无法被拦截的PDF钓鱼

PDF通常被认为是安全的文件,无论在邮件附件,还是聊天工具中。但是很遗憾,PDF已成为新型网络攻击的载体,本技术演示了采用PDF走私技术,将URL嵌入至PDF中,只需打开并点击PDF,则触发远程文件下载。这种技术绕过了现代防御系统,极难防御。

高级红队PDF

传统的Office宏已经被微软封死,在这之后,载体出现了html,参见《HTML走私攻击技术演示》,与此技术如出一辙,都是通过正常文件携带恶意文件。旧的PDF钓鱼技术通常使用PDF漏洞,而此方式无需利用漏洞,无需伪装,PDF 弹出一个对话框要求重定向到外部网站。引导用户下载,攻击面更广。

技术采用:

编号 | 技术 | 详细 |

|---|---|---|

1 | pdfdropper | 《pdfdropper》 |

2 | MOTW bypass | 《PackMyPayload》 |

3 | 加载器 | 《间接系统调用APC注入EDR绕过免杀加载器》 |

4 | 常规弹头 | 《完全无法检测的CobaltStrike》 |

视频区域

注意事项

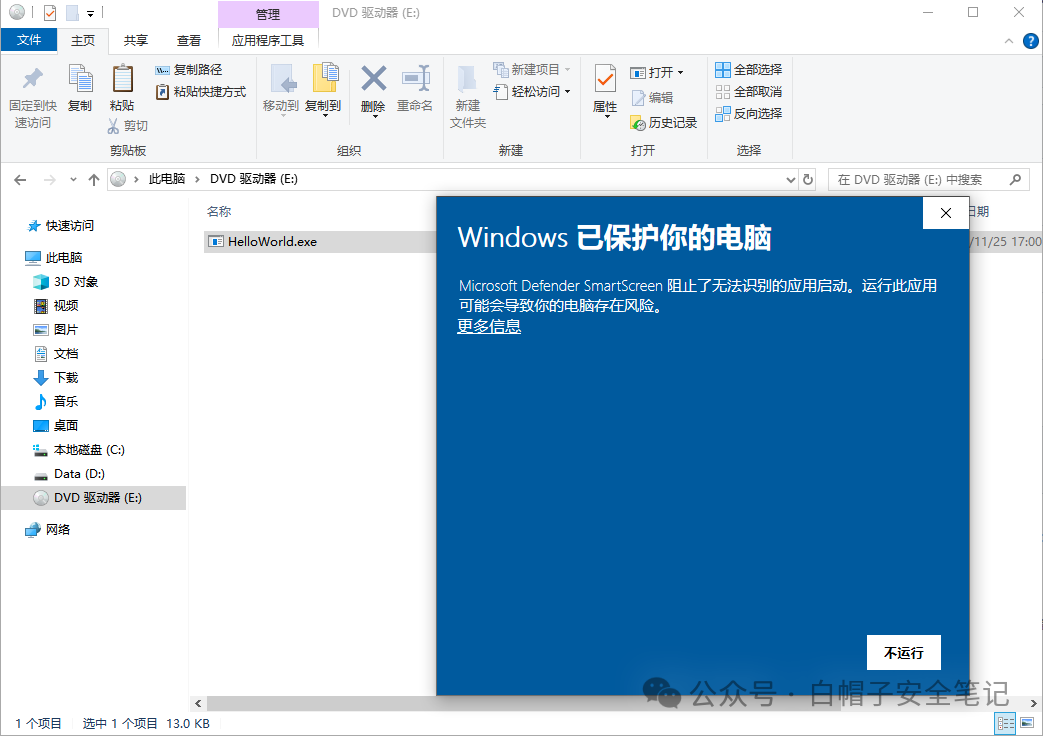

- 1. 微软在2024年6月修复了SmartScreen绕过漏洞,因此,目前通过网页下载的可执行文件,均会被提示。

- 2. 目前测试了pdf通过Edge浏览器打开,WPS打开均无触发重定向,而最新版Adobe Acrobat Reader存在此问题,由于在国内Adobe比较小众,因此无需过于担心。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-25,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录