[c语言日寄]越界访问:意外的死循环

前言

越界访问是一种常见的程序错误,本篇文章将基于一个案例,从什么是数组越界,数组越界经常发生在什么地方,如何预防数据越界三方面来详细介绍该错误。

一、案例

查看以下c语言代码,试写出其运行结果,并说明理由:

#include <stdio.h>

int main()

{

int i = 0;

int arr[] = { 1,2,3,4,5,6,7,8,9,10 };

for (i = 0; i <= 12; i++)

{

arr[i] = 0;//数组越界访问

printf("%d\t",i);

}

return 0;

}这个代码非常简洁,我们可以很容易的发现其中i的范围是1-12,但是arr数组的大小只有10个int类型,出现了越界访问。

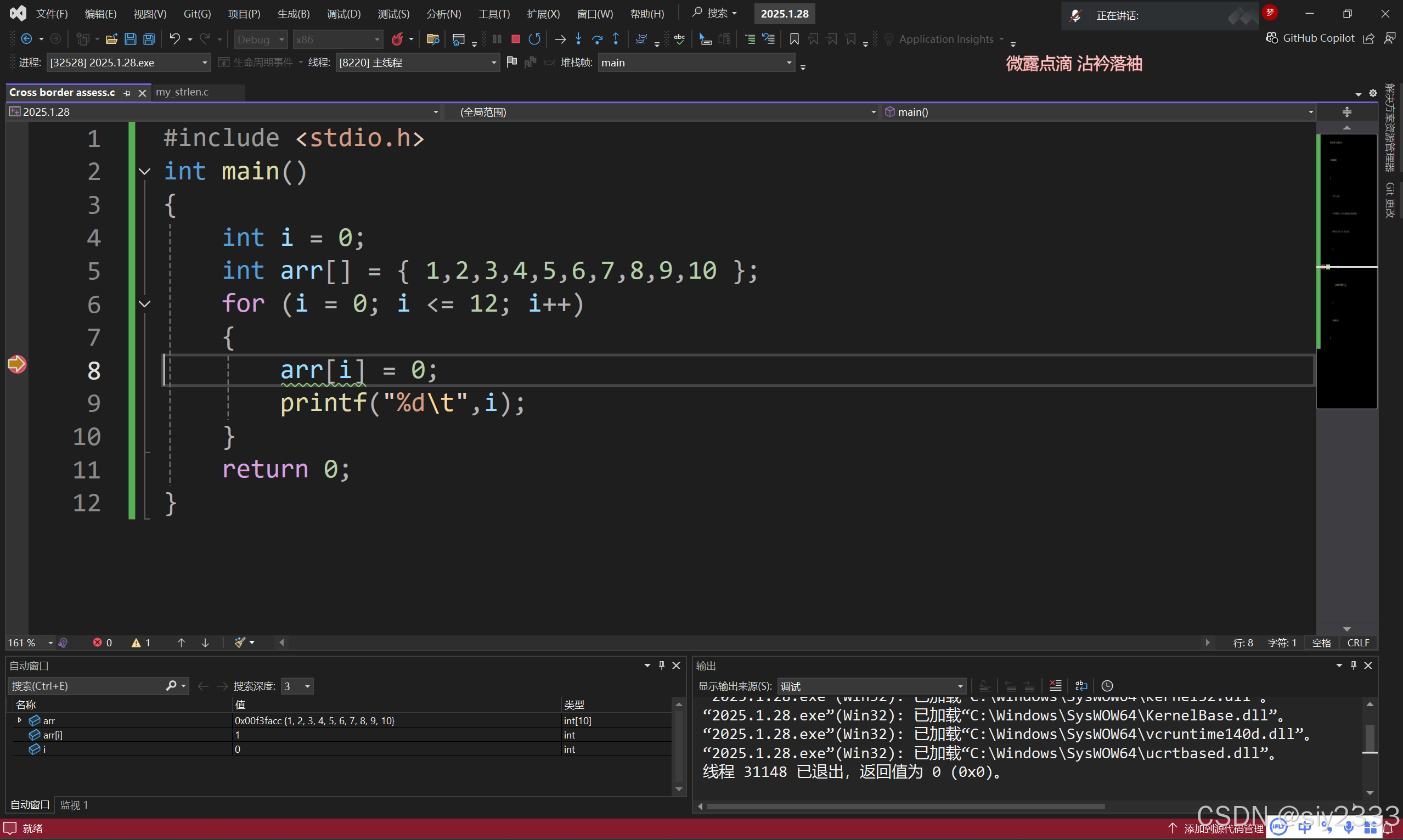

我们在vs2022中,在debug、x86环境下,运行该代码,结果如下:

没错,出现了死循环。但是,为什么呢?

二、越界访问

什么是越界访问

越界访问(Out-of-Bounds Access),也称为缓冲区溢出或越界读写,是一种常见的程序错误。它指的是程序试图访问超出其分配的内存空间的数据。这种行为可能会导致程序崩溃或者被利用来进行恶意攻击。

越界访问一般发生在什么地方

数组操作

- 数组索引超出范围:这是最常见的越界访问类型。例如,对于一个大小为10的数组,尝试访问第11个元素(索引为10)就会导致越界。

- 循环控制不当:在循环中,如果循环条件或索引更新逻辑有误,可能会导致索引超出数组范围。例如:

int arr[10];

for (int i = 0; i <= 10; i++) { // 错误:i <= 10

arr[i] = i;

}指针操作

- 未初始化的指针:如果指针没有被正确初始化,它可能指向一个随机的内存地址,解引用这样的指针会导致越界访问。

- 野指针:指针指向了一个已经被释放或从未分配的内存区域。

- 指针偏移错误:通过指针进行偏移操作时,如果偏移量计算错误,可能会导致指针指向无效的内存地址。

int arr[10];

int* ptr = arr;

ptr += 11; // 错误:ptr指向了数组范围之外

*ptr = 42; // 越界访问字符串操作

- 字符串长度错误:在处理字符串时,如果字符串长度计算错误,可能会导致越界访问。例如,使用strcpy时,目标字符串的缓冲区大小不足以容纳源字符串,就会导致越界。

- 字符串函数使用不当:使用如strcpy、strcat等不安全的字符串函数,而不是strncpy、strncat等安全的函数,容易导致越界。例如:

char dest[10];

char src[] = "Hello, World!";

strcpy(dest, src); // 错误:src长度超过dest的大小动态内存分配

- 分配大小错误:在使用malloc、calloc或realloc分配内存时,如果分配的大小不足以满足需求,可能会导致越界访问。

- 释放后使用:释放了动态分配的内存后,仍然尝试访问该内存区域,会导致越界访问。例如:

int* ptr = (int*)malloc(10 * sizeof(int));

free(ptr);

*ptr = 42; // 错误:ptr指向的内存已经释放结构体和联合体操作

- 结构体成员访问错误:如果结构体的成员访问逻辑有误,可能会导致越界访问。例如,访问结构体中不存在的成员。

- 联合体使用不当:联合体中的成员共享同一块内存,如果访问联合体成员时没有正确处理,可能会导致越界访问。

函数调用和参数传递

- 函数参数错误:传递给函数的参数如果超出预期范围,可能会导致函数内部的越界访问。例如,传递给函数的数组指针和数组大小参数不匹配。

- 递归调用错误:在递归函数中,如果递归条件或递归深度控制不当,可能会导致越界访问。

系统调用和库函数

- 系统调用参数错误:在调用系统函数时,如果传递的参数不正确,可能会导致越界访问。例如,使用read或write系统调用时,传递的缓冲区大小参数错误。

- 库函数使用不当:使用标准库函数时,如果参数不正确或使用方式不当,可能会导致越界访问。例如,使用memcpy时,目标缓冲区大小不足以容纳源数据。

并发和多线程

- 线程同步错误:在多线程环境中,如果线程同步机制不正确,可能会导致多个线程同时访问同一块内存,从而导致越界访问。

- 线程局部存储错误:如果线程局部存储的使用不当,可能会导致越界访问。

网络编程

- 网络数据处理错误:在处理网络数据时,如果数据长度计算错误或缓冲区管理不当,可能会导致越界访问。例如,接收的网络数据长度超过缓冲区大小。

- 协议解析错误:在解析网络协议时,如果协议解析逻辑有误,可能会导致越界访问。

三、如何避免越界访问

数组操作

- 检查索引范围:在访问数组元素之前,始终检查索引是否在合法范围内。

int arr[10];

for (int i = 0; i < 10; i++) {

arr[i] = i;

}- 使用安全的数组操作函数:在C语言中,可以使用如strncpy、strncat等安全的字符串操作函数,而不是strcpy、strcat等可能导致越界的函数。

char dest[10];

char src[] = "Hello, World!";

strncpy(dest, src, sizeof(dest) - 1);

dest[sizeof(dest) - 1] = '\0'; // 确保字符串以null字符结尾指针操作

- 初始化指针:确保指针在使用前被正确初始化。

int* ptr = NULL;

ptr = (int*)malloc(10 * sizeof(int));

if (ptr == NULL) {

// 处理内存分配失败的情况

}- 检查指针有效性:在解引用指针之前,检查指针是否指向有效的内存地址。

if (ptr != NULL) {

*ptr = 42;

}- 避免野指针:释放指针后,立即将其设置为NULL,以避免后续误用。

free(ptr);

ptr = NULL;字符串操作

使用安全的字符串函数:使用如strncpy、strncat等安全的字符串操作函数,而不是strcpy、strcat等可能导致越界的函数。

char dest[10];

char src[] = "Hello, World!";

strncpy(dest, src, sizeof(dest) - 1);

dest[sizeof(dest) - 1] = '\0'; // 确保字符串以null字符结尾动态内存分配

- 检查分配大小:在使用malloc、calloc或realloc分配内存时,确保分配的大小足以满足需求。

int* ptr = (int*)malloc(10 * sizeof(int));

if (ptr == NULL) {

// 处理内存分配失败的情况

}- 释放后不再使用:释放了动态分配的内存后,立即将指针设置为NULL,以避免后续误用。

free(ptr);

ptr = NULL;结构体和联合体操作

- 检查结构体成员访问:在访问结构体成员时,确保成员存在且访问逻辑正确。

struct {

int a;

int b;

} s;

s.a = 10; // 正确

// s.c = 20; // 错误:结构体中没有成员c- 正确使用联合体:联合体中的成员共享同一块内存,确保访问联合体成员时逻辑正确。

union {

int a;

char b[4];

} u;

u.a = 0x12345678;

// 正确访问联合体成员四、回归案例分析

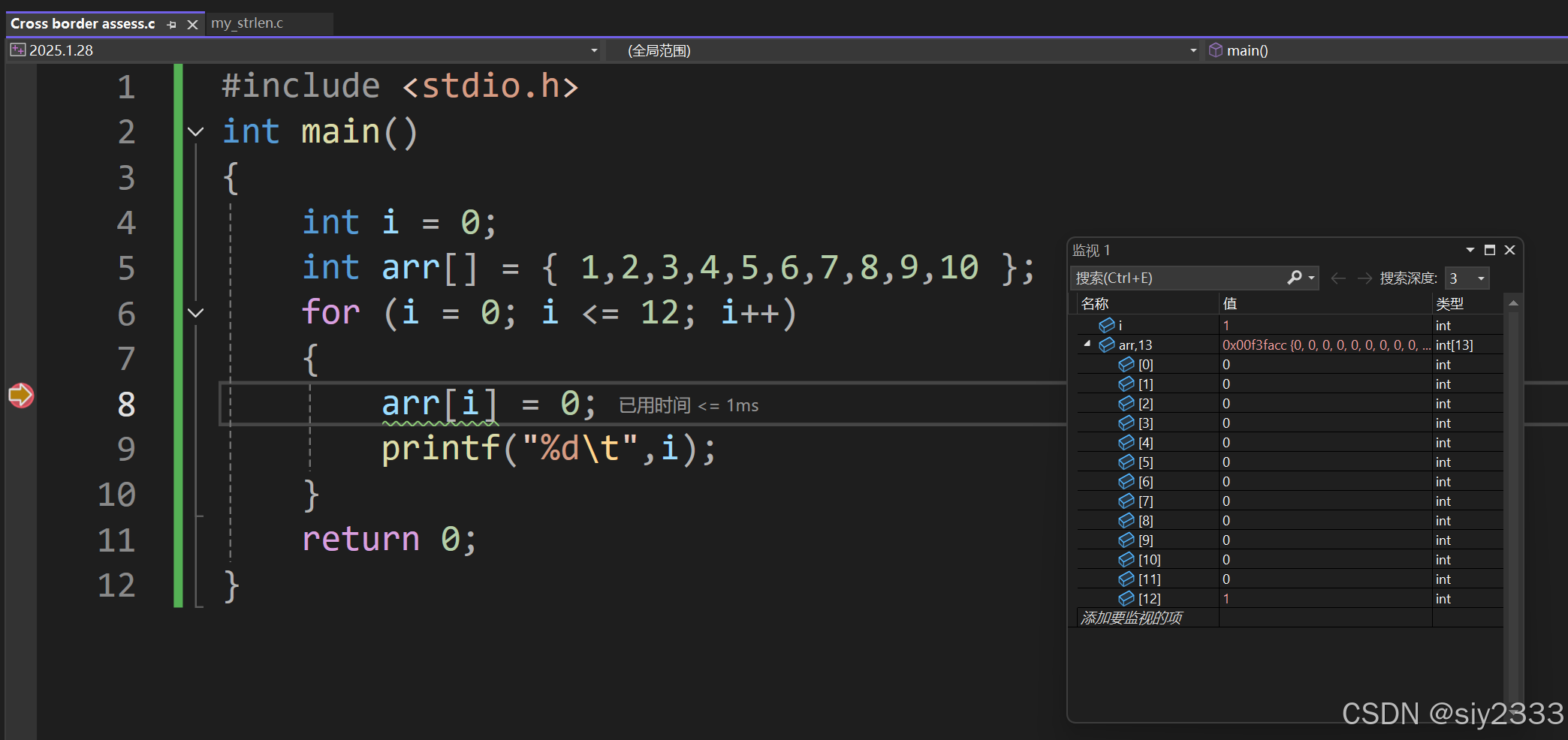

我们在第八行添加一个断点,并对代码进行调试:

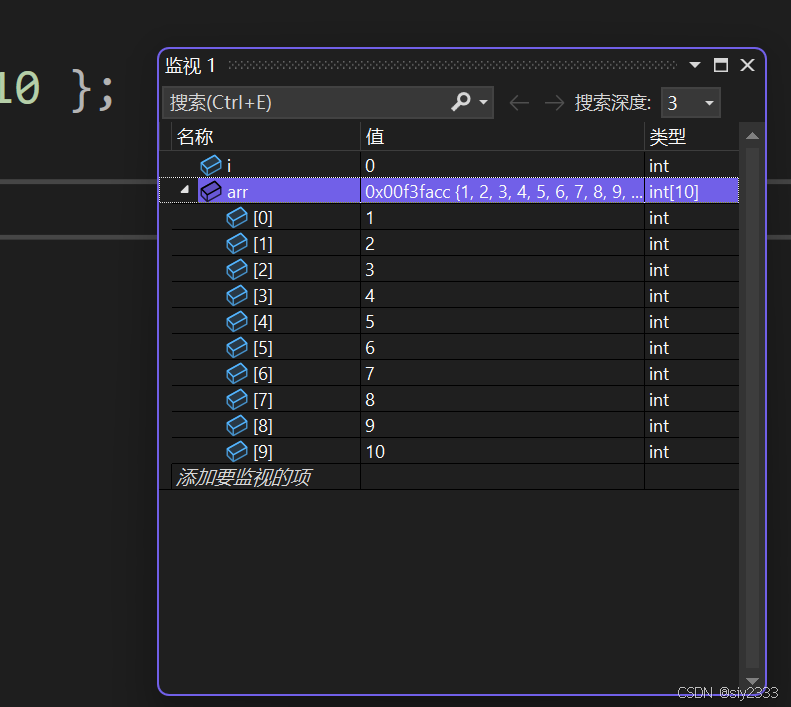

我们在监视窗口下,逐步观察值的变化:

可以看到,我们的前十次for循环是正常运行的:

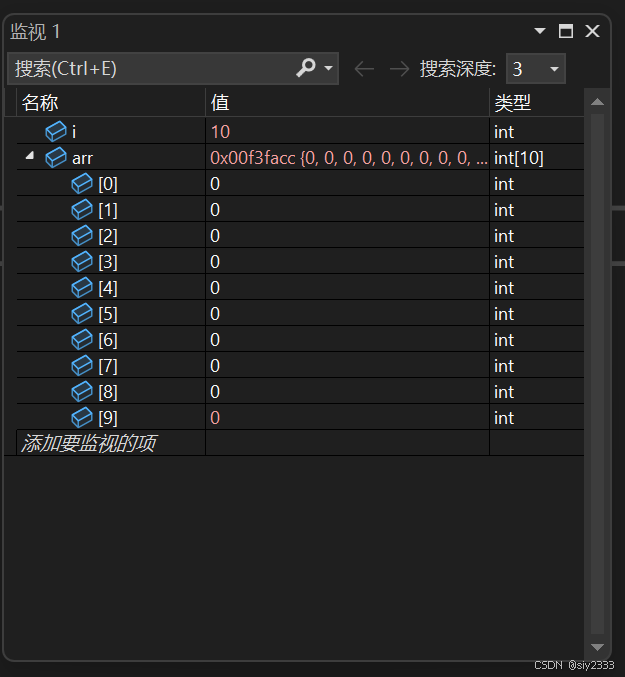

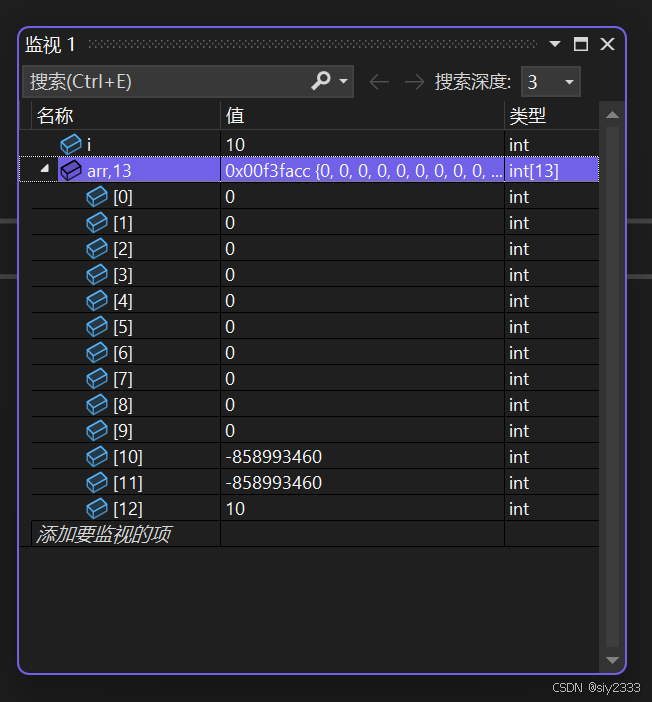

那么问题就出现在数组越界后了,我们可以修改监视窗口,使得arr[10]、arr[11]、arr[12]也可以显示出来。

此时,我们可以发现,arr[10]、arr[11]是随机值,但是arr[12]储存了一个值。当我们执行到arr[12]被修改时,监视如下:

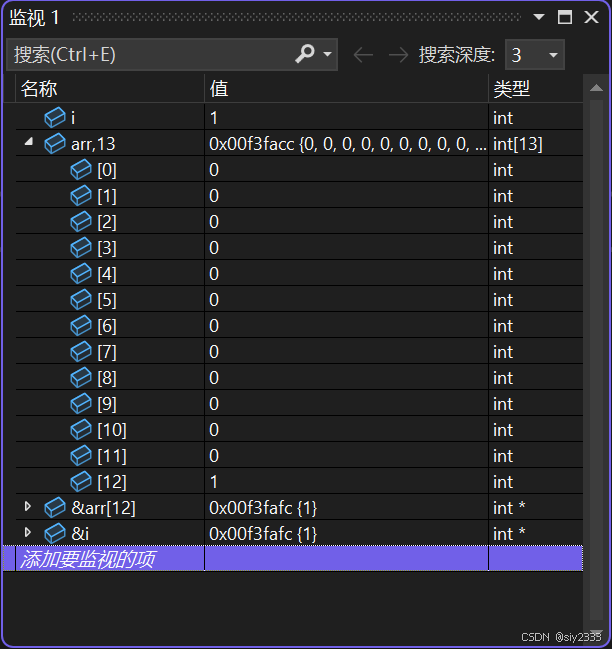

没错!i的值被改变了!那么我们可以猜测,i的值是否就是储存在arr[12]处?使用监视验证这个猜想:

答案出来了,可以看见arr[12]的地址和i的地址一模一样,即因为数组越界访问,使得i的值永远无法达到跳出循环的条件。

因此,出现了死循环现象。

总结

通过本文的案例分析,我们深入探讨了数组越界访问这一常见错误。越界访问不仅会导致程序崩溃,还可能引发安全漏洞。本文从越界访问的定义、常见场景及预防方法三个方面进行了详细阐述。在案例中,通过调试,我们发现数组越界访问导致循环变量 i 的值被意外修改,从而引发死循环

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2025-01-28,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录