完全无法检测的CobaltStrike

sleepmask kit只能解决在运行时进行内存保护,这在绕过内存扫描时足够应对,但如果遇到沙箱会发生什么?今天我们将运用之前的一系列内容,修改并配置一个真正无法被检测的cobaltstrike。

使用护栏绕过沙箱

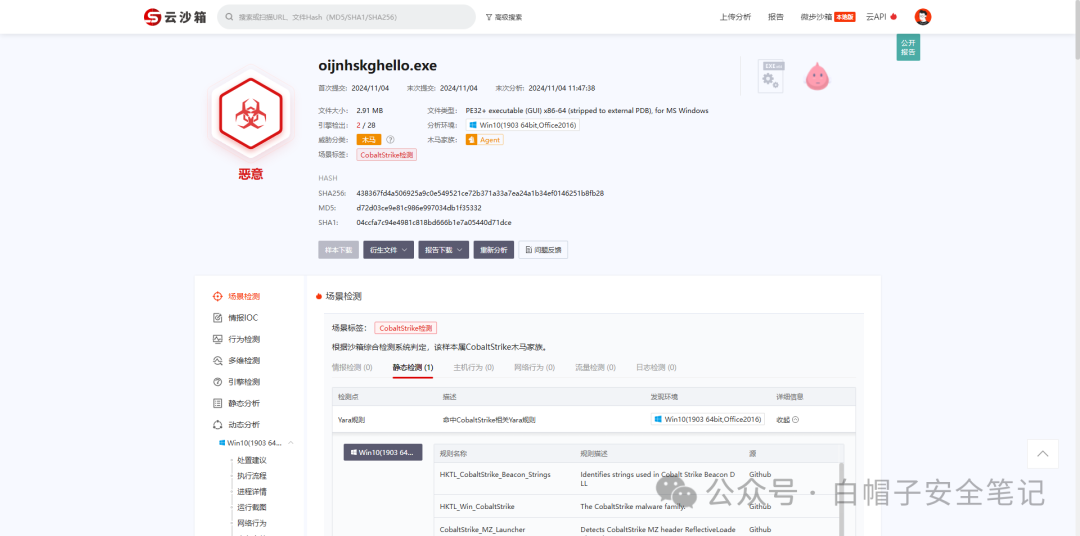

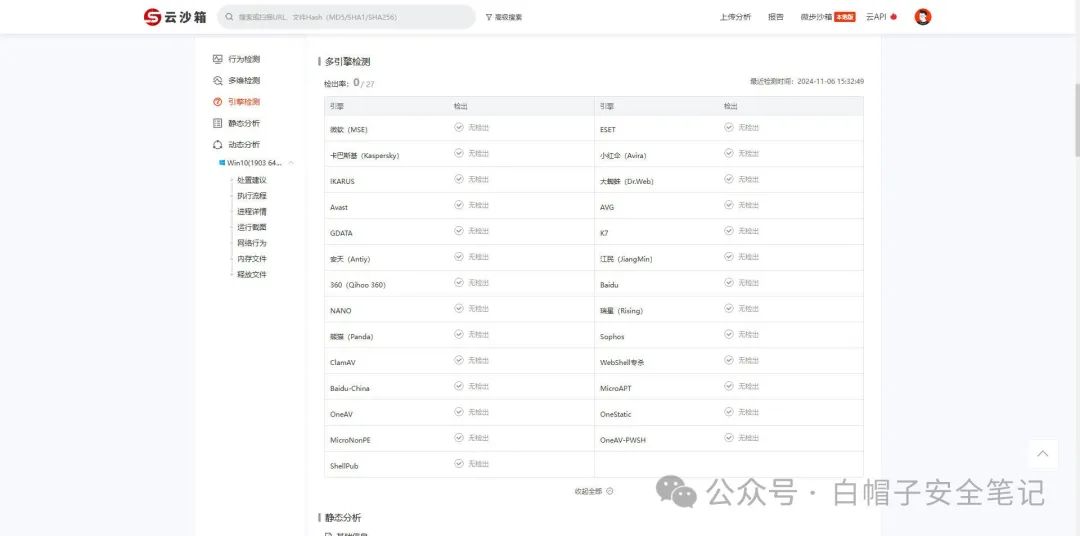

使用cobaltstrike加载sleepmask插件,在监听器设置护栏,采用《红队免杀加载器过主流杀软》生成一个小马,谁说沙箱不能传,照传不误。(如下图)

显而易见,即使我们设置了sleepmask,沙箱命中CobaltStrike相关Yara规则,另外我们发现,护栏生效,无法跑出我们的目标IP。(如下图)

护栏技术是ATTCK的一项防御规避技术,相当于白名单。在4.8+Cobalt Strike才支持,至此无需反沙箱反虚拟机等代码,直接使用内置围栏即可,效果更优。

yara特征绕过

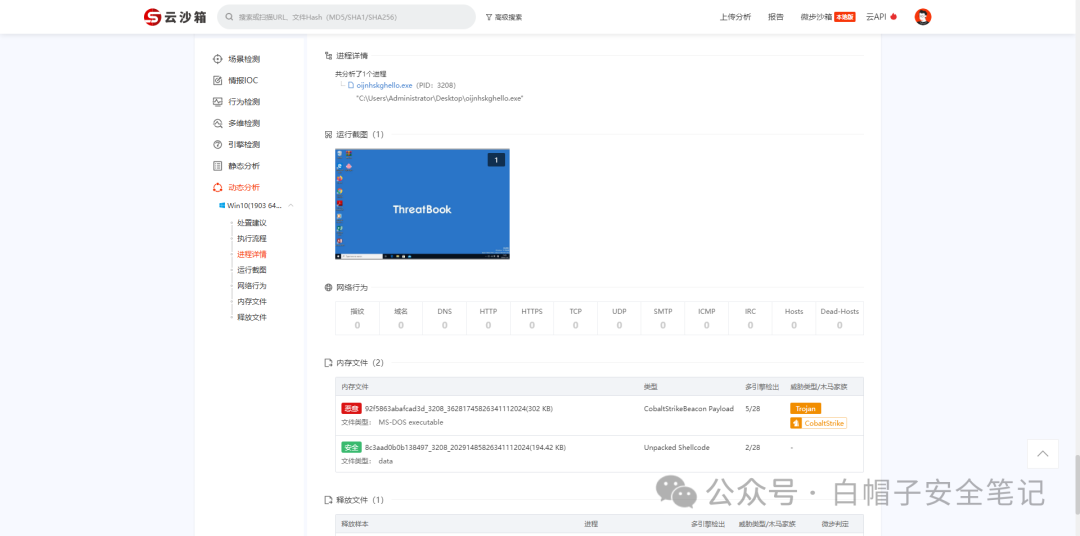

事实证明,我们在本地使用yara扫描结果并不能代表最终扫描结果(《三步免杀卡巴斯基,免杀数字时长达一周以上》),看到微步上面的那2个内存文件没有,我们直接下载下来,然后找到沙箱用的那些开源规则共计4个,并使用如下命令进行批量yara本地检查。

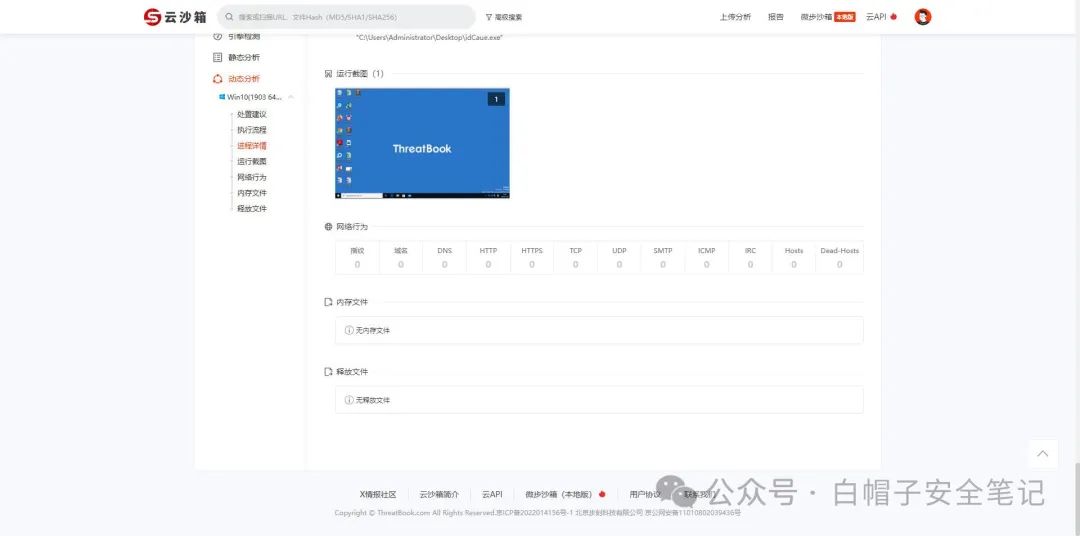

C:\Users\pc3\Downloads\yara-v4.5.2-2326-win64>yara64.exe apt_cobaltstrike.yar apt_cobaltstrike_evasive.yar MALW_cobaltstrike.yar Windows_Trojan_CobaltStrike.yar 92f5863abafcad3d_3208_36281745826341112024另外为了排除误报,把内存文件丢到360云沙箱看下,同样如此,看来yara静态存在问题,唯一的区别是360不会告诉你规则,只会显示cobaltstrike。(如下图)

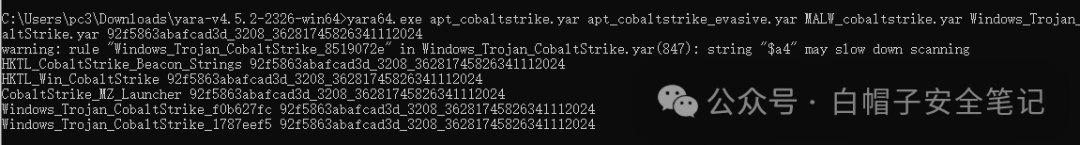

拿到本地,共命中如下5条规则(如下图),接下来我们将修复它。

HKTL_CobaltStrike_Beacon_Strings

HKTL_Win_CobaltStrike

CobaltStrike_MZ_Launcher

Windows_Trojan_CobaltStrike_f0b627fc

Windows_Trojan_CobaltStrike_1787eef5去除方式此处不便透露。

全绿

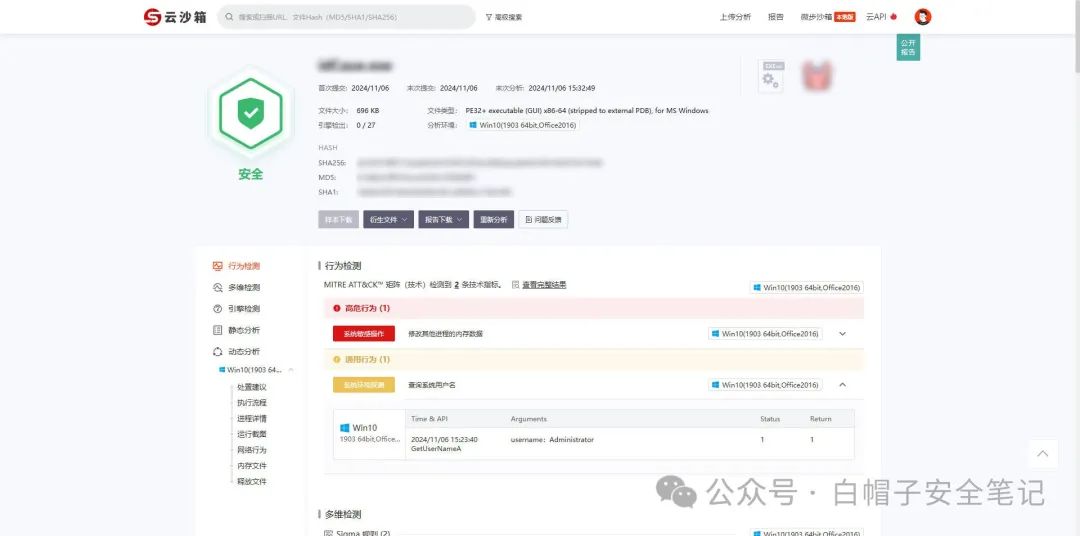

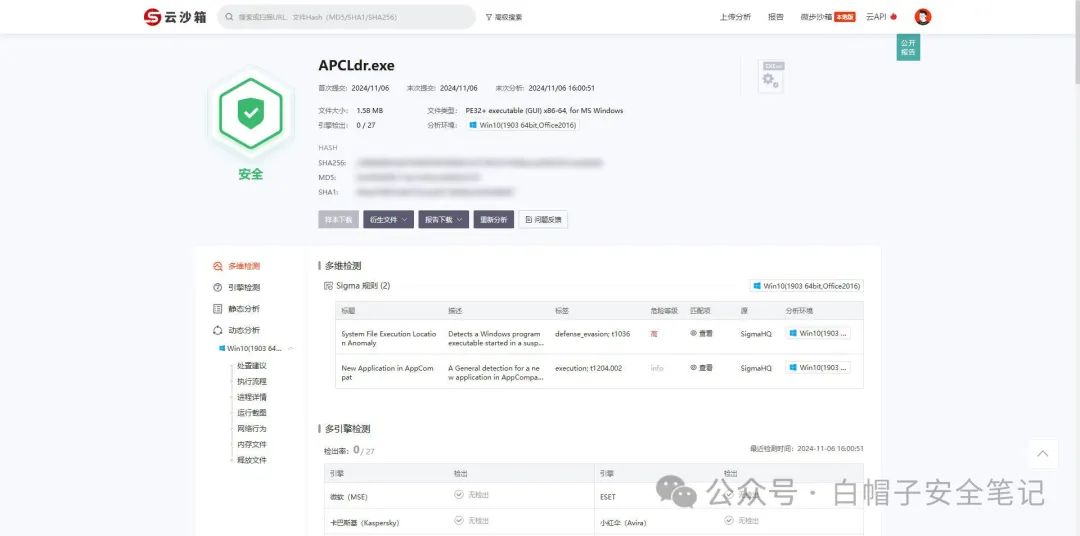

生成paylaod,采用《自用红队加载器过主流杀软已免杀半年》的更新版一键生成一个exe上传微步。

显而易见,yara检测通过,0/27杀软全部通过,有1个WriteProcessMemoryAPI被标记为高危行为。另外还看到查询系统用户名(因为用到了护栏技术username匹配)显示黄色。

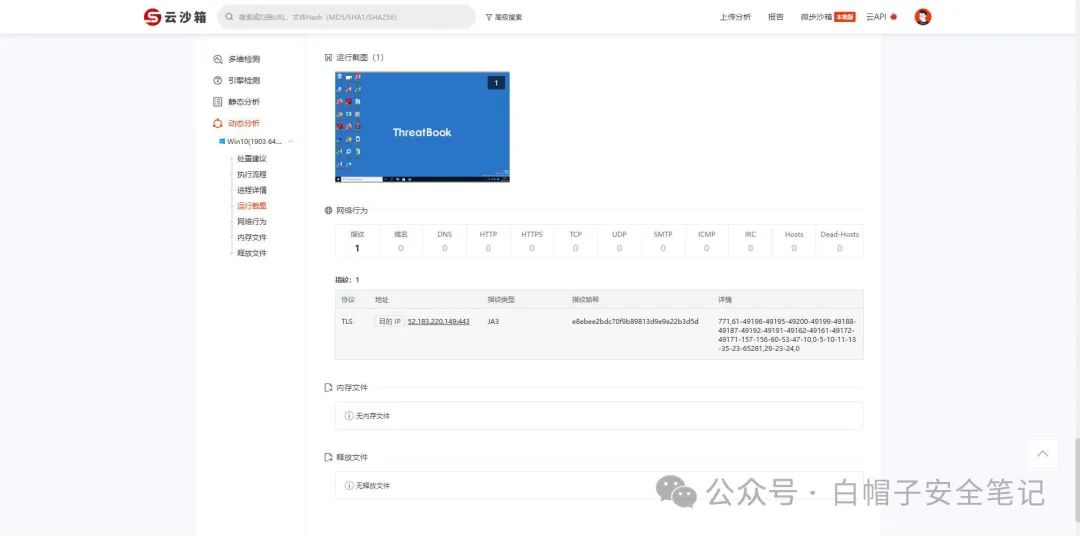

拿出高超音速武器,《间接系统调用APC注入EDR绕过免杀加载器》。0/27全部通过,没有高危函数,以上问题全部解决。

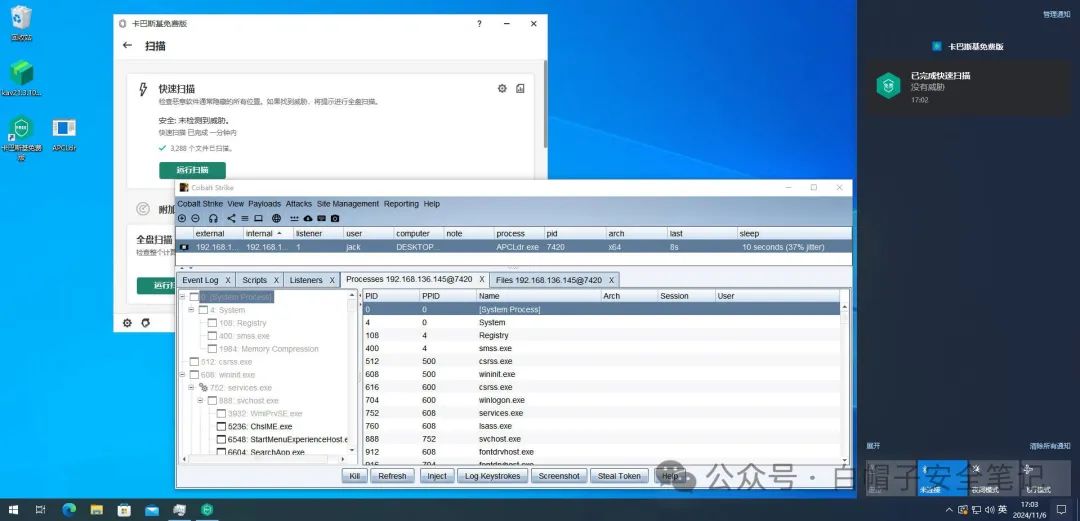

放在卡巴斯基虚拟机执行命令,并运行扫描,提示已完成扫描,没有发现威胁。

以上所有内容,限如下付费用户更新:(《Cobaltstrike4.9.1平台高级匿名技术》

回复

更新,获取更新后的高级profile文件,先进UDRL反射加载器插件。查询其他付费内容有无更新,请回复更新。

由于cobaltstrike高级技术长期维护更新,目前处于试运行阶段30元获取,2025年1月1日起价格将进行调整,感谢各位支持,有任何建议请直接留言或私信。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-06,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录