ES|QL 实战场景: 一条查询,搞定餐饮平台恶意差评攻击检测

原创ES|QL 实战场景: 一条查询,搞定餐饮平台恶意差评攻击检测

原创点火三周

发布于 2026-02-26 18:10:27

发布于 2026-02-26 18:10:27

你是一家热门餐饮点评平台的信任与安全分析师。

平台上,用户的每一条评分、每一句评价,都直接决定着一家餐厅的口碑与客流。可最近,你遇到了最头疼的问题:

恶意差评攻击(Review Bomb)

有组织的黑产账号,集中给优质商家刷 1~2 星差评,用统一的负面话术抹黑商家,几小时就能把一家高分店的评分冲垮,让中小商家一夜之间损失惨重。

传统的分析方式繁琐又低效:

要查用户、查评价、查商家,跨多张数据表、多个系统,写复杂的关联逻辑,还抓不到换着说法的攻击文案。

而今天,我们就通过真实业务场景,带你看懂:

ES|QL 如何把这种跨表、语义、统计型的复杂分析,变得简单、可读、可落地,哪怕你没有实操环境,也能彻底理解它的核心价值。

一、先搞懂:我们要分析的「数据世界」

我们以虚拟点评平台 ElasticEats 为例,平台数据规整地存在 3 个索引中,对应现实里最常见的三类业务数据:

1. 商家信息:businesses

记录餐厅的基础信息,是攻击的「目标实体」

- 核心字段:商家ID、名称、城市、评分、品类、评价总数

2. 用户信息:users

记录评价人的账号信息,是识别水军的「关键依据」

- 核心字段:用户ID、昵称、信任分、账号注册天数

- 重点:信任分(trust_score) 0.0~1.0,由账号年龄、历史行为计算得出,正常用户>0.5,可疑水军多<0.3

3. 评价信息:reviews

记录每一条用户评价,是攻击的「直接载体」

- 核心字段:评价ID、用户ID、商家ID、星级、时间、评价内容、语义特征字段

- 重点:text_semantic 由 Elastic 语义模型生成,支持「按意思搜索」,而非死板的关键词匹配

这三类数据彼此独立,却又环环相扣——想要检测恶意攻击,必须把它们串联起来分析,这正是 ES|QL 的强项。

二、ES|QL 核心逻辑:像流水线一样,轻松玩转数据

ES|QL 最直观的特点,就是管道式查询:

FROM 数据源 | 过滤 | 统计 | 关联 | 排序 | 展示不用晦涩的嵌套语法,像搭积木一样,一步步把原始数据,变成你需要的业务答案。

接下来,我们就用这条「流水线」,完整拆解恶意差评攻击的检测全流程。

三、场景实战:用 ES|QL 一步步揪出恶意攻击

1. 第一步:摸清正常业务大盘,找到高风险目标

在抓攻击前,先要知道「正常平台长什么样」,锁定最容易被攻击的高价值商家。

统计平台商家总量

FROM businesses

| STATS count = COUNT(*)一句话,快速掌握平台整体规模。

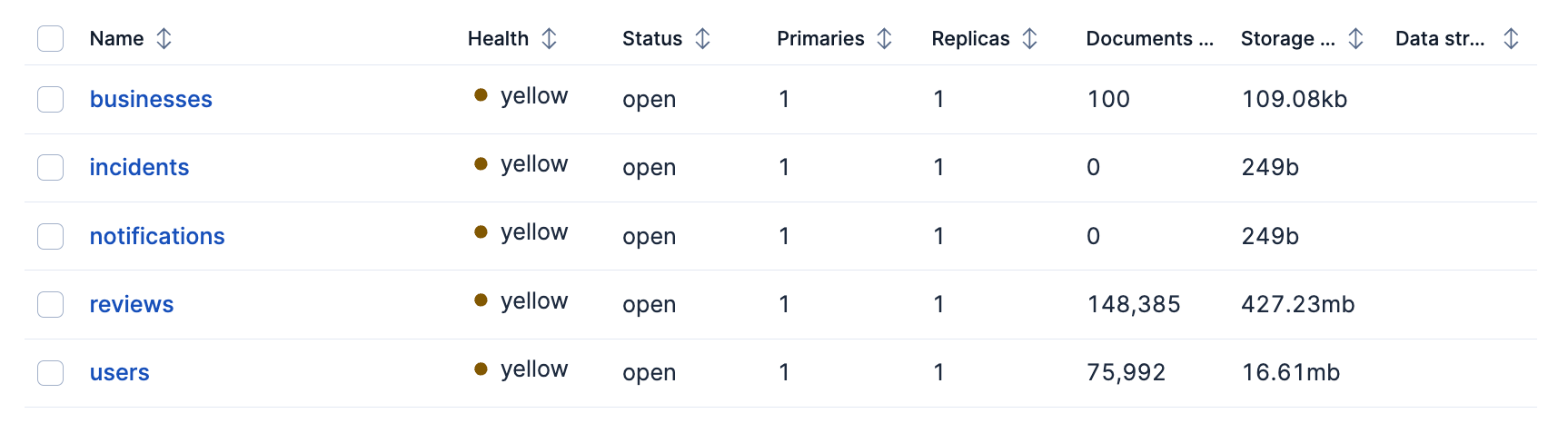

找出高评分、高口碑的「攻击靶心」

FROM businesses

| WHERE stars >= 4.5 AND review_count > 100

| KEEP name, city, stars, review_count评分高、评价多的商家,积累了优质口碑,正是黑产攻击的首要目标。

✨ ES|QL 价值:快速建立数据感知,不用复杂聚合,一眼看懂业务大盘。我们可以直接在 Kibana 的 Discover 中运行 ES|QL

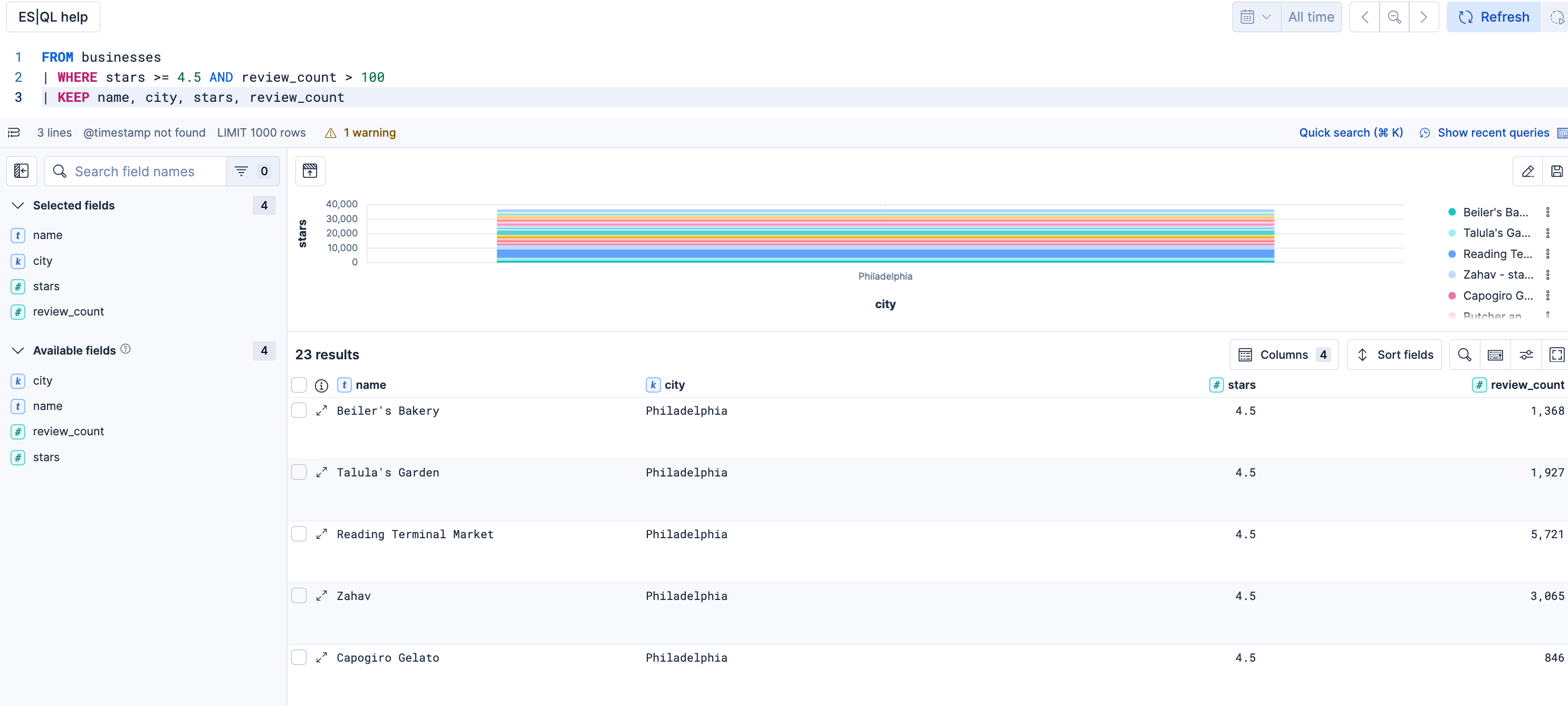

2. 第二步:分析信任分,画出水军用户画像

恶意攻击的核心是虚假账号,通过 ES|QL 统计信任分分布,能直接暴露异常用户群体。

查看用户信任分整体概况

FROM users

| STATS

total_users = COUNT(*),

avg_trust = AVG(trust_score),

min_trust = MIN(trust_score),

max_trust = MAX(trust_score)给信任分分层,定位可疑人群

FROM users

| EVAL trust_bucket = CASE(

trust_score < 0.2, "极低",

trust_score < 0.4, "低",

trust_score < 0.6, "中",

TRUE, "高"

)

| STATS count = COUNT(*) BY trust_bucket正常平台的低信任分用户是少数,而水军账号会集中在极低信任分+新注册账号,在数据中会形成明显异常。

✨ ES|QL 价值:用简单统计,把隐藏的异常人群直接揪出来。

3. 第三步:分析评价分布,揪出被围攻的商家

健康的评价分布是「5星最多,1星最少」,一旦出现 1~2 星评价非正常激增,就是攻击信号。

查看各星级评价分布

FROM reviews

| STATS count = COUNT(*) BY stars

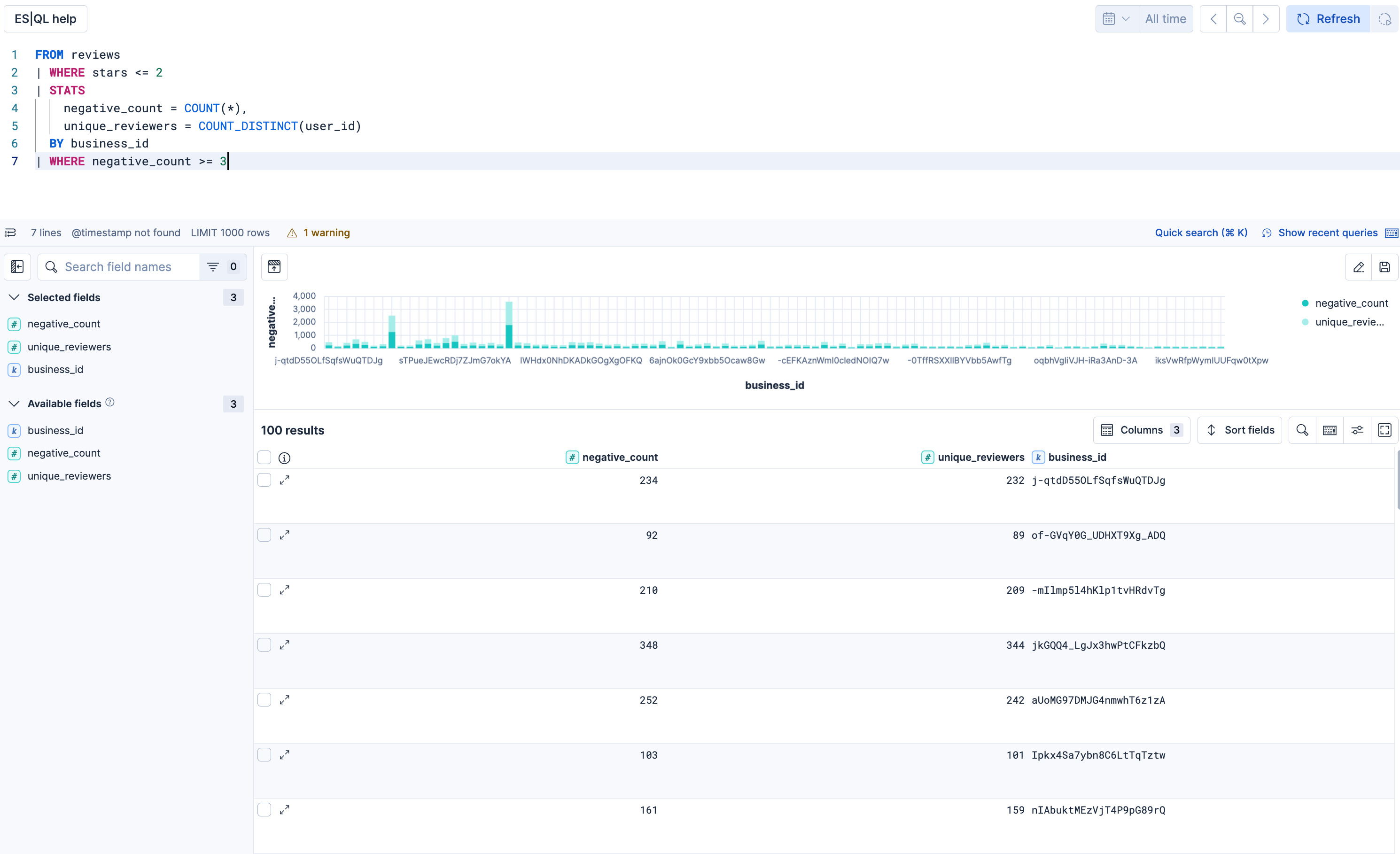

| SORT stars DESC找出被大量差评集中攻击的商家

FROM reviews

| WHERE stars <= 2

| STATS

negative_count = COUNT(*),

unique_reviewers = COUNT_DISTINCT(user_id)

BY business_id

| WHERE negative_count >= 3这条查询直接告诉你:哪些商家正在被多人、多次刷低分,这是最直观的攻击特征。

4. 第四步:语义搜索,突破关键词,读懂攻击话术

普通搜索只能匹配「食物中毒」「骗子」这类精准词汇,攻击者换个说法就会漏检。

而 ES|QL 内置语义搜索,直接按「意思」匹配,不用纠结关键词。

传统关键词搜索(死板,漏检率高)

FROM reviews

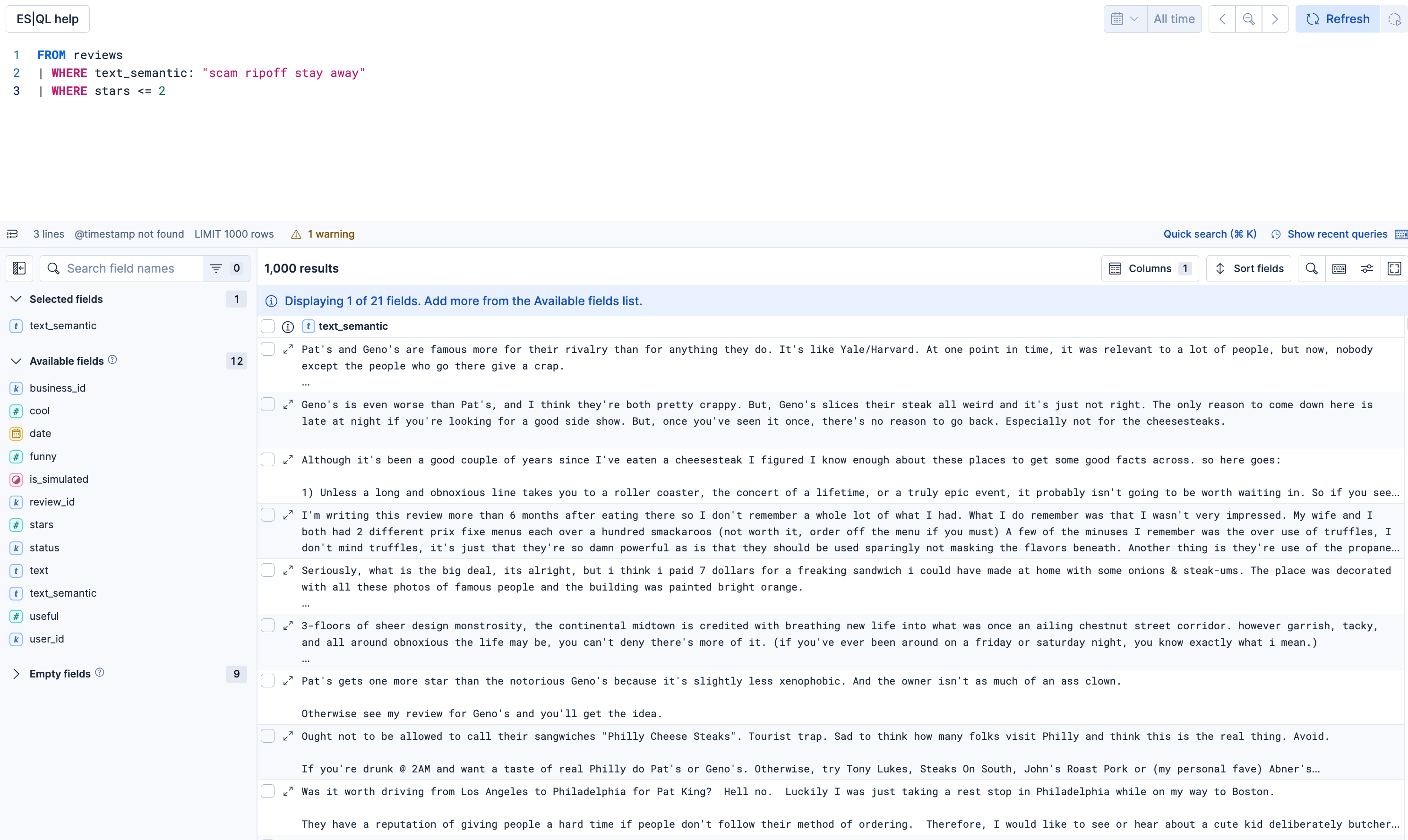

| WHERE text LIKE "*food poisoning*"ES|QL 语义搜索(智能,按意图匹配)

FROM reviews

| WHERE text_semantic: "food poisoning made me ill"它能自动识别「拉肚子、恶心、吃坏身体」等所有相关表述,哪怕攻击者换词,也能一网打尽。

你还可以直接搜索攻击类话术:

FROM reviews

| WHERE text_semantic: "scam ripoff stay away"

| WHERE stars <= 2✨ ES|QL 价值:把语义检索融入查询流水线,一条语句完成意图识别,不用切换工具。

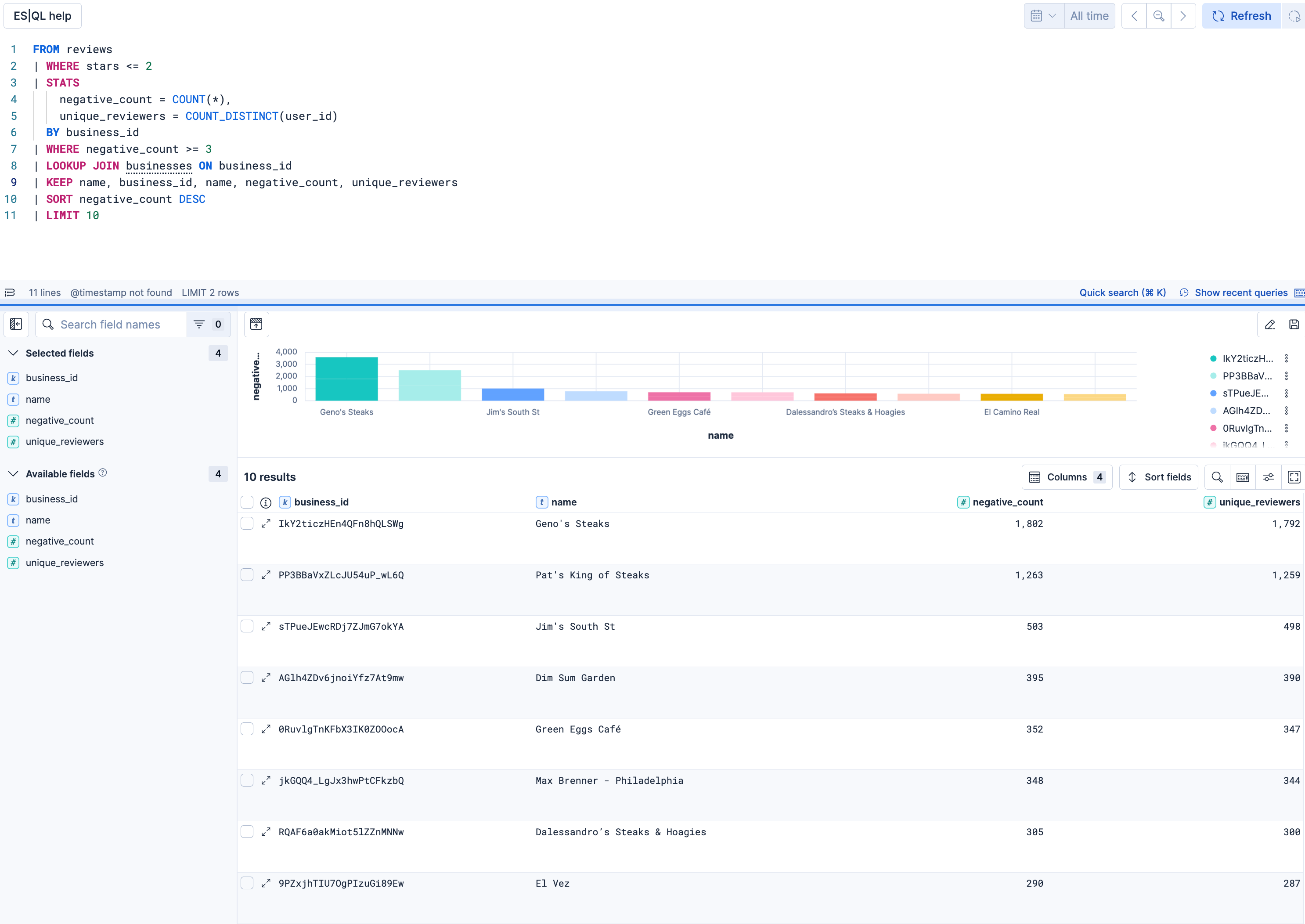

5. 第五步:核心杀招!LOOKUP JOIN 跨索引锁死攻击

真实的攻击检测,从来不是只看一张表:

差评 → 来自谁 → 用户可不可信 → 针对哪家商家

传统方案要写复杂的多表关联,而 ES|QL 用 LOOKUP JOIN,一步搞定跨索引数据串联。

第一步:关联评价与用户,筛选可疑差评

FROM reviews

| WHERE stars <= 2

| LOOKUP JOIN users ON user_id

| WHERE trust_score < 0.4第二步:统计攻击规模,关联商家信息

| STATS

suspicious_reviews = COUNT(*),

unique_attackers = COUNT_DISTINCT(user_id)

BY business_id

| WHERE suspicious_reviews >= 3

| LOOKUP JOIN businesses ON business_id这一套组合查询,直接回答安全团队最核心的问题:

哪家餐厅、被多少个可疑账号、刷了多少条恶意差评。

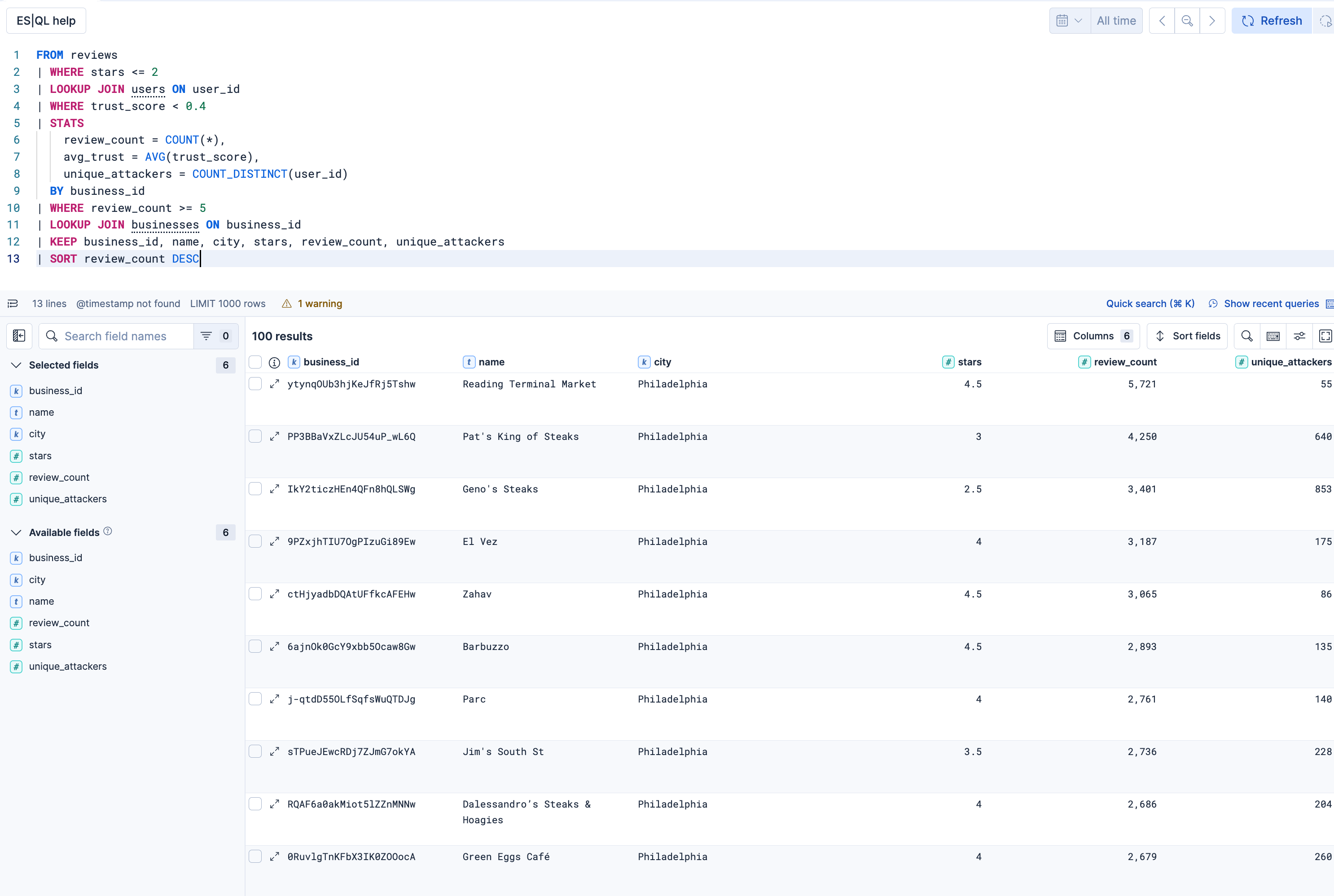

四、终极方案:一条可直接落地的攻击检测查询

我们把所有能力整合,得到一条可直接用于生产环境的恶意差评检测规则:

- 筛选 ≤2 星的恶意差评

- 仅统计信任分<0.4 的可疑用户

- 单商家被攻击≥5 条才告警

- 展示商家信息、攻击规模,方便快速处置

FROM reviews

| WHERE stars <= 2

| LOOKUP JOIN users ON user_id

| WHERE trust_score < 0.4

| STATS

review_count = COUNT(*),

avg_trust = AVG(trust_score),

unique_attackers = COUNT_DISTINCT(user_id)

BY business_id

| WHERE review_count >= 5

| LOOKUP JOIN businesses ON business_id

| KEEP business_id, name, city, stars, review_count, unique_attackers

| SORT review_count DESC这一条查询,就是一套完整的恶意差评攻击检测模型。

五、透过场景看本质:ES|QL 的真正价值

通过餐饮点评平台的攻击检测场景,我们能清晰看到 ES|QL 的核心优势:

1. 极度易读、易维护

管道式语法接近自然语言,新手也能看懂每一步逻辑,后期修改、复用成本极低。

2. 一站式分析,不用切换工具

过滤、统计、分类、语义搜索、跨表关联,一条流水线全部搞定,告别多系统跳转。

3. 复杂分析「平民化」

以前需要数据专家、开发工程师配合的跨索引分析,现在业务/安全分析师自己就能写、能改、能用。

4. 天然适配风控、安全场景

账号信任度、行为异常、语义内容、目标实体,刚好是 ES|QL 最擅长的组合分析场景,在电商、社交、内容平台都能通用。

六、结语

你不需要搭建 Elasticsearch 环境,不需要参加实操 workshop,只要记住一句话:

ES|QL 是用最简单的管道式语法,解决最复杂的跨索引、语义化、统计型数据分析。

无论是恶意差评检测、水军识别、内容风控,还是异常行为审计,ES|QL 都能以清晰、可读、可落地的方式,把复杂的业务问题,变成一条简单的查询。

这,就是 ES|QL 带给数据分析师、安全运营人员的真正价值。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录