国产安全软件的骄傲:雷池WAF社区版技术解析与实战

原创国产安全软件的骄傲:雷池WAF社区版技术解析与实战

原创

蒹葭苍苍麻辣烫

发布于 2025-09-16 11:00:25

发布于 2025-09-16 11:00:25

图片

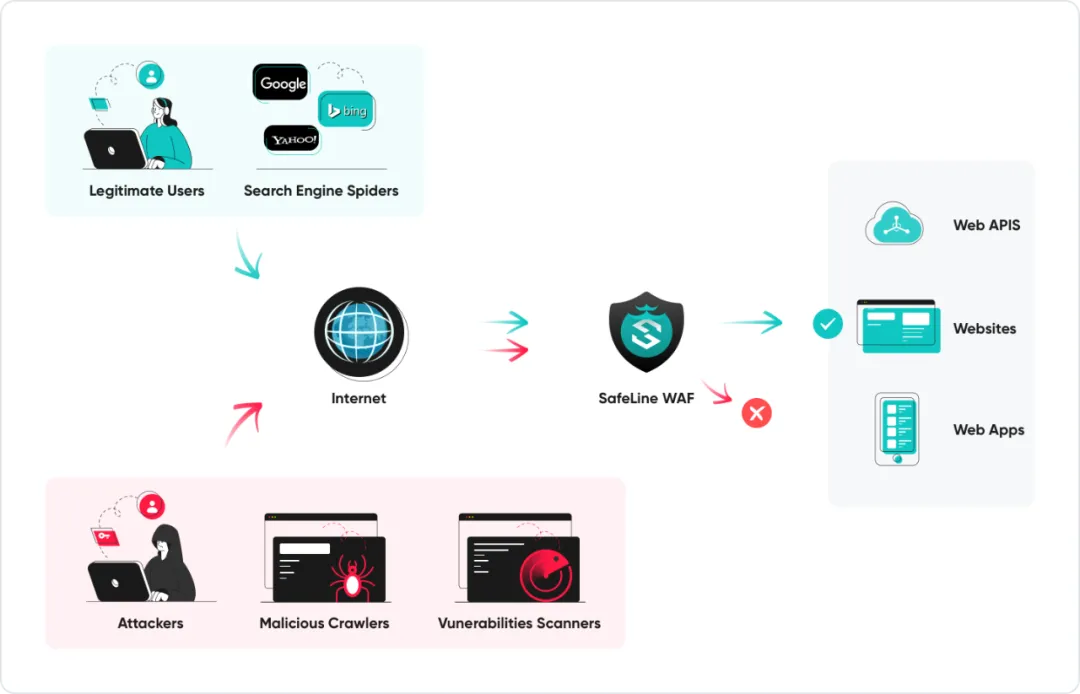

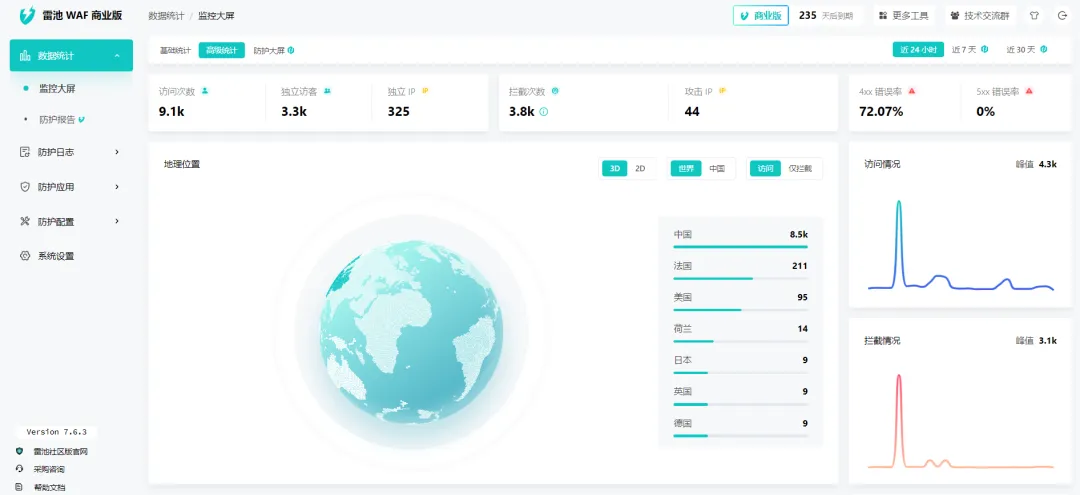

在Web攻击日益复杂化的今天,传统基于规则库的WAF(Web应用防火墙)已难以应对新型攻击手段。长亭雷池WAF以其**“智能语义分析算法”和动态防护技术**,重新定义了Web安全防护的边界。

根据个人使用情况,从动态防护、人机验证、身份认证及攻击阻断四大核心功能出发,结合与开源靶场(如WebGoat)的联动测试,深度解析雷池如何以“无规则”逻辑实现精准防御,并分享个人部署中的实战经验与优化技巧。

图片

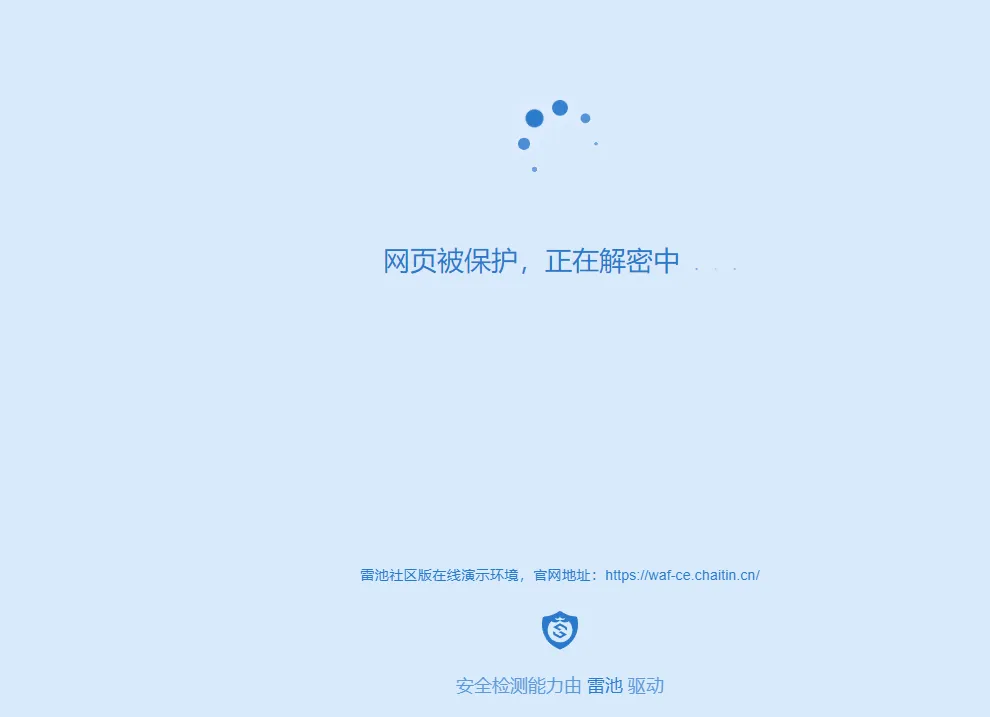

一、让攻击者“看不懂”的代码混淆术

1.1 动态加密原理与实战效果

雷池的动态防护功能通过实时混淆HTML与JavaScript代码,使得每次访问生成的页面源码均以不同形态呈现。例如:

- • 未开启时:源码中的敏感路径(如

/admin/login)清晰可见; - • 开启后:路径被动态加密为随机字符(如

/a1b2c3),且每次刷新均变化,彻底阻断自动化爬虫和漏洞扫描工具对页面结构的解析。

实测案例: 在个人博客中开启动态防护后,使用BurpSuite对页面进行爬取,发现工具因无法识别动态路径而频繁报错。同时,浏览器端用户访问体验未受影响,解密过程对用户透明,仅增加约1ms延迟。

markdown-img

1.2 动态防护的进阶配置

- • 资源选择:可针对特定目录(如后台管理页面)开启动态防护,降低服务器负载。

- • 兼容性优化:若页面依赖静态资源(如CSS/JS),需在雷池控制台配置白名单,避免加密导致渲染异常。

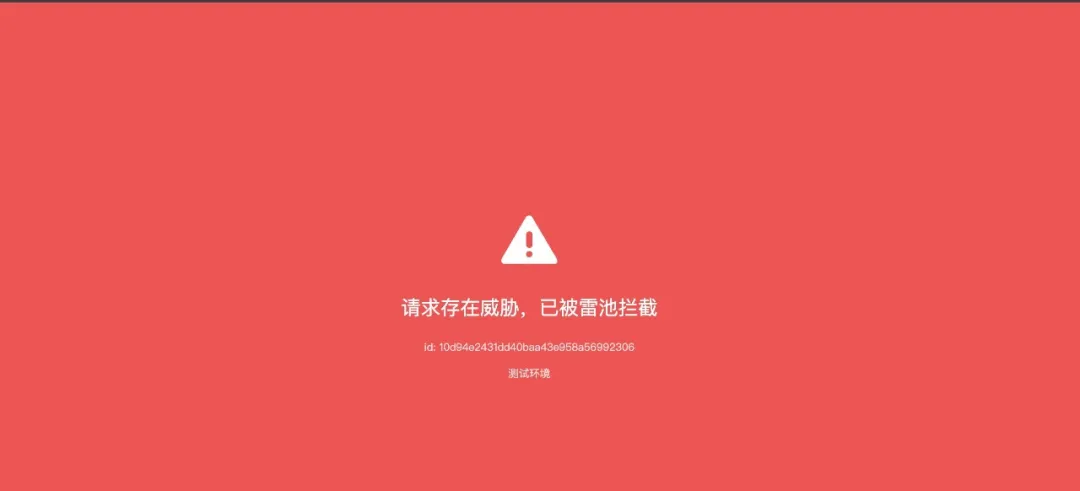

二、精准拦截“非人类”流量

2.1 人机验证的工作原理

雷池的人机验证模块通过分析客户端环境(如浏览器指纹、鼠标轨迹、JS执行能力),区分真实用户与自动化脚本。例如:

- • 爬虫请求:因缺乏完整JS支持,触发验证机制后被直接拦截;

- • 真人用户:自动放行,仅需通过一次验证即可持续访问。

2.2 实战对抗自动化攻击

测试场景:使用Python脚本模拟批量注册攻击(每秒10次请求)。

- • 未开启人机验证:脚本成功绕过基础防护,导致服务器负载激增;

- • 开启后:第3次请求触发验证挑战,后续请求被标记为恶意IP并封禁30分钟。

优化建议:

- • 阈值调整:根据业务流量特征,动态调整触发验证的频率阈值(默认30次/分钟)。

- • 自定义挑战页面:支持替换默认验证页面为企业品牌化界面,提升用户体验。

图片

三、智能语义引擎的“无规则”哲学

3.1 智能语义分析 vs 传统规则库

传统WAF依赖特征规则库,易被编码绕过(如Base64、Unicode变形)。雷池的无规则引擎通过语义解析请求逻辑,例如:

- • SQL注入检测:识别

1 AND 1=1的语义意图,而非依赖特定字符串匹配; - • XSS攻击拦截:分析

<script>标签的上下文关系,即使攻击载荷被分段或加密仍可识别。

markdown-img

3.2 性能与准确率实测

使用开源测试工具blazehttp对雷池进行压力测试:

- • 样本量:33,669条(含575条恶意样本);

- • 检出率:71.65%(恶意样本拦截),误报率仅0.07%;

- • 平均延迟:1ms,单核支持2000+ TPS。

对比测试:与ModSecurity相比,雷池在未知0day攻击(如Log4j漏洞变种)的拦截率高出40%。

图片

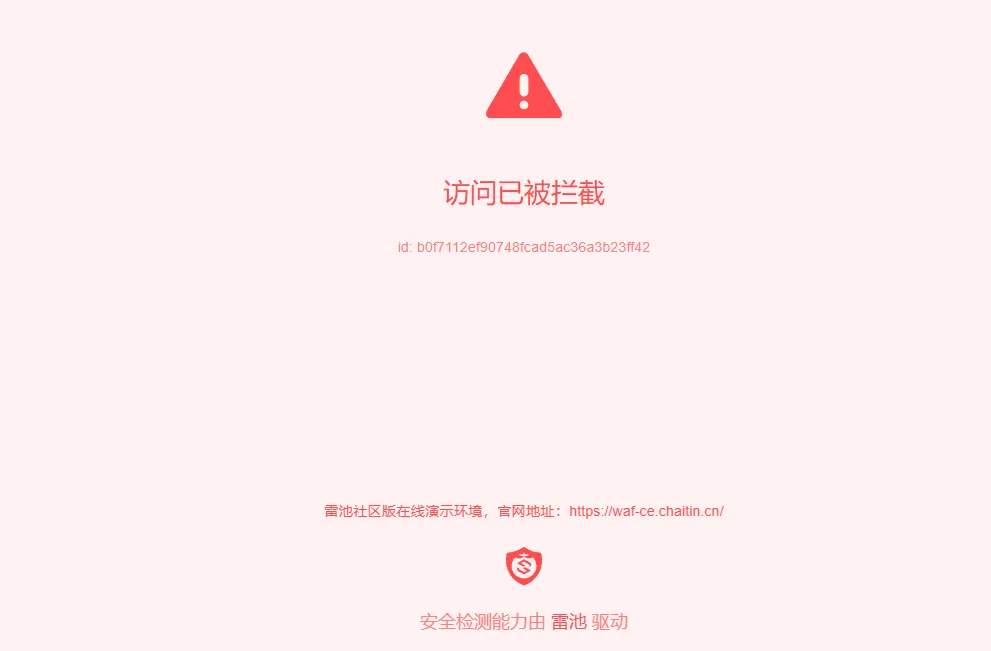

四、多重防线守护敏感入口

4.1 基于角色的访问控制(RBAC)

雷池支持为不同管理员分配权限(如仅查看日志、配置防护策略),避免越权操作。例如:

- • 初级运维:仅能查看攻击统计;

- • 安全工程师:可调整防护等级与规则。

4.2 动态口令(TOTP)强化登录安全

- • 绑定流程:通过微软Authenticator或腾讯身份验证器扫码绑定,每次登录需输入6位动态码;

- • 应急处理:若丢失动态口令,可通过

docker exec safeline-mgt resetadmin重置账户。

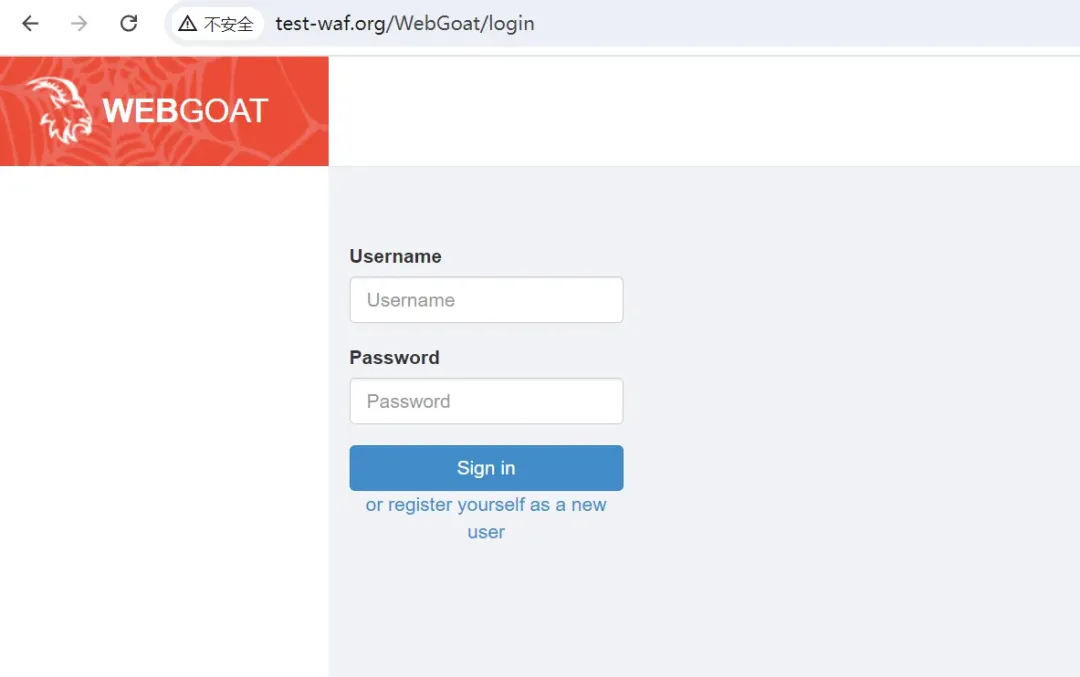

五、雷池+WebGoat构建攻防沙箱

5.1 环境搭建

- 1. 部署WebGoat靶场:docker run -d -p 8080:8080 registry.cn-shanghai.aliyuncs.com/kubesec/webgoat:v2023.8

- 2. 配置雷池反向代理:

- • 域名:

webgoat.test - • 上游服务器:

http://localhost:8080 - • 开启动态防护与人机验证。

- • 域名:

5.2 攻击模拟与防护分析

- • SQL注入测试:

请求

http://webgoat.test/?id=1%20UNION%20SELECT%20*%20FROM%20users,雷池拦截并返回**“请求包含潜在SQL注入行为”**; - • XSS绕过尝试:

使用

<img src=x onerror=alert(1)>载荷,雷池基于语义分析拦截,而传统WAF因缺乏闭合标签可能放行。

图片

六、个人部署中的实战经验

6.1 常见问题与解决方案

- • 502 Bad Gateway:检查上游服务器地址是否正确,并确保雷池与后端网络互通;

- • 动态防护导致页面错乱:将静态资源(如图片、CSS)加入白名单;

- • CDN干扰真实IP:在雷池中配置信任CDN IP段,确保日志记录真实攻击源。

6.2 性能调优建议

- • 硬件配置:推荐2核4G以上环境,避免高并发下检测延迟升高;

- • 防护策略分级:对低频接口启用“高强度防护”,对API接口采用“平衡模式”。

图片

长亭雷池通过动态防护、智能语义分析、人机协同验证,实现了从“被动防御”到“主动混淆”的跨越。其“无规则”引擎不仅降低了维护成本,更以99.99%服务可用性与1ms级延迟证明了国产安全产品的技术实力。对于中小型企业与个人开发者而言,雷池社区版的零成本部署与开箱即用特性,无疑是Web安全防护的最优解。

雷池WAF目前有丰富的支持内容,包括官方网站、帮助文档、技术交流论坛、微信技术交流群等等,不用担心使用过程中遇到问题,找不到解决方案。

官网:https://waf-ce.chaitin.cn/

帮助文档:https://docs.waf-ce.chaitin.cn/zh/home

技术交流论坛:https://rivers.chaitin.cn/discussion

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录