入网认证方式选型建议

三种认证方式

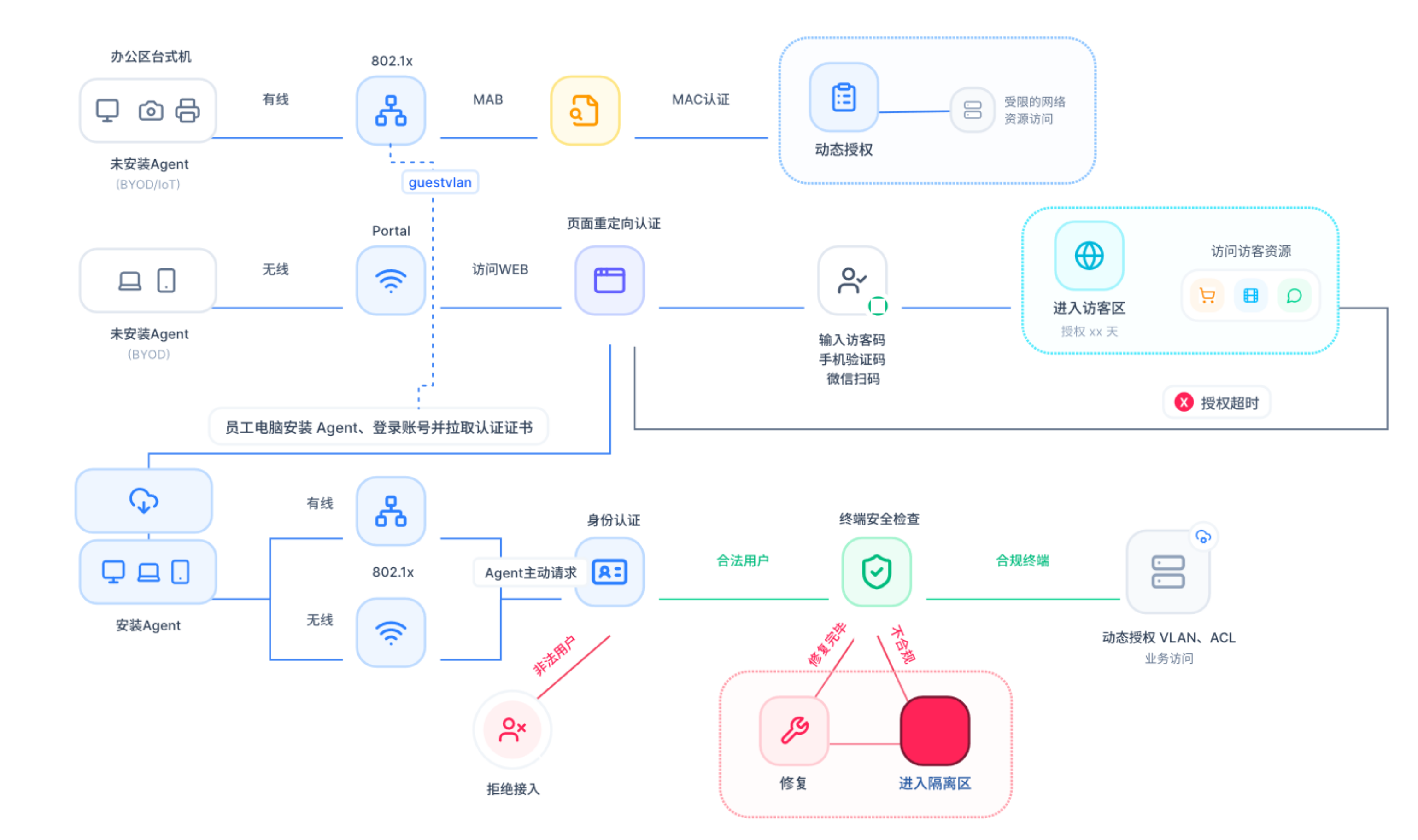

认证方式 | 说明 | 示例 |

802.1X | 员工的安全通道:装了 iOA 客户端,验身份、查合规,静默入网 | 员工受控终端(PC / 笔记本) |

Portal | 访客的登记台:打开浏览器,扫码或填验证码,即连即走 | 访客、BYOD、外包人员 |

MAB | 哑终端的白名单:MAC 地址登记过就放行,没登记就拒绝 | 打印机、摄像头、门禁、IP 电话 |

说明:

三种方式都可部署在同一套 iOA RADIUS 节点上,互不冲突。

全网入网规划

802.1X 认证 -员工入网

802.1X 是一种基于端口的网络接入控制标准,是企业有线办公网和无线办公网的首选准入方式。与“全员共用一个 Wi-Fi 密码”不同,它要求每位员工使用独立身份凭证(iOA 账号、AD 域账号或数字证书)入网。

注意事项

终端需安装 iOA 客户端。

证书认证需提前在 iOA 控制台完成 CA 配置和证书签发。

建议同时配置 Guest VLAN(认证前的临时网络)和 Auth-Fail VLAN(认证失败的隔离网络),避免终端在认证前完全断网。

核心组件与角色

在 iOA 802.1x 架构中,包含以下四个核心角色:

终端设备:员工办公设备。设备上通常需安装 iOA 客户端,用于发起 EAP 认证请求、提交身份信息以及进行环境安全检查。

网络接入设备:具备接入控制能力并启用了认证功能的网络硬件,如有线交换机、无线控制器(AC)或无线控制点(AP)。其作用是在认证通过前拦截所有业务流量,作为中继将认证信息转发至认证服务器。

iOA RADIUS 节点:iOA 的认证接入组件,负责与网络接入设备通信,处理身份校验请求,并将认证结果返回给网络接入设备。

iOA 管理后台:系统的控制核心,负责存储用户信息、维护准入策略、执行身份核验并下发最终的准入决策,主要负责对 RADIUS 的管理,不直接参与准入的流程。

网络架构与数据流转

工作流程

1. 连接与拦截:终端连接 Wi-Fi 或插网线,网络接入设备(交换机/AC)拦截所有业务流量,仅放行认证报文(EAP)。

2. 发起认证:iOA 客户端提交身份凭据(账号密码或证书),网络接入设备封装为 RADIUS 报文转发至 iOA RADIUS 节点。

3. 身份 + 合规双重校验:RADIUS 节点联动 iOA 后台,同时校验:身份是否合法、iOA 客户端是否在线、杀毒/DLP/补丁等安全组件是否达标。

4. 下发准入决策:校验通过,下发 Access-Accept 并携带授权属性(VLAN / ACL);不通过则 Reject。

5. 动态授权(CoA):入网后,iOA 持续监测终端合规状态。一旦设备不合规(如杀毒被关闭),可实时将其切换至隔离 VLAN,无需断开重连。

方案优势

二层物理拦截:在数据链路层拦截非法流量,安全性高于基于三层重定向的 Portal 认证。

动态切网(CoA):支持在终端运行过程中实时感知安全状态。一旦设备不合规,可动态将其切换至隔离 VLAN,无需断开重连。

自动化入网:配合 iOA 客户端实现静默连接,免除手动配置 SSID、协议、证书等复杂参数的成本。

Portal 认证

Portal 认证(又称 Web 认证)是一种无客户端的准入方式。用户连接 Wi-Fi 后,流量会被网络接入设备拦截并重定向至一个认证网页(Portal 页面),用户在网页上完成身份核验后即可上网。

核心组件与角色

在 iOA Portal 架构中,主要包含以下核心角色:

终端设备:员工或访客的设备。无需安装 iOA 客户端,仅需具备标准的网页浏览器(PC 浏览器或移动端 H5)。

网络接入设备:具备 HTTP 重定向功能的无线控制器(AC)、无线访问点(AP)或有线交换机等网络硬件。负责在认证前拦截用户的 HTTP 请求,强制跳转至认证页面;并在最终接收到“认证成功”指令后放开网络权限。

Portal 模块:负责接收终端网页提交的身份凭据,并向网络接入设备发起认证握手请求的组件。根据选型方案的不同,其部署形态分为两类:

iOA Portal 服务器:由iOA 后台提供独立的协议处理组件。负责代替网络接入设备接收终端表单,将其封装为标准的 Portal 认证请求报文,并转发至网络接入设备;同时接收网络接入设备的认证结果,向终端推送最终页面。

RADIUS:识别网络接入设备并下发指定的“认证信息接收地址”,以及作为最终的数据库,校验账号密码的合法性。

注意事项

Portal 认证不支持终端合规校验——只验身份,不查设备安全状态。

认证会话有效期,到期后需重新登录(不像 802.1x 能自动续期)。

部分老旧浏览器或操作系统可能不触发自动弹出登录页,需手动访问任意 HTTP 页面触发重定向。

工作流程

1. 拦截与重定向:终端连接网络获取 IP 后,网络接入设备拦截其 HTTP 请求,返回 302 重定向至 iOA Portal 认证页面。

2. 展示登录页:浏览器自动弹出 iOA 提供的认证网页——员工输入账号密码,访客扫码或填短信验证码。

3. 凭据提交与校验:用户提交凭证后,数据经由网络接入设备上报 RADIUS 进行身份校验。

4. 放行上网:校验通过,RADIUS 下发 Accept,网络接入设备解除拦截,终端正常上网。

方案优势

零客户端:任何有浏览器的设备都能用,访客无需安装任何软件。

快速部署:只需在 AC 上配置 Portal 重定向规则,无需推送客户端。

灵活的认证方式:支持账号密码、第三方扫码(企微/飞书/钉钉)、短信验证码、邮箱验证码。

MAB 认证

MAB(MAC Authentication Bypass)专为无法安装客户端、也无法打开浏览器的哑终端设计,是一种无客户端的准入方式,在启用 802.1x 协议的网络端口下,交换机把 MAC 地址作为认证用户名发送给 RADIUS 进行校验,校验通过即可放行,属于 802.1x 认证的一部分。

注意事项

安全边界:MAC 地址可被伪造,MAB 的安全性低于 802.1X 和 Portal。仅用于打印机、摄像头等固定位置的哑终端,不建议用于员工或访客场景。

白名单维护:管理员需在 iOA 后台提前登记每台哑终端的 MAC 地址和用途分组(如"打印机"、"摄像头"、"门禁"),便于分组管理和审计。

与 802.1X 联动:MAB 通常作为 802.1x 的降级策略部署在同一交换机端口上——先尝试 802.1x,超时后自动回退到 MAB。

认证过程

1. 设备接入,自动切换:哑终端插入网线后,交换机先尝试发起 802.1X 认证。等待应答超时后,自动切换至 MAB 模式,读取设备 MAC 地址。

2. MAC 上报与匹配:交换机将 MAC 地址作为用户名和密码封装在 RADIUS 请求中,上报给 iOA RADIUS 节点。RADIUS 查询 iOA 后台的哑终端 MAC 白名单。

3. 放行或拒绝:白名单内的 MAC 返回 Accept,端口放行;未登记的 MAC 返回 Reject,端口保持关闭。

对比与混合部署

认证方式对比表

维度 | 802.1x | Portal | MAB |

适用主体 | 企业员工(受控终端) | 访客、BYOD、外包人员 | 哑终端(打印机、摄像头等) |

客户端要求 | 需安装 iOA 客户端 | 仅需浏览器 | 无需任何软件 |

安全性 | 极高(二层拦截 + 合规校验 + CoA) | 中等(三层重定向 + 身份验证) | 基础(MAC 白名单,可被伪造) |

入网体验 | 首次配置后自动连接 | 每次过期需手动登录 | 插入即通(白名单内) |

权限控制 | 强(动态 VLAN / ACL + CoA 切网) | 中(通常基于静态网段放行) | 基础(按 MAC 分组) |

合规校验 | 支持(杀毒/DLP/补丁等) | 不支持 | 不适用 |

部署复杂度 | 中(需配置客户端 + 证书/账号) | 低(配置 Portal 页面即可) | 低(维护 MAC 白名单) |

硬件兼容性 | 高(标准 RADIUS,全球主流厂商) | 高(AC 内置)/ 中(iOA 托管,仅国内品牌) | 高(标准 RADIUS) |

认证方式 | iOA 账号 / AD 域 / 数字证书 | iOA 账号 / 扫码 / 短信 / 邮箱 | MAC 地址 |

典型混合部署方案

实际企业环境中,几乎不会只用一种认证方式。以下组合覆盖了最常见的部署场景:

组合 A:标准企业办公网(最常见)

SSID / 端口 | 认证方式 | 目标用户 |

员工 Wi-Fi(如 Corp-WiFi) | 802.1X | 员工 |

访客 Wi-Fi(如 Guest-WiFi) | Portal | 访客 |

有线交换机端口 | 802.1X + MAB 降级 | 员工 PC + 哑终端 |

适用于绝大多数企业。员工用 802.1X 保障安全和体验,访客用 Portal 免安装,哑终端用 MAB 按白名单放行。

组合 B:高安全环境(金融、研发等)

在组合 A 基础上增加:

802.1X 使用数字证书认证(而非账号密码),进一步防止凭证被盗用。

启用 CoA 动态切网:终端运行中如不合规,实时切入隔离 VLAN。

访客 Wi-Fi 与内网物理隔离(独立 VLAN + ACL),而非仅逻辑隔离。

选定之后配置

确定了认证方式后,按以下路径进入具体配置:

认证方式 | 文档指引 |

802.1X(员工 Wi-Fi / 有线) | |

Portal(访客 Wi-Fi) | |

MAB(哑终端) | |

混合部署 | 按上述各场景分别配置,共用同一套 RADIUS 节点 |

说明: