员工入网主要依赖802.1x 协议,终端通过获取证书或账密入网,通过对接客户侧的网络设备(AC、交换机 )实现网络准入。

前提条件

已通过 802.1x 认证协议开通员工入网服务。

已在 iOA 管理后台配置了 Wi-Fi 或有线网络。请参见 RADIUS 服务器。

员工入网详情

入网详情用于集中管理所有员工的入网账号信息,展示员工基本配置、在线设备状态及入网权限。

1. 登录 iOA 零信任管理平台控制台,在左侧导航栏,选择员工入网 > 入网详情。

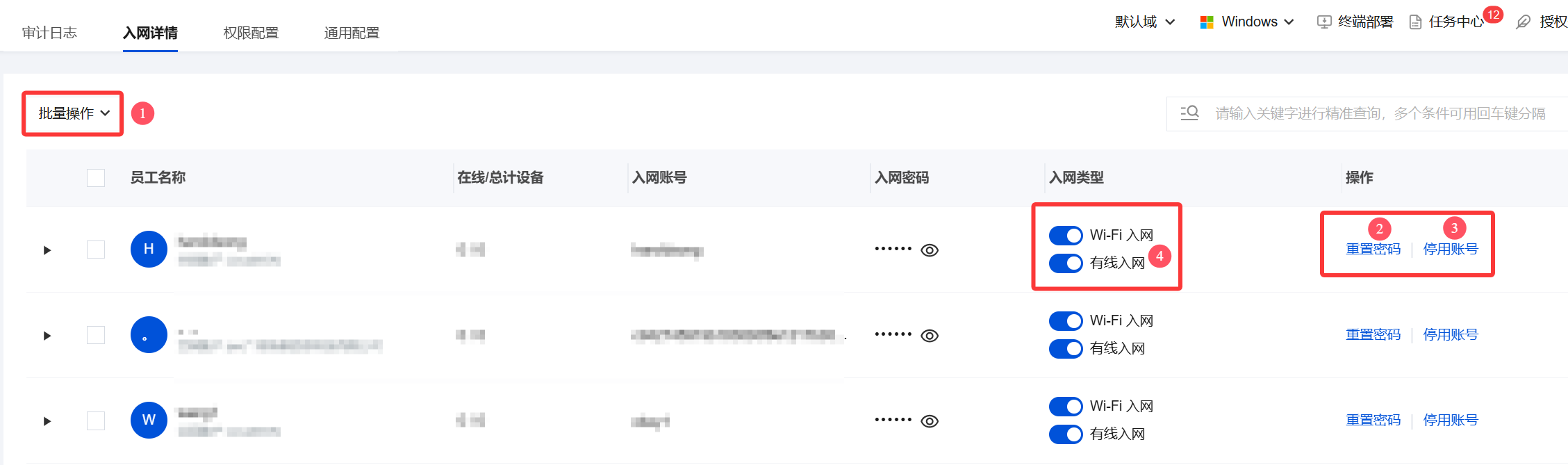

2. 在入网详情页,管理员可在此页面查看员工的入网账号详情、管理入网权限的开关、执行账号启用/停用及密码重置等操作,实现对员工网络接入的统一管控。

①批量操作:选中多个员工后,可执行批量启用/停用账号、批量重置密码等操作。

②重置密码:重置该员工的入网账号密码,重置后需通知员工重新登录。

③停用账号:禁用该员工的入网权限,停用后该员工所有设备将无法接入网络。

④入网类型开关:控制员工是否允许通过 Wi-Fi 或有线方式入网。

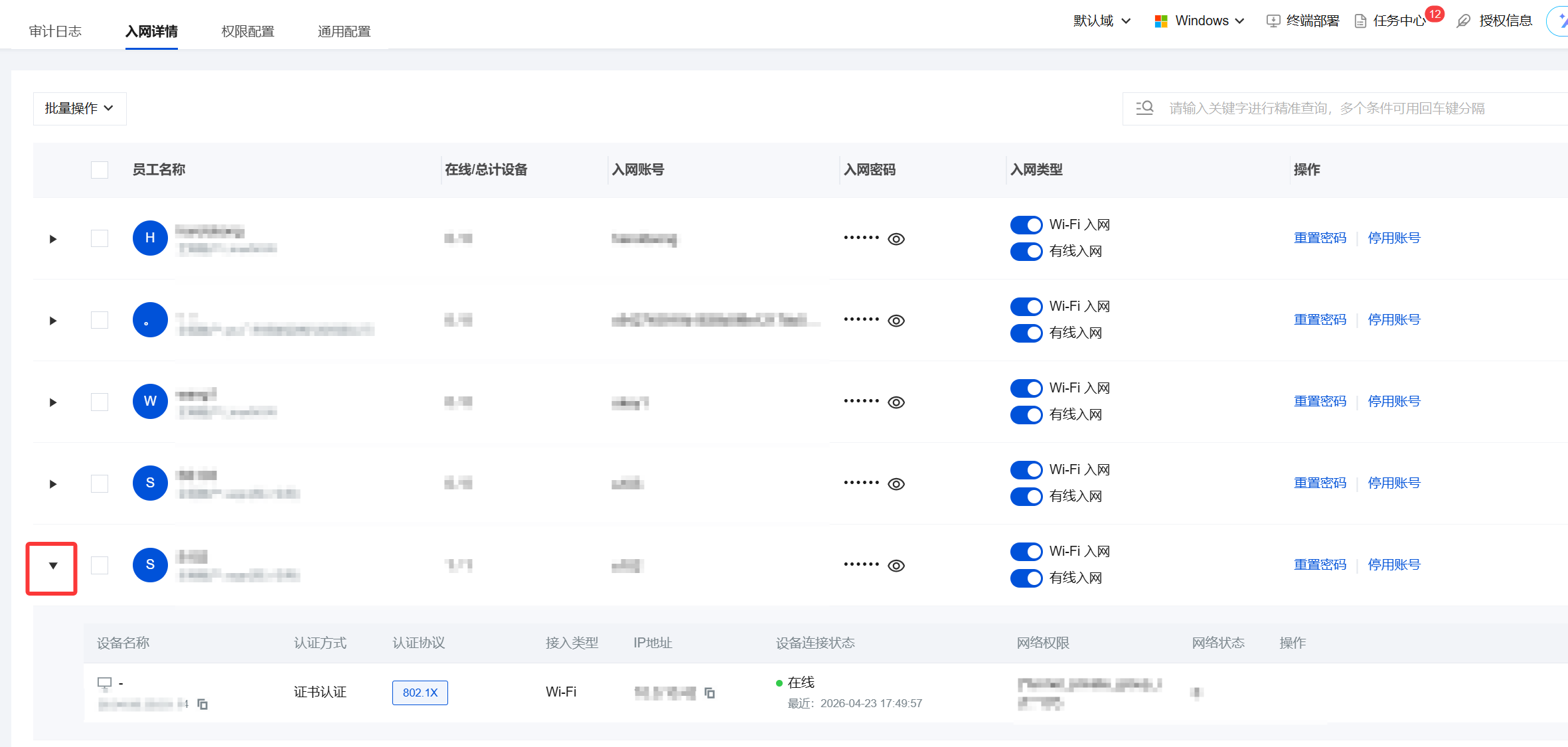

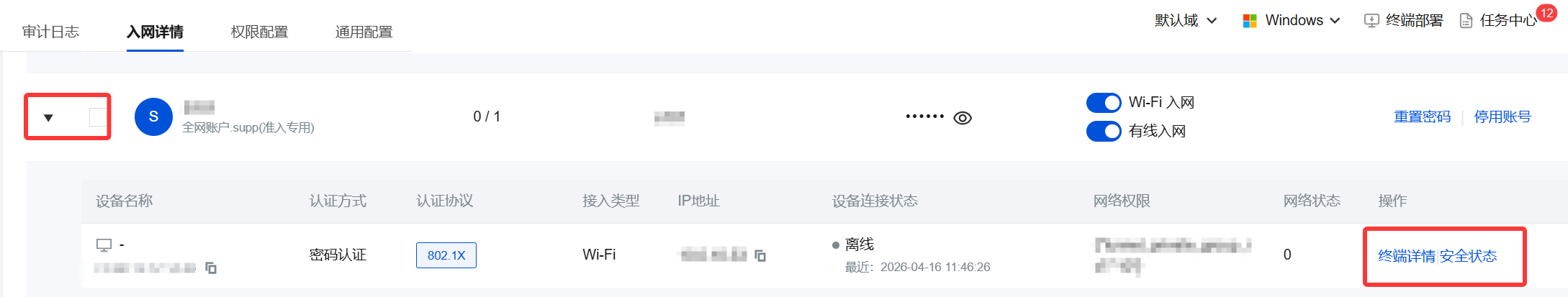

3. 在对应员工名称的左侧,单击

4. 在对应历史设备登录信息的操作列,您可以查看终端详情或安全状态:

终端详情:提供入网终端的详细信息,关联终端详情 > 基础信息。

安全状态:提供入网终端的安全信息,关联合规检测 > 风险终端。

调整通用配置

通用配置是员工入网策略的全局行为控制中心,涵盖认证方式、安全加固、终端体验优化等方面。它不直接定义权限,而是决定员工如何连接网络、是否需要二次验证、客户端自动执行的操作,从而在保障安全的前提下提升接入效率与用户体验。

1. 登录 iOA 零信任管理平台控制台,在左侧导航栏,选择员工入网 > 通用配置。

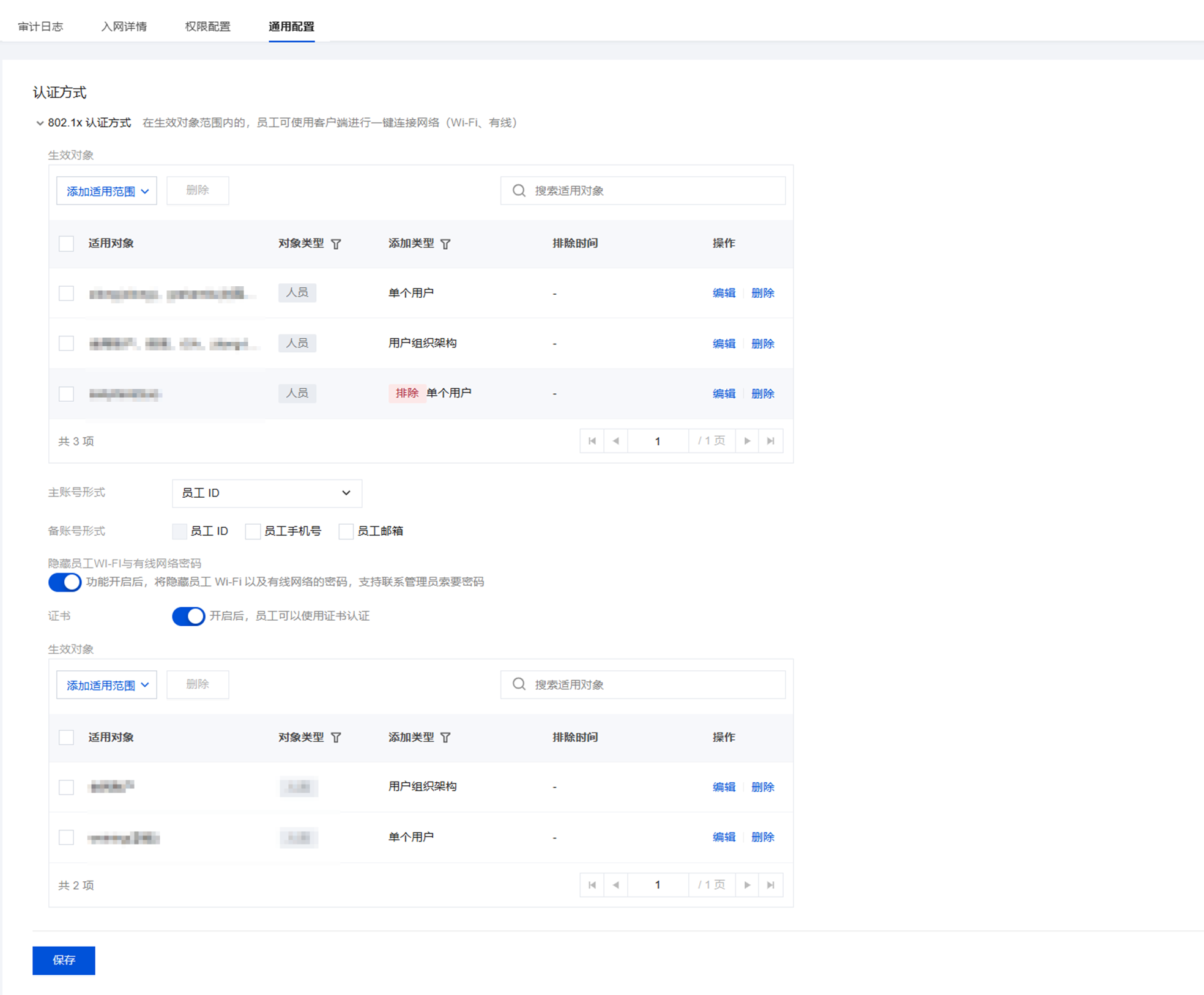

2. 在通用配置页面,配置认证方式。

2.1 认证方式配置(802.1x 认证):用于配置员工通过客户端进行一键联网时使用的身份凭证类型。

参数名称 | 说明 |

生效对象 | 单击添加适用范围,勾选需管控的用户/用户组或者排除的用户/用户组。 |

主账号形式 | 自定义选择员工 ID、员工手机号、员工邮箱。 |

备账号形式 | 除主账号形式外,可选多个备用登录方式(如同时允许用手机号+邮箱登录),增强灵活性。 |

隐藏员工 Wi-Fi 与有线网络密码 | 开启后,将隐藏员工 Wi-Fi 以及有线网络的密码,可联系管理员索要密码。 |

证书 | 开启后,员工可使用数字证书免密登录 |

生效对象 | 单击添加适用范围,勾选需管控的用户/用户组或者排除的用户/用户组。 |

网络使用权限配置

权限配置用于集中管理员工接入网络时的权限策略,支持按用户/终端、认证方式、网络设备等维度定义访问控制规则。

1. 登录 iOA 零信任管理平台控制台,在左侧导航栏,选择员工入网 > 权限配置。

2. 在权限配置页,灵活分配 VLAN 或自定义 RADIUS 属性,实现精细化网络准入控制,确保不同角色/场景下的安全隔离与资源授权。

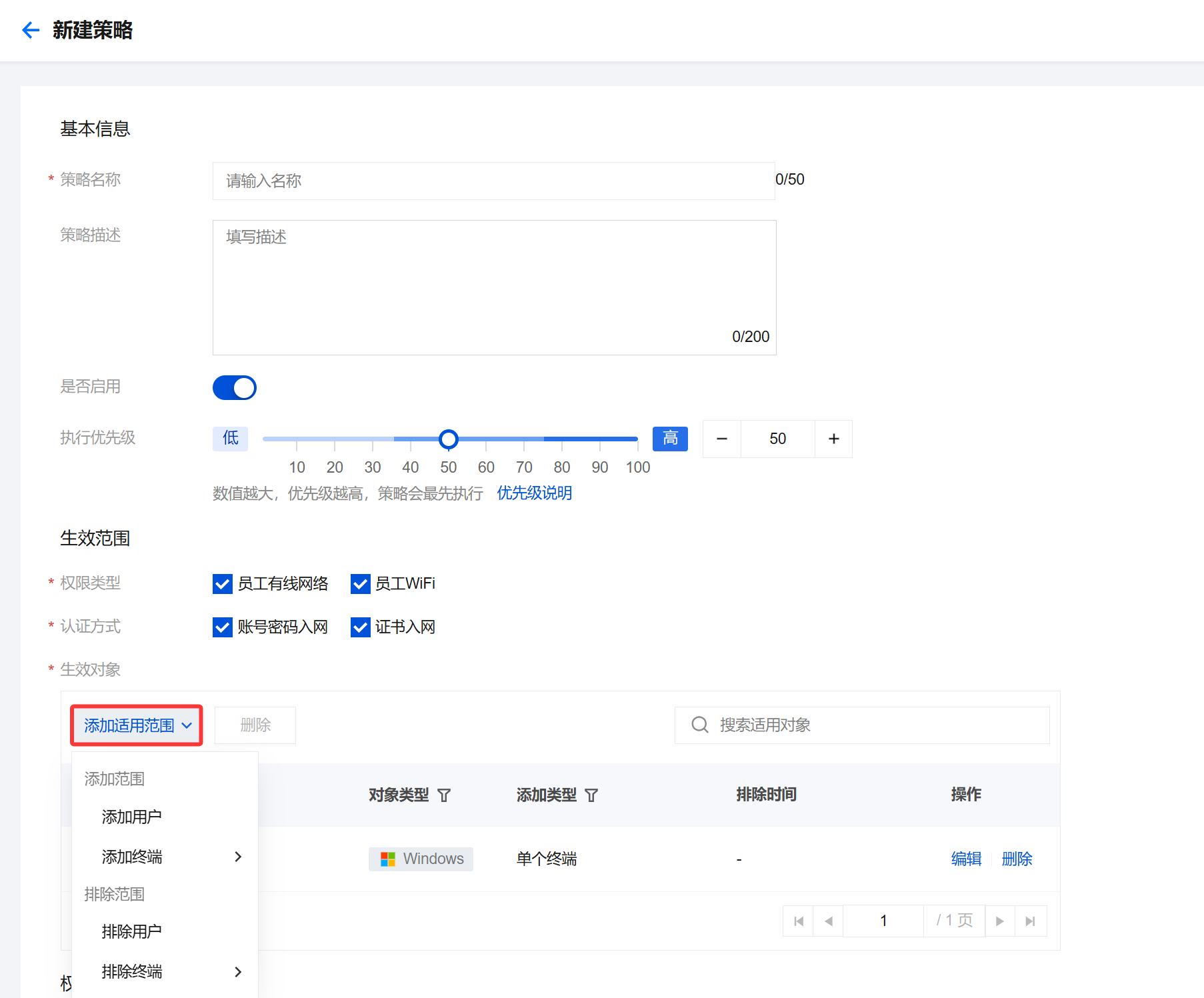

3. 在权限配置页,单击新建策略。

说明:

如果新创建或编辑的权限组优先级高于原有权限组,并且覆盖了已有生效对象的范围,那么该范围内的员工重新连接网络时,将被赋予新权限组的内容。

4. 在新建策略页面,配置相关参数。

4.1 输入策略名称,策略描述等参数。

4.2 配置员工权限类型与认证方式,单击添加适用范围 ,勾选需管控/排除的用户/终端名称,单击确定。

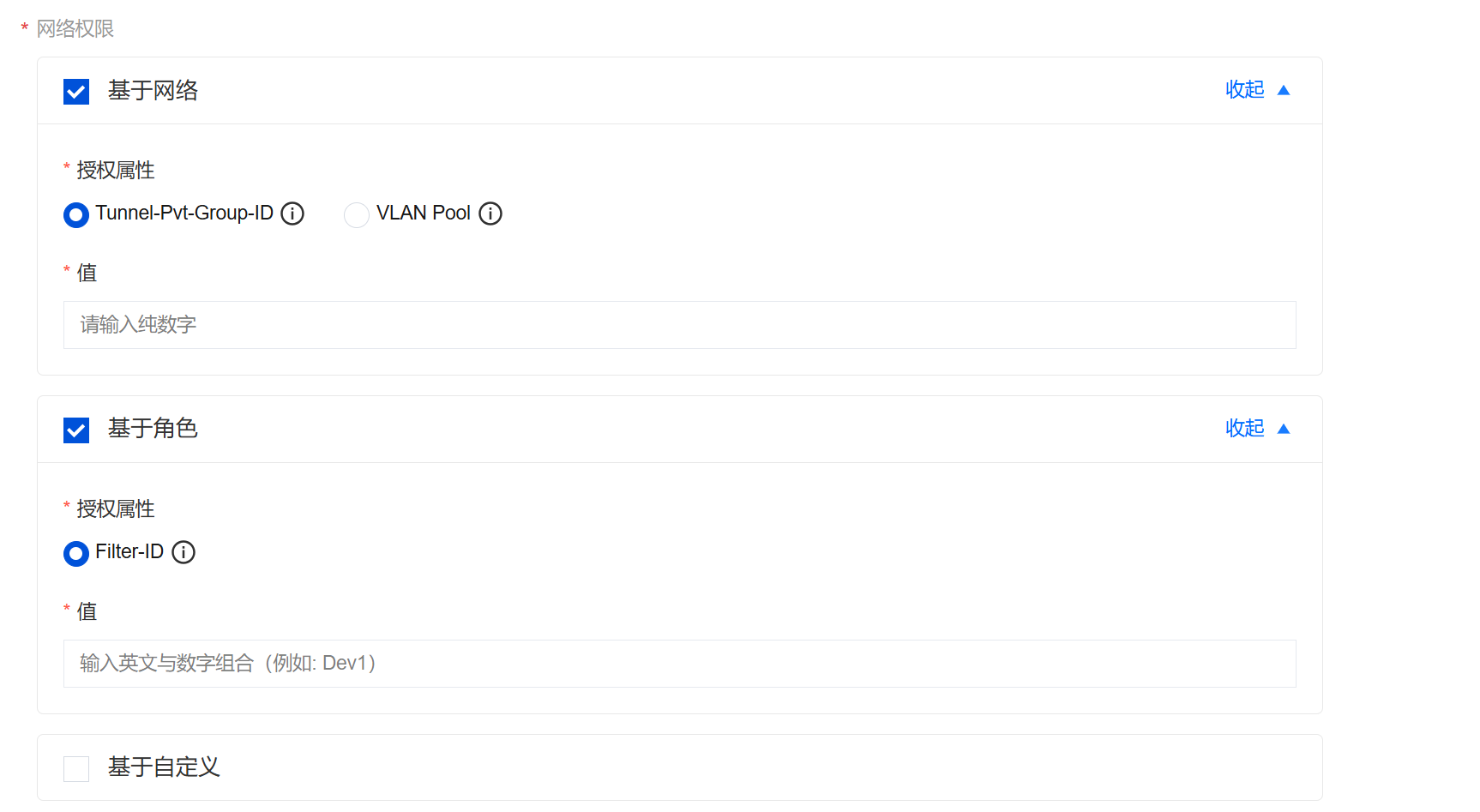

5. 配置网络权限,支持三种授权模式(基于网络/基于角色/基于自定义),可同时启用多个。

参数名称 | 说明 | |

网络权限 | 基于网络 | 认证服务通过下发权限标识符到路由器设备实现不同入网权限。默认选中 Tunnel-Pvt-Group-ID,也支持改为 VLAN Pool。勾选基于网络后,您可以选择授权属性: Tunnel-Pvt-Group-ID:一般对应网络设备的 VLAN ID,格式为纯数字,例如97。 VLAN Pool:VLAN 池,格式为英文数字组合,例如 Dev1。iOA 根据每个 VLAN 所填的容量权重比均衡下发 VLAN。 |

| | 若采用基于用户组或 ACL 进行网络授权,请勾选基于角色,并设置授权属性 Filter-ID。 如果是基于用户组授权,Filter-ID 请填写用户组名称,格式为英文与数字组合,例如 Dev1。 如果是基于 ACL 授权,Filter-ID 请填写 ACL ID,格式为纯数字。 |

| 基于角色 | 若采用基于用户组或 ACL 进行网络授权,请勾选基于角色,并设置授权属性 Filter-ID。 如果是基于用户组授权,Filter-ID 请填写用户组名称,格式为英文与数字组合,例如 Dev1。 如果是基于 ACL 授权,Filter-ID 请填写 ACL ID,格式为纯数字。 |

| | |

| 基于自定义 | 若采用其他网络授权方式,请自定义授权的属性。勾选基于自定义后,您可以设置属性名称和属性值。最多添加 10 个属性。 iOA 内置了多种常用属性,如果内置属性名称中没有对应属性,您可以在属性名称列表的底部单击自定义属性,添加自定义属性,参数说明如下: 厂商 ID:请填写该网络设备的厂商 ID。 厂商内部属性 ID:请填写该自定义属性在厂商的内部属性 ID。 属性名称:请填写自定义属性的名称。 属性类型:请填写属性值的类型,iOA 客户端将按这个规则校验属性值。 加密类型:请根据实际情况选择 RADIUS 认证报文是否经过加密,以及加密的类型。包括 None、UserPassword、TunnelPassword、AscendSecret。 |

| | |

6. 配置高级设置(可选),适用于复杂部署环境,按需指定该权限组适用的 RADIUS 服务器、网络设备以及 SSID,默认适用于全部设备。您也可以选择部分设备,为该权限组设置多个 RADIUS 服务器、网络设备以及 SSID。

参数名称 | 说明 |

RADIUS 服务器 | 全部 / 部分设备:选择特定 RADIUS 服务器。 |

网络设备 | 全部 / 部分设备:选择无线控制器或交换机。 |

SSID | 全部 / 部分 SSID:限定仅对某些无线网络生效。 |

RADIUS 属性 | 开启后,只有当用户携带指定 RADIUS 属性时才下发本策略(多条件需同时满足)。 |

7. 配置后单击保存。