业务系统容器化部署的经验与注意事项

原创

随着容器技术的成熟,越来越多企业开始将业务系统迁移到容器化平台(如 Kubernetes)。容器化带来了环境一致性、快速交付、弹性伸缩等优势,但在业务系统场景下,仍需谨慎规划和设计。本文结合实际经验,总结了业务系统容器化部署过程中的关键注意事项和最佳实践,覆盖架构设计、部署运维、安全合规以及团队协作等多个维度,供企业参考。

1、架构与应用设计层面

1.1 无状态优先,有状态谨慎

- 无状态服务设计: 业务系统中可容器化的服务应尽量无状态,所有会话或状态信息通过外部存储(Redis、数据库、对象存储)管理。这样可以实现任意节点扩缩容和快速恢复。 例如: 服务类型容器化策略存储策略说明API 网关 / 微服务无状态不依赖容器存储可以随意扩容、滚动升级Redis / Memcached有状态PV + PVC状态存储外部化,可恢复MySQL / PostgreSQL有状态专用数据库集群核心数据不直接依赖 Pod 生命周期

- 有状态服务设计:

对数据库、消息队列等必须有状态的服务,优先使用云原生服务或企业级专用集群。若必须容器化:

- 使用 Kubernetes StatefulSet 部署。

- 配置持久卷(PersistentVolume + PersistentVolumeClaim),保证数据独立于 Pod 生命周期。

- 设计定期快照、异地容灾和备份策略。

1.2 健康检查

livenessProbe:判断容器是否存活,避免死锁服务占用资源,保证 Pod 死锁/启动失败时被重启。readinessProbe:判断容器是否可对外提供服务,避免流量发送到未就绪实例。startupProbe:针对启动慢的应用,防止容器被平台错误杀掉。 livenessProbe: httpGet: path: /healthz port: 8080 initialDelaySeconds: 30 periodSeconds: 10 readinessProbe: httpGet: path: /ready port: 8080 initialDelaySeconds: 5 periodSeconds: 5

例如:

- REST API 服务可通过

/healthz接口返回状态码 200 表示健康。 - 数据库连接或依赖服务不可用时,readiness 返回失败,避免流量进入。

1.3 配置与密钥管理

- 所有配置应外部化:

- 使用 Kubernetes

ConfigMap管理非敏感配置。 - 使用 Kubernetes

Secret管理赖容器内存。密码、证书、API Key 等敏感信息。

- 使用 Kubernetes

- 避免将配置写入镜像,保证同一镜像可用于不同环境(开发、测试、生产)。

- 支持动态配置更新(Rolling Update + ConfigMap/Secret 热更新机制)。

apiVersion: v1

kind: ConfigMap

metadata:

name: app-config

data:

LOG_LEVEL: "INFO"

API_ENDPOINT: "https://api.example.com"

apiVersion: v1

kind: Secret

metadata:

name: app-secret

data:

DB_PASSWORD: "ChangeMe123"1.4 日志与监控

- 日志:

- 输出到 stdout/stderr,使用 Fluentd、Logstash 或 ELK 统一收集。

- 日志级别可动态调整(DEBUG、INFO、WARN、ERROR)。

- 监控:

- 应用埋点业务指标(如 QPS、错误率、响应时间)。

- 对核心系统,建议增加自定义指标,例如订单处理成功率、交易延迟分布等。

- 使用 Prometheus + Grafana 进行可视化和告警配置。

2、部署与运维层面

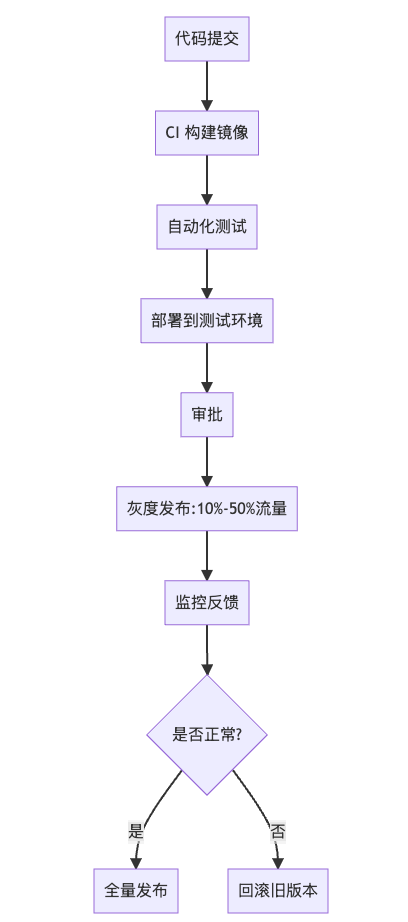

2.1 灰度发布与回滚

- 业务系统部署必须支持蓝绿部署或金丝雀发布,避免全量更新导致系统不可用。

- CI/CD 流程要提供“一键回滚”:

- 当新版本异常时,立即恢复旧版本镜像。

- 结合流量分发策略,先小比例灰度,再逐步放量。

示例:

使用 ArgoCD 或 FluxCD 管理 GitOps 流程,结合 Deployment 的 maxUnavailable 和 maxSurge 控制滚动升级。

灰度发布与回滚

2.2 资源限制与性能优化

- 配置合理的

requests(保底资源)与limits(上限资源),避免 Pod 争抢 CPU/内存。 resources: requests: memory: "512Mi" cpu: "500m" limits: memory: "1Gi" cpu: "1" - 对关键服务进行性能基准测试,确保在资源受限时也能满足 SLA。

示例:

- 对高并发 API 服务,CPU requests 设置为 50-70% 平均负载,limits 设置为 1.5-2 倍高峰负载。

- 使用 Vertical Pod Autoscaler 对服务进行垂直扩容优化。

2.3 容量规划

- 自动扩缩容(HPA/VPA)虽然方便,但业务系统仍需根据历史业务高峰做容量规划,避免资源不足或浪费。

- 对关键组件设置最小副本数,保证基础吞吐能力。

apiVersion: autoscaling/v2

kind: HorizontalPodAutoscaler

metadata:

name: api-hpa

spec:

scaleTargetRef:

apiVersion: apps/v1

kind: Deployment

name: api-deployment

minReplicas: 3

maxReplicas: 10

metrics:

- type: Resource

resource:

name: cpu

target:

type: Utilization

averageUtilization: 70示例:

- 消息队列消费者至少设置 N 个副本,确保高峰任务能及时消费。

- 对数据库读服务,可通过 Proxy 或负载均衡进行横向扩展。

2.4 网络策略与流量治理

- 默认 Kubernetes 网络全通,生产环境必须配置 NetworkPolicy 限制服务间访问。 # 只允许 frontend Pod 调用 API Pod,提高安全性。 apiVersion: networking.k8s.io/v1 kind: NetworkPolicy metadata: name: allow-api-ingress spec: podSelector: matchLabels: app: api ingress: - from: - podSelector: matchLabels: app: frontend

- 对复杂微服务系统,引入 Service Mesh(如 Istio、Linkerd):

- 支持灰度、限流、熔断、重试。

- 支持零信任安全和加密通信。

2.5 存储与备份

- PVC 用于有状态应用,但核心数据仍需独立备份到异地或云存储。

- 数据库定期快照、异地容灾。

- 业务系统关键配置文件和证书同步备份。

示例:

- 使用 Velero 对 Kubernetes 资源和 PV 进行集中备份。

- 核心数据库结合异地同步和 RPO/RTO 策略。

3、安全与合规层面

3.1 镜像安全

- 镜像必须来源可信,推荐企业内部镜像仓库。

- 上线前进行漏洞扫描(如 Trivy、Clair)。

- 多阶段构建减少镜像体积,去除编译工具。

3.2 容器运行安全

- 避免容器以 root 用户运行。

- Pod 安全策略(PSP / OPA Gatekeeper)限制权限、CPU/Memory 限制、卷挂载权限。

- 可启用 seccomp、AppArmor、SELinux 加强安全防护。

3.3 合规与审计

- 所有变更必须可追溯,审计操作记录保留一段时间。

- RBAC 权限控制,防止不同角色执行敏感操作。

4、团队与流程层面

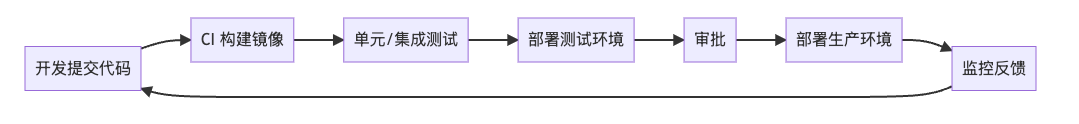

4.1 开发与运维协同

- 开发阶段在容器化环境测试,避免上线环境差异问题。

- 建立 DevOps 流程,实现端到端自动化.

- 代码提交 → 触发 CI → 构建镜像

- 自动化测试(单元/集成/接口)

- 部署到测试环境 → 审批

- 部署到生产环境 → 监控反馈

4.2 混合环境策略

- 业务系统可采用混合部署:

- 数据库、消息队列等基础设施仍在传统环境。

- 业务服务和微服务运行在容器平台。

- 业务服务容器化,避免"一刀切"迁移,逐步迁移,降低风险。

4.3 文化与心态

容器化不是万能,团队仍需具备运维和排障能力。

排障技能:

- 查看 Pod 日志 (

kubectl logs) - 查看事件 (

kubectl describe pod) - 进入容器排查 (

kubectl exec) - 使用监控/追踪系统诊断链路问题

5、关键经验总结

- 循序渐进迁移:业务系统容器化应从低风险模块入手,逐步扩展。

- 平台稳定性与应用架构同样重要:不能简单将传统架构直接搬到容器。

- 上线前演练:

- 性能压测。

- Chaos Engineering 故障注入。

- 回滚演练。

- 遵循“三化”原则:

- 配置外部化。

- 服务无状态化。

- 数据持久化独立化。

6、结语

容器化为业务系统提供了灵活的部署、快速交付和可扩展能力,但成功落地需要多维度的规划和实践。只有在架构设计、运维流程、安全策略、团队协作等方面全面考虑,核心系统才能在部署、监控、运维环节实现更高效、更高质量。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录