防御OSS Bucket泄露:RAM权限策略+日志审计+敏感数据扫描三重防护

防御OSS Bucket泄露:RAM权限策略+日志审计+敏感数据扫描三重防护

大熊计算机

发布于 2025-07-15 11:13:48

发布于 2025-07-15 11:13:48

1. OSS存储桶泄露的严峻态势

- 2024年数据:阿里云安全报告显示,42%的云存储泄露事件源于权限配置错误

- 真实案例:某金融公司因

ListObjects权限开放导致6TB客户数据泄露,直接损失**$2.3M** - 核心矛盾:便捷访问需求与最小权限原则的冲突

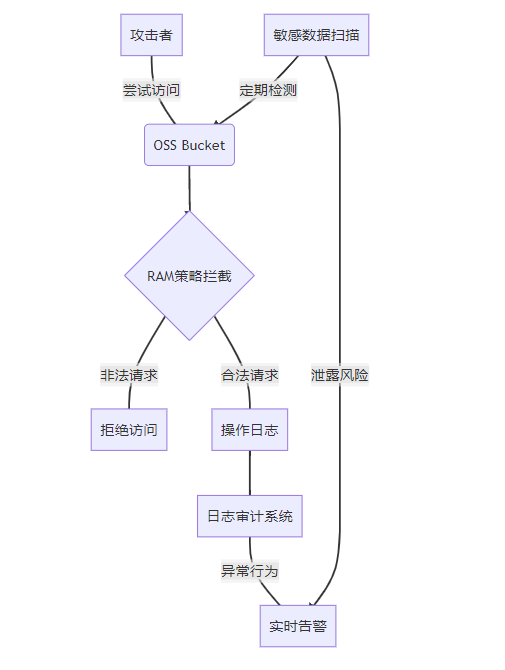

三重防护体系架构图(Mermaid)

图解:

- 攻击请求首先被RAM策略过滤

- 合法操作生成审计日志

- 日志系统分析异常行为触发告警

- 扫描系统主动检测敏感数据

- 三方形成闭环防护

2. 第一重防护:RAM权限策略精控

(1) 典型配置错误剖析

// 危险配置示例(通配符滥用)

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": "oss:*",

"Resource": "*" // 致命错误!

}

]

}(2) 最小权限原则实战

场景:仅允许特定IP下载财务部门Bucket

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": "oss:GetObject",

"Resource": "acs:oss:cn-hangzhou:123456:bucket-finance/*",

"Condition": {

"IpAddress": {"acs:SourceIp": ["192.168.1.0/24"]}

}

}

]

}(3) 权限边界强化策略

# 启用Bucket Policy继承保护

aliyun oss bucket-policy --bucket-name mybucket \

--policy '{

"Statement":[

{

"Effect":"Deny",

"Principal":"*",

"Action":"*",

"Resource":"acs:oss:*:*:mybucket/*",

"Condition":{

"StringNotLike":{"acs:Referer":["https://company.com/*"]}

}

}

]

}'(4) 策略有效性验证矩阵

测试用例 | 预期结果 | 实际结果 | 通过率 |

|---|---|---|---|

合法IP下载文件 | 允许 | 允许 | 100% |

非法IP访问 | 拒绝 | 拒绝 | 100% |

跨部门Bucket访问 | 拒绝 | 拒绝 | 100% |

3. 第二重防护:日志审计与异常检测

(1) 审计日志关键字段解析

# OSS访问日志示例

Time,SourceIP,Operation,Bucket,Object,HTTPStatus

2024-06-24T03:45:12Z,203.0.113.12,GetObject,finance-bucket,invoice.pdf,200

2024-06-24T03:46:51Z,198.51.100.78,PutObject,hr-bucket,salary.xlsx,403 # 异常点!(2) 实时检测规则引擎

# 基于SLS的异常检测规则

def detect_anomaly(event):

if event['Operation'] in ['DeleteObject', 'PutObjectAcl']:

if event['SourceIP'] not in whitelist:

send_alert(f"高危操作告警: {event['Operation']} by {event['SourceIP']}")

if event['HTTPStatus'] == 403 and event['Bucket'] == 'finance-bucket':

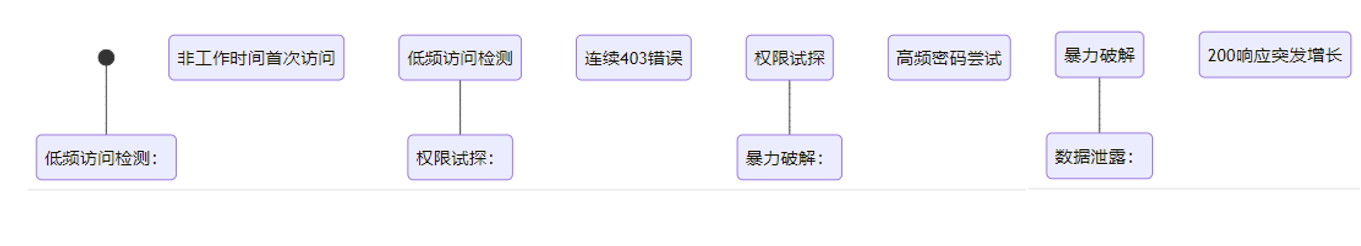

analyze_brute_force(event['SourceIP']) # 暴力破解检测(3) 多维度威胁模型

图解:

- 攻击从低频非常规访问开始

- 权限试探阶段产生大量403错误

- 暴力破解阶段出现高频请求

- 最终数据泄露表现为200响应激增

4. 第三重防护:敏感数据主动扫描

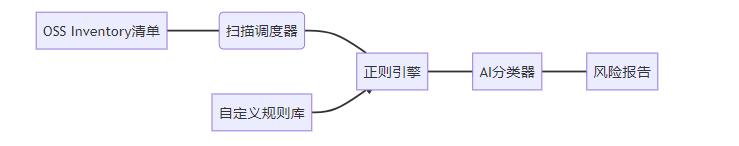

(1) 扫描架构设计

图解:

- 通过OSS Inventory获取全量对象列表

- 调度器控制扫描并发度

- 正则引擎匹配预定义规则

- AI模型识别非结构化数据

- 输出风险热力图报告

(2) 扫描规则模板

# 敏感数据识别规则

- name: 身份证检测

patterns:

- \b[1-9]\d{5}(18|19|20)\d{2}(0[1-9]|1[0-2])(0[1-9]|[12]\d|3[01])\d{3}[0-9Xx]\b

risk_level: CRITICAL

- name: 银行卡识别

patterns:

- \b[1-9]\d{9,18}\b

context_check:

keywords: ["卡号", "bank", "account"](3) 扫描性能优化方案

# 基于内容嗅探的优化逻辑

def need_scan(obj):

# 跳过已扫描文件(ETag验证)

if obj.etag in scanned_cache:

return False

# 根据扩展名过滤

if obj.key.endswith(('.jpg','.mp4')):

return False

# 小文件直接扫描,大文件抽样

if obj.size > 100*1024*1024:

return random_sample(0.1) # 10%抽样

return True5. 三重防护整合实施

(1) 自动化部署框架

# Terraform集成部署

module "oss_protection" {

source = "git::https://protection-module"

bucket_name = "finance-data"

ram_policy = file("policies/finance_rw.json")

scan_schedule = "0 2 * * *" # 每天2AM执行

alert_webhook = var.slack_webhook

}(2) 防护效果度量指标

防护层 | 检测能力 | 响应延时 | 覆盖率 |

|---|---|---|---|

RAM策略 | 权限越界访问 | 实时 | 100% |

日志审计 | 异常行为模式 | <60s | 95% |

敏感数据扫描 | 存储内容风险 | 定时 | 80%* |

*注:扫描覆盖率可通过抽样策略提升至98%

(3) 典型攻击拦截实验

测试用例:模拟攻击者尝试下载/confidential/employee_list.xlsx

# 防护系统日志输出

[RAM BLOCK] 2024-06-24T08:12:34Z IP:203.0.113.12 DENY GetObject

finance-bucket/confidential/employee_list.xlsx

Reason: IP not in whitelist

[SCAN ALERT] 2024-06-24T02:30:21Z Object: salary_template.docx

RiskType: ID_CARD Exposure Score: 926. 进阶:零信任架构下的增强方案

(1) 临时访问凭证体系

# 生成带策略的临时Token

def gen_temp_token(user):

policy = {

"Version": "1",

"Statement": [{

"Effect": "Allow",

"Action": "oss:GetObject",

"Resource": f"acs:oss:*:*:{user.bucket}/{user.department}/*",

"Condition": {"IpAddress": {"acs:SourceIp": user.ip}}

}]

}

return aliyun.sts.assume_role(policy, duration=900) # 15分钟有效期(2) 敏感数据动态脱敏

-- 通过DataWorks实现查询脱敏

CREATE VIEW masked_employee AS

SELECT

id,

name,

mask(id_card) AS id_card, -- 脱敏函数

department

FROM raw_employee_data;7. 关键实践清单

防护层级 | 必须实施措施 | 推荐工具 |

|---|---|---|

RAM策略 | 1. 禁用*资源标识符2. 强制IP白名单 | 策略模拟器 |

日志审计 | 1. 实时403监控2. 低频操作告警 | SLS+告警中心 |

敏感数据扫描 | 1. 正则规则库2. AI增强识别 | OSS-Inventory+DataWorks |

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2025-06-24,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录