Live Forensicator - 应急响应取证Powershell 脚本

Live Forensicator - 应急响应取证Powershell 脚本

Khan安全团队

发布于 2025-05-17 15:07:48

发布于 2025-05-17 15:07:48

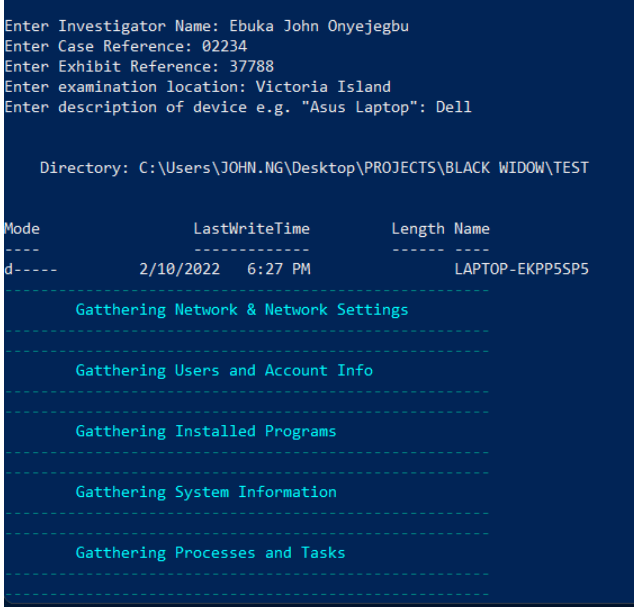

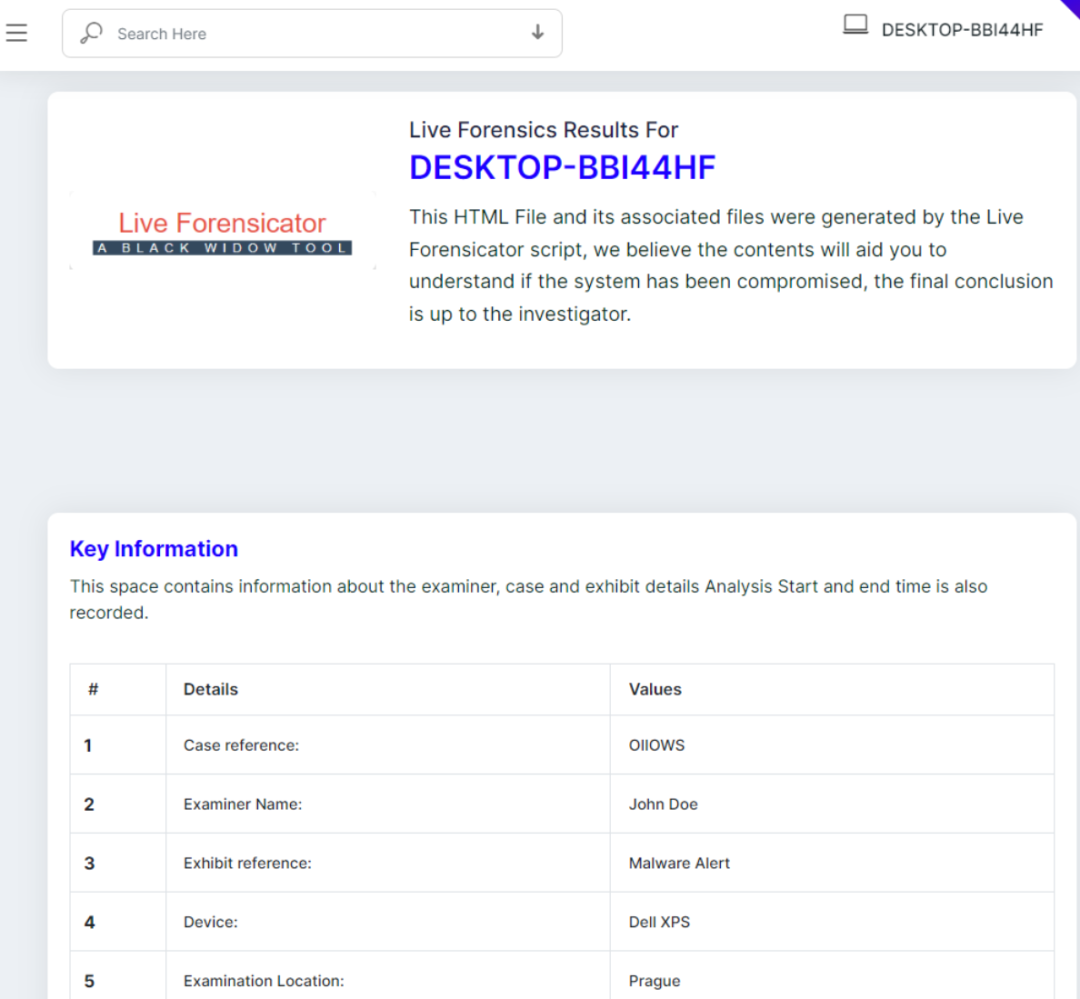

旨在协助取证调查员和事件响应人员进行快速的实时取证调查。它通过收集不同的系统信息,以便进一步审查是否存在异常行为或意外数据输入来实现这一点,它还会查找异常文件或活动并向调查员指出。需要特别注意的是,该脚本本身没有内置智能,调查员需要自行分析输出结果并得出结论或决定是否进行更深入的调查。

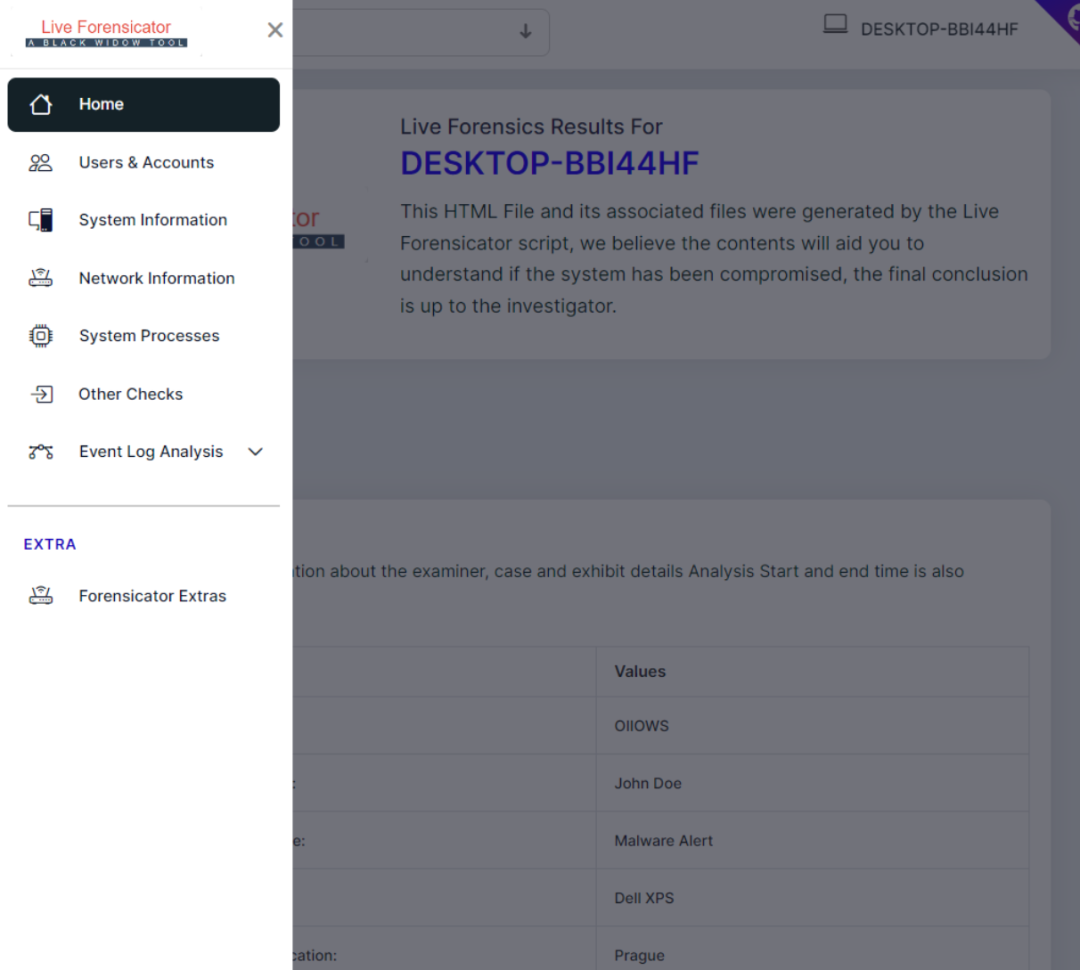

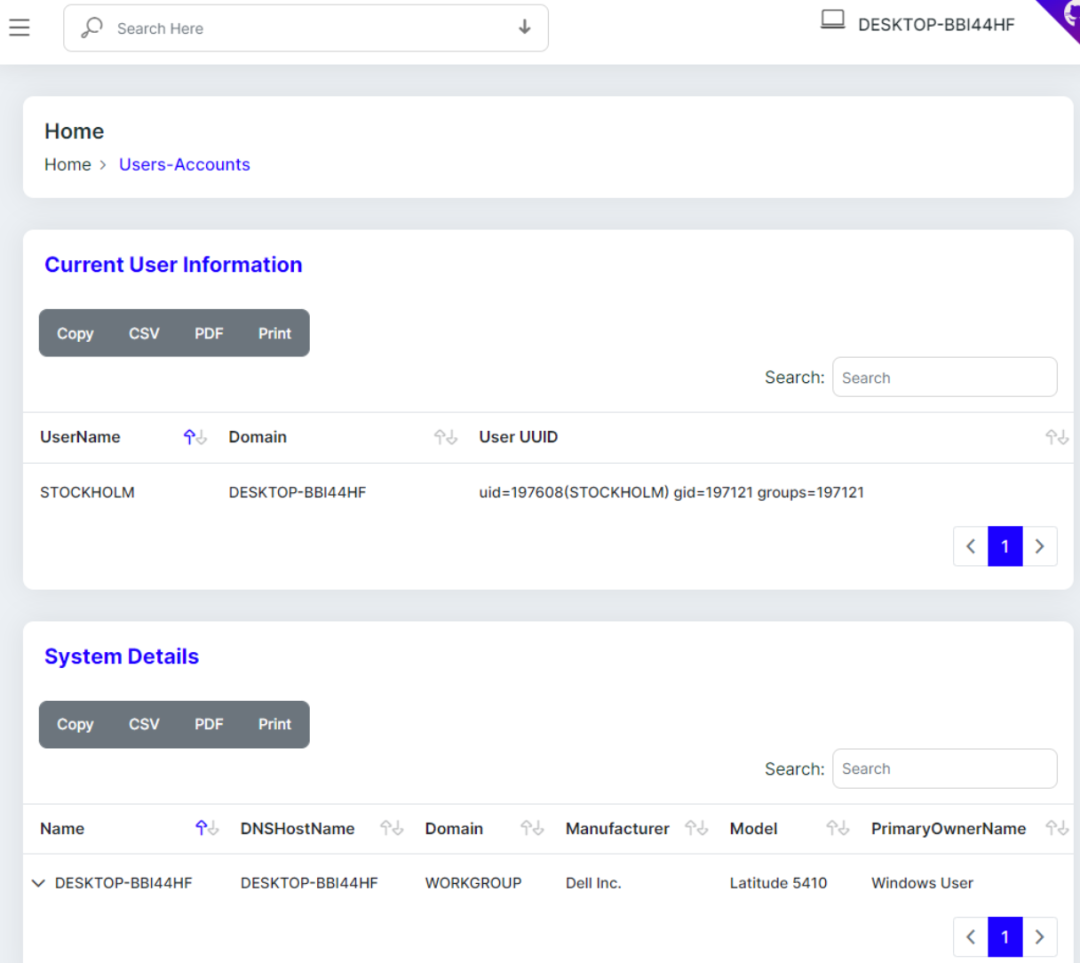

用户和账户信息

1. 获取当前用户

2. 系统详细信息

3. 用户账户

4. 登录会话

5. 用户配置文件

6. 管理员账户

7. 本地组系统信息

1. 已安装的程序

2. 从注册表安装的程序

3. 环境变量

4. 系统信息

5. 操作系统信息

6. 修补程序

7. Windows Defender 状态和详细信息网络信息

1. 网络适配器信息

2. 当前 IP 配置 IPV6 IPV4

3. 当前连接配置文件

4. 关联的 WIFI 网络和密码。

5. ARP 缓存

6. 当前 TCP 连接和相关进程

7. DNS 缓存

8. 当前防火墙规则

9. 活动 SMB 会话(如果是服务器)

10. 活动 SMB 共享

11. 到非本地目标的 IP 路由

12. 具有到非本地目标的 IP 路由的网络适配器

13. 具有无限有效寿命的 IP 路由进程 | 计划任务 | 注册表

1. 进程。

2. 启动程序

3. 计划任务

4. 计划任务和状态

5. 服务

6. 注册表中的持久性其他检查

1. 逻辑驱动器

2. 已连接和已断开的网络摄像头

3. USB 设备

4. UPNP 设备

5. 所有先前连接的驱动器

6. 过去 180 天内创建的所有文件

7. 100 天的 POWERSHELL 历史记录

8. 下载文件夹中的可执行文件

9. APPDATA 中的可执行文件

10. TEMP 中的可执行文件

11. PERFLOGS 中的可执行文件

12. DOCUMENTS 文件夹中的可执行文件

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-05-16,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读